近年来,不法分子的攻击手段愈发多样且层出不穷——勒索软件(Ransomware)、企业电子邮件攻击(Business Email Compromise,BEC)、CEO欺诈(CEO scam/fraud)、鱼叉式网络钓鱼(spear phishing)、语音钓鱼(vishing)等等。许多企业客户已经因此蒙受数据泄露等损失,逐渐开始着眼于提升员工安全意识,建立企业安全文化。

什么是网络钓鱼

网络钓鱼是一种社会工程攻击,通过伪装成可信的个人或机构来诱骗目标泄露敏感信息(如用户名、密码、信用卡号等),或者点击恶意链接,导致恶意软件安装或进一步的网络攻击。据调查91%的成功数据泄露都是从鱼叉式网络钓鱼攻击开始的。

网络钓鱼通常通过以下方式实施:

伪造电子邮件或短信。钓鱼攻击通常通过发送相同的邮件给大量用户,要求填写个人信息。这些信息将被攻击者用于非法活动。邮件通常带有紧急提示,要求用户输入凭证更新账户信息或验证账户,或者通过链接填写表格以访问新服务。

创建虚假的网站,模仿合法机构的网站外观。网站伪造的目的是让用户输入可用于诈骗或对受害者发起进一步攻击的信息。

使用社交媒体消息进行诱导。例如,诈骗短信试图通过指向网络钓鱼网站的链接来诱骗受害者泄露个人信息。

鱼叉式网络钓鱼。黑客想要攻击的目标是特定的个人或组织,他们想要的是比信用卡数据更有价值的信息。他们会对目标进行研究,使攻击更加个性化,增加成功的机会。

在语音网络钓鱼中,网络钓鱼者会打电话给用户并要求用户拨打号码。目的是通过电话获取银行账户的个人信息。语音钓鱼主要是通过伪造的来电显示完成的。

涉及恶意软件的网络钓鱼诈骗需要在用户的计算机上运行。恶意软件通常附加在网络钓鱼者发送给用户的电子邮件中。一旦您点击该链接,恶意软件就会开始运行。有时,恶意软件也可能附加到可下载的文件中。

恶意广告是包含恶意脚本的广告,用于下载恶意软件或强制将不良内容推送到用户电脑上。常见的攻击方式包括利用Adobe PDF和Flash中的漏洞。

网络钓鱼攻击的目标包括个人和企业,目的是窃取信息、获取财务利益或破坏业务。

图1:经典网络钓鱼电子邮件

如何识别和阻止网络钓鱼

安全主管需要知道员工收到钓鱼邮件时会发生什么:他们会点击链接吗?被诱骗泄露凭证吗?下载带有恶意软件的附件吗?他们会直接忽略或删除电子邮件而不适当通知他们的安全团队吗?还是他们会报告可疑的网络钓鱼并在人为防御层中发挥积极作用?通过提供识别和应对潜在威胁所需的知识、技能和工具,企业可以将员工从负担转变为强大的资产。

如何识别网络钓鱼

检查发件人地址:仔细核对邮件发件人的地址是否与合法机构一致,注意细微的拼写差异。

警惕不合理的紧急请求:钓鱼信息常包含紧急措辞(如“立即验证账户”),目的是让受害者仓促操作。

分析链接和附件: 不点击邮件或短信中的可疑链接。鼠标悬停在链接上,检查是否指向可信网站。

避免泄露敏感信息:正规机构通常不会通过电子邮件或短信要求提供密码、银行账户等信息。

检查语法和排版:钓鱼信息常含有拼写、语法错误或不符合正规品牌风格的设计。

如何阻止网络钓鱼

教育和培训:提高员工和个人的安全意识,教会他们识别钓鱼攻击。

邮件过滤:部署反钓鱼邮件网关,拦截恶意邮件。

多因素认证(MFA):即使账户凭证被盗,MFA也能增加一层保护。

监控和日志记录:及时发现异常活动。

安全补丁:确保操作系统、浏览器和安全软件保持最新。

测试:通过模拟钓鱼测试来评估和增强员工的防护能力。

艾体宝KnowBe4如何帮助企业建立安全意识

艾体宝KnowBe4是一个致力于提供安全意识培训和钓鱼模拟服务的平台,帮助企业减少因人为错误导致的网络威胁。它集网络钓鱼、安全培训、安全分析与一体,其服务包括:

1.有效且真实的钓鱼模拟测试

提供基线测试,通过免费的模拟网络钓鱼攻击来评估用户的 Phish-prone™ 百分比。

部署一流的、全自动的模拟网络钓鱼攻击、数千个无限制使用的模板、自定义网络钓鱼模板以及社区网络钓鱼模板。

根据用户的培训和网络钓鱼历史记录,使用人工智能来推荐和提供知情且个性化的网络钓鱼活动。模拟真实的网络钓鱼场景,测试员工的反应和应对能力。

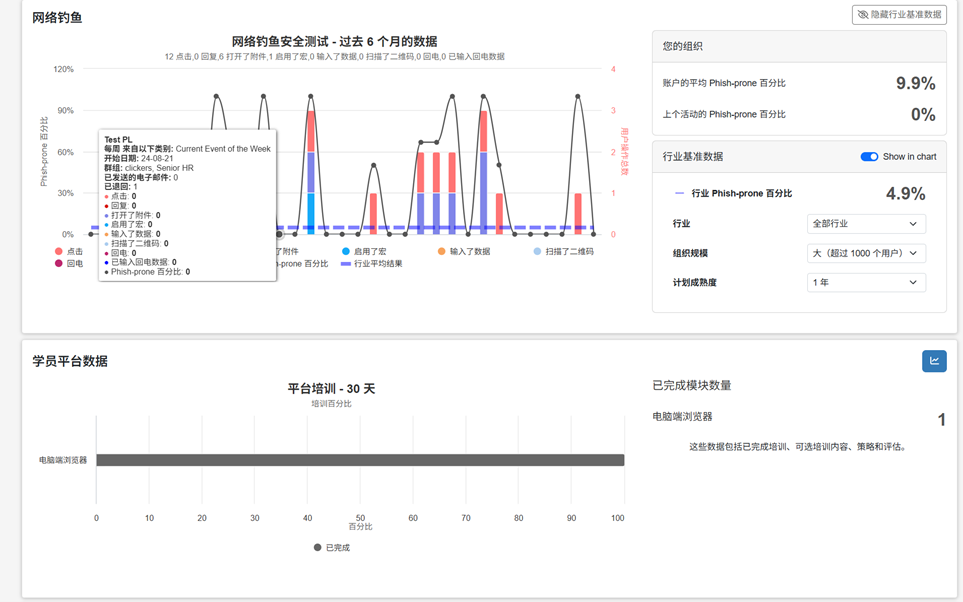

2.实时分析和报告

提供详细报告,展示安全意识培训和网络钓鱼的统计数据和图表,帮助企业了解安全意识薄弱点并针对性改进。

企业级报告为用户提供了 60多个内置报告的集合,其中的见解可提供整个企业随时间变化的整体视图。

通过执行报告,用户将收到高级执行级报告,以便帮助企业的安全计划做出有效的数据驱动决策。

最后,企业可以使用行业基准将自己的网络钓鱼倾向百分比、安全意识熟练度分数和安全文化分数与行业中的其他企业进行比较。

3.全面的安全意识培训

提供结构化的培训计划,涵盖网络钓鱼、社会工程、恶意软件识别等。

提供世界上最大的安全意识培训内容库;包括交互式模块、视频、游戏、海报和新闻通讯。

拥有移动端的APP,可随时随地在手机、平板等终端上轻松查看培训互动模块视频。

通过 KnowBe4,企业可以利用用户评估来发现在整个安全意识培训过程中,企业的用户既了解安全知识又了解安全文化。企业还将收到基于网络钓鱼安全测试活动中用户表现指标的人工智能驱动的培训建议。

| 持续学习计划 | 提供更新的培训内容,确保员工了解最新的攻击手段 |

| 通过游戏化学习(如安全问答)、定期网络钓鱼测试等提高参与度 | |

| 社会工程指标 (SEI)将每封模拟网络钓鱼电子邮件转变为可用于动态培训员工的工具。企业还可以通过回调网络钓鱼来测试用户的安全意识,其中包括在单个模拟网络钓鱼活动中发送模拟电子邮件和电话 | |

| 自动化平台支持 | 平台可以按需定制培训内容,并附有定时提醒电子邮件 |

| 自动化的邮件发送和报告生成功能,减少管理工作量 |

优势:通过安全意识培训和持续测试,KnowBe4能帮助企业显著降低因钓鱼攻击导致的安全事件,同时强化企业文化中的安全意识。

图2:KnowBe4报告部分内容展示

图3:KnowBe4网络钓鱼报告部分内容展示

审核编辑 黄宇

-

网络钓鱼

+关注

关注

0文章

9浏览量

7036 -

安全防护

+关注

关注

0文章

60浏览量

13602

发布评论请先 登录

相关推荐

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

DHCP在企业网的部署及安全防范

艾体宝方案 全面提升API安全:AccuKnox 接口漏洞预防与修复

艾体宝与Kubernetes原生数据平台AppsCode达成合作

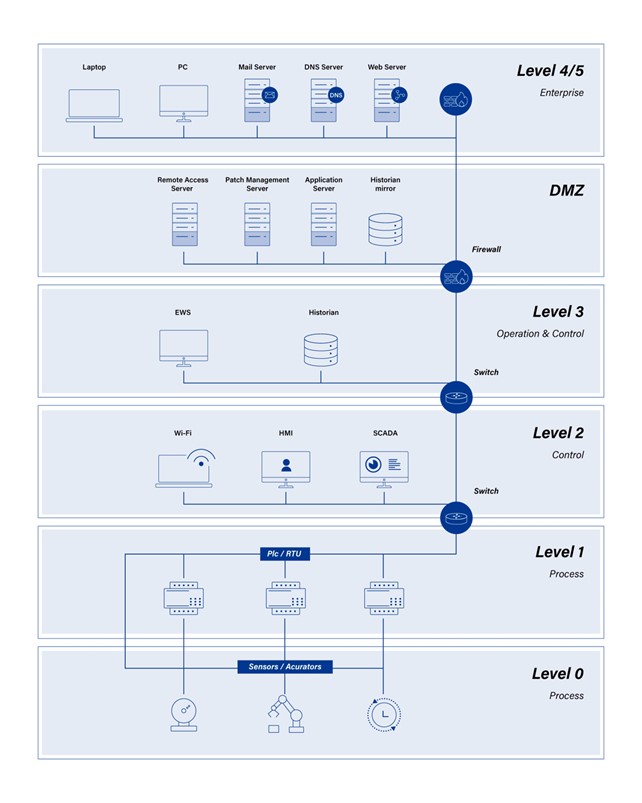

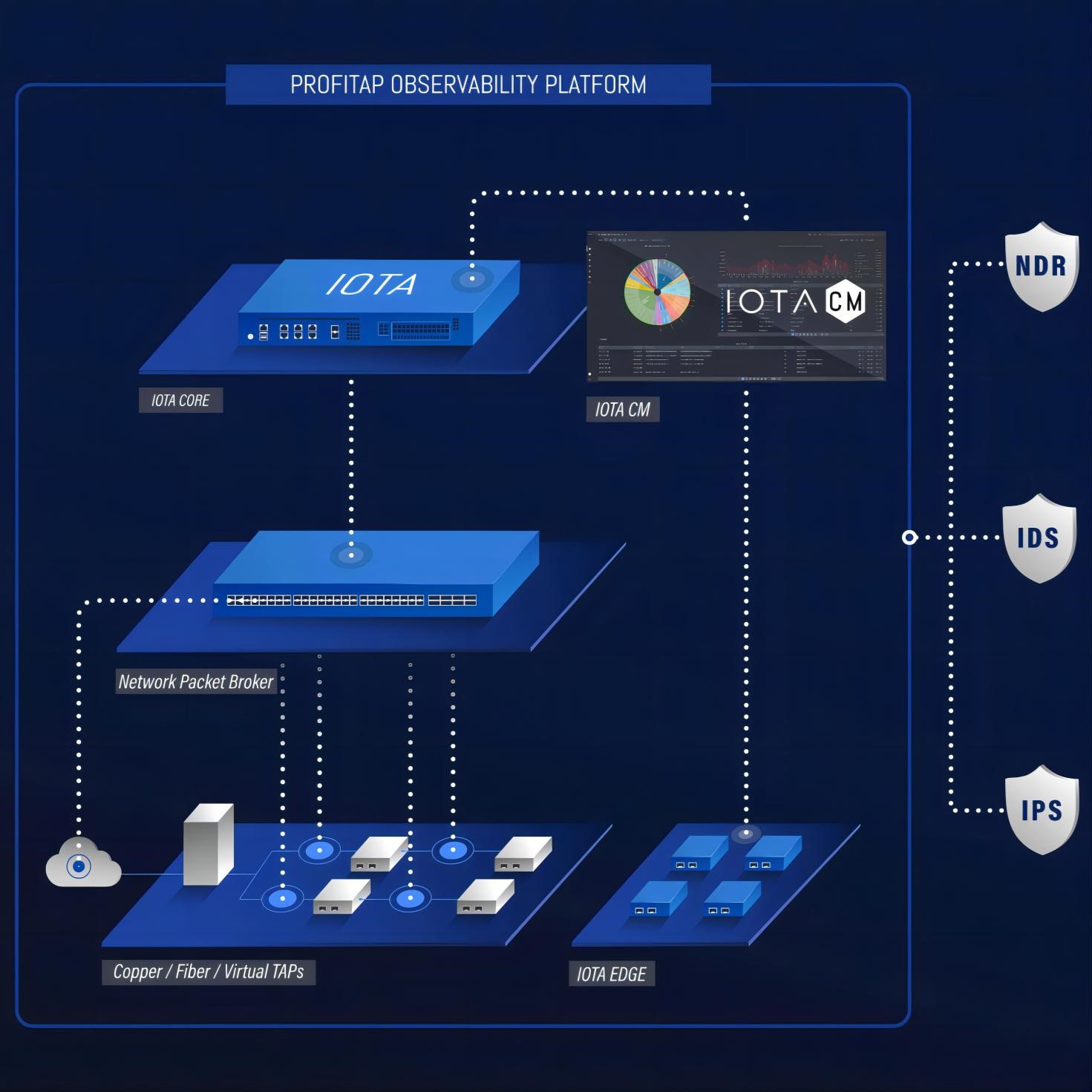

艾体宝干货 使用TAP和NPB安全监控OT网络:基于普渡模型的方法

最有效的云服务器网络安全防护措施

国产网络安全主板在防御网络攻击中的实际应用

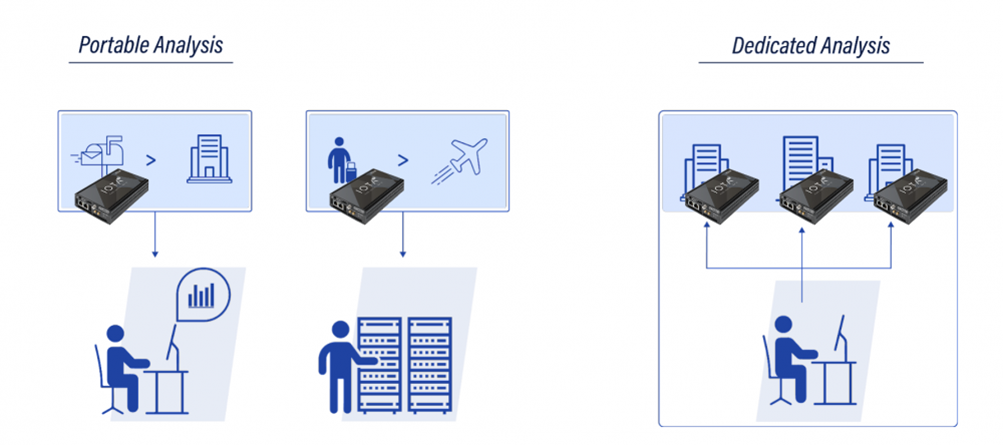

艾体宝干货 如何使用IOTA进行远程流量数据采集分析

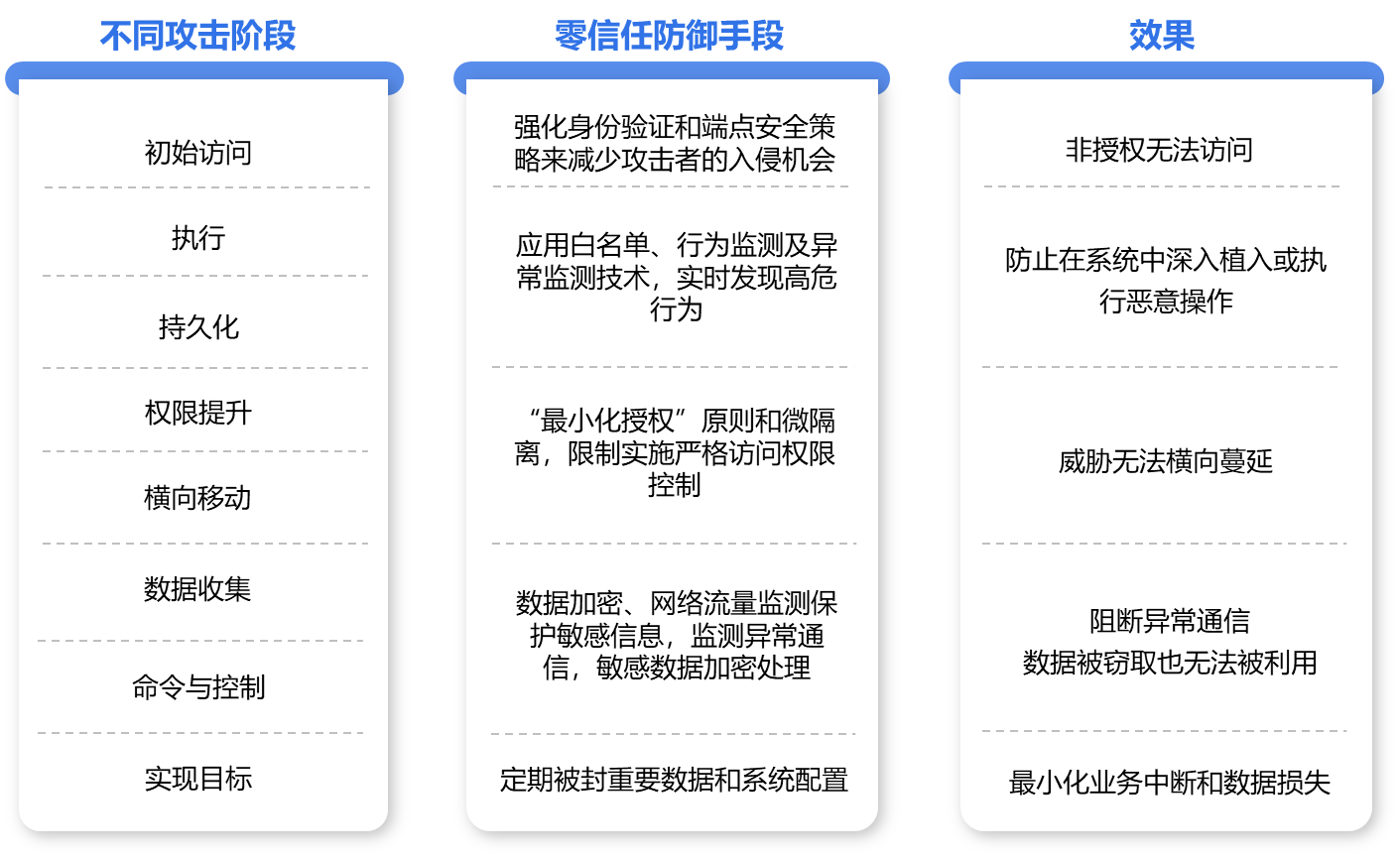

以守为攻,零信任安全防护能力的新范式

艾体宝干货 识别与阻止网络钓鱼攻击: KnowBe4助力企业安全防护

艾体宝干货 识别与阻止网络钓鱼攻击: KnowBe4助力企业安全防护

评论