在应对USB相关威胁的征途上,IT专家日益倾向于采纳深度防御策略,这一策略通过多层安全防护,为敏感数据和系统筑起坚不可摧的防线。根据《2024年USB连接设备安全态势》研究报告,企业平均部署了2.5层安全策略来抵御USB风险。

本文深入剖析了IT专家在企业实践中报告的五大防御层次,以及这些措施在构建强大网络安全体系中的不可或缺性。

防病毒/反恶意软件

USB安全的坚固基石

(61%采用率)

防病毒(AV)和反恶意软件(AM)是构成了抵御USB威胁的第一道坚实屏障。它们能够精准识别并清除通过USB设备潜入的恶意软件,确保系统清洁无虞。

优势

实时防护

AV/AM提供不间断扫描,即时响应已知威胁,确保恶意软件无处遁形

行为分析

现代AV/AM解决方案运用先进的行为分析技术,识别并阻断新型未知威胁,不仅仅依赖特征匹配

全面覆盖

提供跨多个载体的保护,而不仅仅是USB,是整体网络安全架构的关键组成部分

部署重要性

基础必备

鉴于USB攻击的普遍性,部署AV/AM软件是必要的,它是任何安全策略的基础

高性价比

AV/AM软件通常价格实惠,防护效果显著

缺失风险

缺乏AV/AM软件保护的企业很容易受到各种恶意软件攻击的威胁,这可能导致数据泄露、经济损失及声誉受损的高风险

USB设备控制

精准管理,安全无忧

(50%采用率)

USB设备控制机制通过监控和限制公司设备上的USB端口的使用,确保只有授权的USB设备可以连接到网络。

优势

访问控制

只有经过批准的USB设备可以使用,降低了未经授权或恶意设备连接到网络的风险

防止数据丢失

通过限制敏感数据向未经授权的USB设备传输,有助于防止数据丢失

审计和合规

提供USB设备使用情况的详细日志,有助于合规性管理

部署重要性

增强安全性

通过控制USB访问,可以显著降低恶意软件感染和数据泄露的风险

法规遵从性

有助于满足严格的数据传输方法的合规性标准

操作控制

企业可以更好地控制其环境中的数据流动

书面政策

基础但非全部

(45%采用率)

令人惊讶的是,45%的企业仅依赖书面政策来管理USB相关风险。虽然政策至关重要,但如果没有技术执行机制,其有效性会受到限制。

优势

指导和教育

书面政策为员工设定了明确的指导方针,告知他们USB设备的风险和正确的使用方法

安全文化

为构建企业安全意识文化奠定基础

关注原因

执行乏力

没有技术支撑,政策往往被忽视或遗忘,使企业易受攻击

风险增加

仅依靠书面政策无法有效阻止恶意活动或数据意外丢失

集成需求

政策应与USB设备控制和AV/AM软件等技术解决方案相结合,以确保全面保护

数字版权管理(DRM)

数据安全的守护者

(41%采用率)

数字版权管理(DRM)通过控制和管理对数字内容的访问,以防止未经授权的使用和传播。

优势

访问控制

限制谁可以查看、编辑和共享敏感数据

数据加密

确保数据加密,即使传输到未经授权的设备也是安全的

合规促进

有助于满足数据保护的监管要求

部署重要性

数据安全

保护敏感数据免遭未经授权的访问或共享,即使数据被传输到USB设备上

合规保障

确保只有授权用户才能访问敏感信息,帮助企业遵守数据保护法

数据控制

为企业提供跟踪和控制其数据如何被使用和共享的能力

物理安全端口阻塞

硬件层面的直接防护

(23%采用率)

物理安全端口阻断,涉及使用硬件设备物理封锁USB端口,阻止未经授权的设备连接。

优势

硬件级安全保障

防止对USB端口的未经授权物理访问,降低恶意设备感染恶意软件的风险

成本效益高

增强安全性的简单且经济高效的方式,尤其是在高风险环境中

威慑作用

对未经授权尝试连接设备起到视觉威慑作用

重要性

增强物理安全

提供额外的安全层,物理阻止未经授权的设备连接

降低风险

限制未经授权的USB设备造成数据泄露和恶意软件感染的可能性

综合防护

与其他技术控制措施协同,形成全面防护网

虽然IT专家已经利用多重防御机制应对USB相关威胁,但仍需持续优化。防病毒/反恶意软件、USB设备控制和数字版权管理应得到普遍采用,仅仅依赖书面政策的企业应整合技术控制来有效执行这些政策。物理安全端口阻断在高风险环境中尤为关键,提供了必要的安全层。

Datalocker

Datalocker 用于 USB 安全和数据保护的可信加密,为要求最高合规性的行业提供 FIPS 140-2/3 3 级和 EAL5+ 认证的设备。所有设备均采用 AES 256 位硬件加密、防篡改设计和高级功能。

审核编辑 黄宇

-

usb

+关注

关注

60文章

8044浏览量

267866 -

数据安全

+关注

关注

2文章

701浏览量

30160

发布评论请先 登录

相关推荐

芯盾时代为金融行业数字化业务构筑安全防线

艾体宝方案 全面提升API安全:AccuKnox 接口漏洞预防与修复

艾体宝与Kubernetes原生数据平台AppsCode达成合作

新能源光伏工厂的安全防线——安科瑞母线槽红外测温上线

活动回顾 艾体宝 开源软件供应链安全的最佳实践 线下研讨会圆满落幕!

边缘计算网关五大核心特点

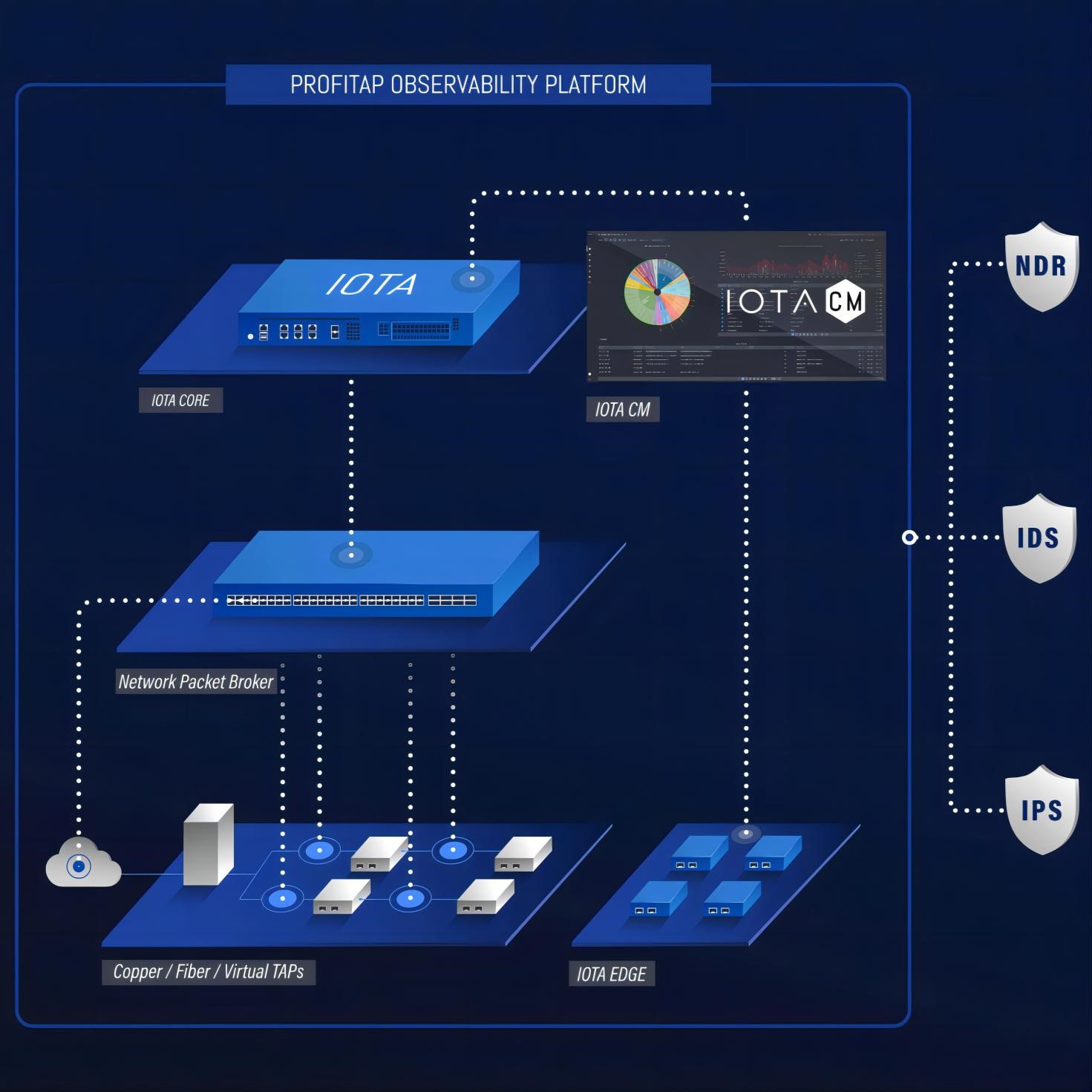

艾体宝干货 如何使用IOTA进行远程流量数据采集分析

艾体宝干货 IOTA流量分析秘籍第三招:检测黑名单上的IP地址

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

评论