6月6日讯 浙江大学和密歇根大学的研究人员在 IEEE 2018年安全与隐私研讨会(5.21-5.23)上发表了其“利用声波攻击破坏硬盘”的研究。在对这种声波攻击进行的演示过程中,研究人员可通过目标电脑的内置扬声器播放超声波声音,或利用目标设备附近的扬声器对硬盘造成物理损坏,甚至可让电脑死机。

硬盘运作风险

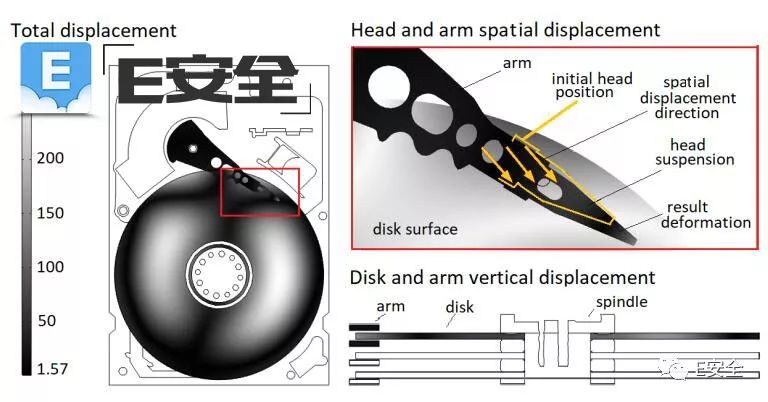

传统硬盘透过涂布磁性物质圆形碟盘储存资料,利用读写头定位并读取记录的资料。在读取资料时,由于一切读写动作需要机械操作,因此传统硬盘运作时需要有稳定的环境,以避免出现震动而导致运作不正常情况的发生,更严重者则会因为读写头撞击碟盘进而导致硬盘及硬盘内的资料永久毁损。

不同的物体对于不同频率的声波有着不同反应,当物体在某个特定频率之下的振动比其它频率更高,称之为该物体的共振点。电脑零组件当然有共振点特性,对于目前电脑系统当中唯二还使用机械运作原理的传统硬盘而言,共振容易使得读写头定位偏离磁轨,从而导致读写失败,影响整体电脑系统正常运作。

声波攻击破坏硬盘原理

由于机械硬盘(HDD)暴露在物理振动中,研究人员经演示证明,特制声波信号可使 HDD 内部组件产生显著的振动,最终导致依赖 HDD 的系统崩溃。

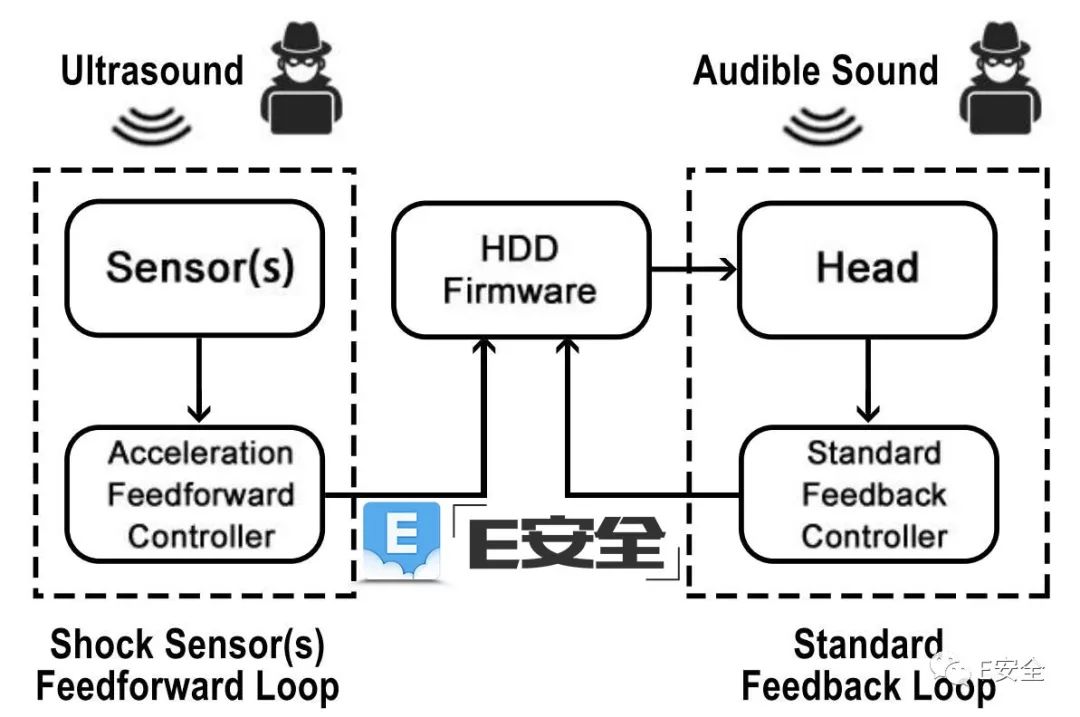

为了防止声波共振引起磁头碰撞,现代 HDD 使用震动传感器驱动的前馈控制器,以检测此类活动,并在读写数据时提高磁头定位的精准度。然而,这组研究人员发表的研究论文显示,声波和超声波信号会导致震动传感器误报,从而导致 HDD 的磁头在不必要的情况回到启停区。声波攻击演示说明,攻击者可对闭路电视系统和桌面电脑中的 HDD 成功发起攻击。

研究论文中写到,攻击者可利用硬盘的漏洞引发系统级的后果,例如通过内置扬声器致使笔记本电脑的 Windows 系统崩溃,或阻止监控系统录制视频。

攻击者可诱骗用户播放电子邮件或网页中的这种恶意音频,借助附近的外部扬声器或目标系统自带的内置扬声器发起此类攻击。

实验效果:多个品牌机械硬盘受影响

研究人员在实验中测试了多种 HDD 的声波和超声波干扰测试,涉及的品牌包括希捷、东芝和西部数据。实验发现,超声波只需5-8秒就可引发机械硬盘错误。而持续时间超过105秒或更长时间的声波干扰会导致视频监控设备中的西部数据 HDD 从振动开始就停止录制,直到设备重启。

研究人员解释指出,如果受害者未在被攻击系统的附近,攻击者便可以利用任何频率的声音(包括人耳可听见的)攻击系统。系统的实时摄像流不会显示攻击迹象。此外,系统也不提供任何方法了解环境中的音频。因此,如果受害者不在系统附近,攻击者便可利用音频,在不被察觉的情况下发起攻击。

研究人员还能破坏运行 Windows 和 Linux 操作系统的桌面电脑和笔记本的 HDD,他们仅需45秒就能让 Dell XPS 15 9550 笔记本电脑卡顿,仅需125秒就使之崩溃。

如何防御?

研究人员提出了检测并防范此类攻击的防御措施,包括:

部署新的前馈控制器,通过固件更新削弱声波干扰;

检测超声波触发震动传感器的活动,通过传感器融合方法防止磁头在不必要的时候回到启停区;

使用消音材料削弱信号。

-

传感器

+关注

关注

2548文章

50678浏览量

752010 -

声波

+关注

关注

0文章

51浏览量

19461 -

机械硬盘

+关注

关注

1文章

221浏览量

25370

原文标题:高校研究:声波攻击5秒可引发机械硬盘错误!

文章出处:【微信号:EAQapp,微信公众号:E安全】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

金属氧化物压敏电阻的冲击破坏机理&高能压敏电阻分析

[分享]基于GPS授时及时钟细分的管线破坏定位

如何理解流量攻击和防护好攻击 锐讯网络高防服务器-罗沛亮

基于超低功耗处理器防止侧信道攻击

防御无线传感器网络中虫洞攻击是什么?

网络攻击的相关资料分享

ddos攻击能防住吗?ddos攻击预防方法分析

比特币攻击向量正在以破坏网络的方式强占敌方资源

什么是DoS攻击都有哪些类型

区块链可以解决物联网带来的问题吗

物联网时代网络攻击破坏社会稳定

什么是 DDoS 攻击及如何防护DDOS攻击

声波攻击破坏硬盘原理

声波攻击破坏硬盘原理

评论