近日,腾讯安全云鼎实验室发布“2018上半年互联网DDoS攻击趋势分析”,从2018年上半年DDoS攻击情况的全局统计、DDoS黑色产业链条的人员分工与自动化操作演进两个方面阐述。

2018年以来,以IoT设备为反射点的SSDP反射放大尚未平息,Memcached DDoS又异军突起,以最高可达5万的反射放大倍数、峰值可达1.7Tbps的攻击流量成为安全界关注的新焦点。

一.整体分析

1. DDoS流量峰值情况

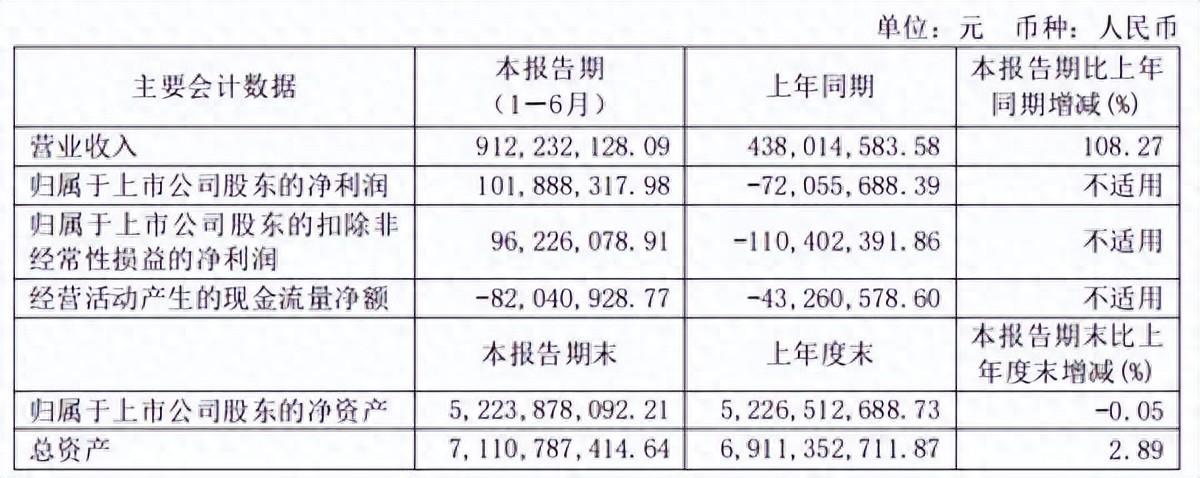

根据2013-2018DDoS攻击流量峰值统计表明,DDoS攻击流量峰值不断被超越。今年3月份针对某游戏攻击的Memcached DDoS,其峰值1.7 Tbps 达到了一个新的高度。目前,Memcached DDoS 已成为反射放大的一股主要力量。

2. DDoS攻击行业情况

腾讯安全云鼎实验室列出了受DDoS攻击的14种主要行业。游戏行业因日流水量最大、变现快,成为DDoS攻击的首选目标和遭受攻击最多的行业。

随着许多行业的互联网化,DDoS的攻击面不断增多。根据分析,游戏占DDoS攻击的37%,其次是门户网站/社区和IT服务/软件。

在游戏行业,手机游戏已超过了 PC 客户端游戏成为了 DDoS 攻击的主要目标。H5 游戏的崛起,也成为了 DDoS 的关注点,占整体攻击的1.4%。

3. DDoS攻击类型

在攻击类型中,反射放大占比最多,约为55.8%。 Memcached 作为今年三月以来的新兴反射放大力量,迅速被 DDoS 黑产界利用,其在整体的占比中也相当大。反射放大占比如此之多的一个原因是 DDoS 黑产的自动平台化,即无需人工干预,完全自动流程可完成攻击的所有操作。

SYN Flood 排名第二,一直是 DDoS 的主要攻击手法。随着 DDoS 黑产的平台化,SYN Flood 的载体也发生了改变,由海量的肉鸡渐渐转移到了发包机上(以伪造源 IP 的 SYN Flood 为主)。

4. DDoS 所对应的C2地域分布

通过监控发现,在国内的C2渐渐有外迁的现象。还有一些持有高性能肉鸡的黑客,看到了虚拟货币的逐利远远大于 DDoS攻击,将一部分高性能肉鸡转去挖矿。鉴于以上原因针对用于 DDoS 的 C2 监控难度越来越大。

5. 被攻击IP的地域情况

DDoS 攻击目标按地域分布统计中,国外受攻击最多的国家是美国,其次是韩国、欧洲国家为主,DDoS 攻击的主要目标还是聚集在互联网发达的国家中。

二.DDoS 黑色产业链条演进

腾讯安全云鼎实验室分析了传统的DDoS攻击和目前的DDoS攻击特点。

1. 传统DDoS攻击

早期的 DDoS 一般是黑客一个人的游戏,从工具开发、bot 传播、接单、攻击等都独自完成。随着互联网经济的飞速发展,网络攻击获利越来越多,催生了DDoS 攻击的大量需求,例如竞品的攻击、DDoS 勒索等。高额的利益便会催生对应工作的精细化分工,DDoS 的黑产也不例外。我们针对传统 DDoS 攻击的专业化人员分工进行分析:

发单人:也可以称为金主,是 DDoS 攻击后的直接获利者,提出攻击需求。

担保商:也可以称为中间人,是 DDoS 黑产中较出名的人物,在各个不同分工人员间做“信任”担保,与交易环节的资金中转工作。担保商也会自己架设接发单平台或即时通讯工具群等形式来扩大自己的知名度,带来更多的 DDoS 攻击业务。

接单人:也可以称为攻击手,通过操作 C2 服务器或发包机直接发起 DDoS 攻击。

流量商:通过担保商或直接将国外购买的流量服务器售卖给攻击手。

肉鸡商:手头上拥有大量的肉鸡资源,通过担保商或直接将肉鸡售卖/出租给攻击手。

黑客软件作者:开发 botnet 程序,反射放大程序等各种 DDoS 工具。

这样的多种分工,使 DDoS 在技术难度上被拆解,技术门槛降低,部署更容易。同时给互联网安全人员的分析与溯源带来更大的困难。在分析中我们发现,有一些人员也可能同时担当多个角色。

2. 目前 DDoS 攻击

鉴于传统 DDoS 攻击的不足,促使了 DDoS 多个环节的自动化发展,页端 DDoS 攻击平台便是发展的结果之一。其高度集成管理,在成单率、响应时长、攻击效果等方面都得到了可行的解决。在人员分工上,有了新的发展:

担保商淡出 DDoS 黑产圈,发单人可直接在页端 DDoS 攻击平台下单、支付费用,且可以根据自己的攻击目标的情况选择攻击方式与流量大小,保障了百分之百的成单率。

攻击手已被自动化的攻击平台取代,不需要手动操作攻击。从发起攻击命令到真正开始攻击,一般延时在10s 左右,再也不用等几小时或几天了。

发包机提供人替代了流量商角色,且完成发包机的程序部署、测试,最终给出发包机的攻击类型、稳定流量、峰值流量等各种定量且稳定的攻击能力。稳定的攻击流量保障了最终的攻击效果。

站长成为了页端 DDoS 攻击平台的核心人员,进行平台的综合管理、部署、运维工作。例如:DDoS 攻击套餐管理、注册用户(金主)管理、攻击效果与流量稳定保障、后续的升级等。

三.总结与趋势展望

综上所述,上半年的 DDoS 攻击无论从流量的角度还是从次数的角度来看,都上升了一个新的高度。

DDoS 黑色产业链的人员与技术的演进降低了整体 DDoS 入门的门槛,在溯源监控中发现,有的 DDoS 黑产团伙平均年龄 20 岁左右,甚至有未满 16 周岁的学生也是其中的一员。

在 DDoS 的整体防御上,建议用户采用具备大带宽储备和 BGP 资源的云服务商防御方案。如腾讯云大禹拥有30线 BGP IP 接入资源,丰富的场景化防护方案。

随着智能 AI 设备与物联网的飞速发展, DDoS 的新宿主平台不断出现,DDoS 攻防战会越来越激烈。可以预期,2018年下半年 DDoS 会呈现出多样化的发展:

1. 类似于 Memcached DDoS 的新反射放大方式会不断的被曝光与利用

2. 智能设备的发展会催生出新平台下的 botnet 产生,且这些平台基本防护措施薄弱,更成了DDoS 的温床

3. 随着打击 DDoS 力度的不断加大, P2P 式僵尸网络或半去中心化变种方式有望重回风口,让 DDoS 难于监控与溯源分析

4. 基于暗网的 DDoS 平台将逐渐替代目前流行的页端 DDoS 攻击平台,使其平台的存活时间更长。

注:本文主要内容为腾讯安全云鼎实验室发布的“2018上半年互联网DDoS攻击趋势分析”,有删减。

-

互联网

+关注

关注

54文章

11141浏览量

103184 -

DDoS

+关注

关注

3文章

171浏览量

23057

发布评论请先 登录

相关推荐

富士通上半年营收利润均创历史新高

DDoS服务器攻击是怎么回事?

DDoS对策是什么?详细解说DDoS攻击难以防御的理由和对策方法

华为上半年净利润突破500亿元

华为2024年上半年业绩,销售收入同比增34.3%

碳化硅渗透有多快?天岳先进上半年营收翻倍

海瑞思2024年上半年业绩增长40%

esp8266已连接到Wifi但无法连接到互联网,为什么?

亚马逊将首批太空互联网卫星发射时间推迟至第四季度

华为重磅发布2023年全球DDoS攻击现状与趋势分析报告

什么是卫星互联网?卫星互联网的组成

2018上半年互联网DDoS攻击趋势分析详解

2018上半年互联网DDoS攻击趋势分析详解

评论