据外媒报道,一个新出现的恶意软件活动用虚假谷歌reCAPTCHA验证码发送恶意软件,该活动的主要攻击对象是波兰的一家银行。

Sucuri(一家网络安全公司)的安全研究人员发现了这个复杂的网络钓鱼活动,活动使用了伪装和恐慌/诱饵技术。

恶意软件感染从最近交易的虚假确认回执开始,该回执包含了到恶意PHP文件的链接。

一般情况下,钓鱼邮件包含一个获取用户登录信息的日志,但此次恶意软件活动提供了一个虚假的404错误页面来跟踪受害者的用户代理。

一旦用户代理被过滤,PHP代码就会加载一个依赖于静态元素的伪谷歌验证码。PHP根据用户代理决定在受害者的机器上放置哪些恶意软件。

恶意页面会根据访问者的设备使用user-agent.zip dropper或恶意的apk文件。如果检测到是安卓设备,那么它将下载apk文件,否则它下载zip文件。

一旦安装在设备上,恶意软件就会开始通过短信拦截2FA获取登录凭证。

Sucuri在博客中写道,他们发现爬虫仅和谷歌相关,所以使用其他搜索引擎的用户不必担心这个问题。

-

谷歌

+关注

关注

27文章

6211浏览量

106490 -

黑客

+关注

关注

3文章

284浏览量

21988

原文标题:黑客利用虚假谷歌reCAPTCHA验证码发送针对银行的恶意软件

文章出处:【微信号:EAQapp,微信公众号:E安全】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

【「典型电子电路设计与测试」阅读体验】PSpice安装及同相放大电路仿真

国联易安:“三个绝招”,让恶意代码辅助检测“稳准快全”

SiRider S1芯擎工业开发板测评+1.防止黑客入侵通信监控系统(PSA)

调用云服务认证体系

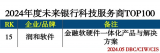

润和软件荣登2024年度未来银行科技服务商百强榜单

慧视SpeedDP大模型打造图像标注新时代

Sentinel One数据:今年1-5月针对苹果macOS系统的恶意软件数量占比

微软Windows快捷助手被黑客滥用,远程管理软件或成攻击突破口

Zscaler揭秘“模块化设计”恶意载入器:可逃过检测并注入脚本

西门子PLC实现动态加密计时催款功能的程序设计

黑客用虚假谷歌验证码针对银行发送恶意软件

黑客用虚假谷歌验证码针对银行发送恶意软件

评论