厚道君按:今年的3.15晚会上,揭露了一个小小的“探针盒子”窃取用户隐私的秘密。实际上Wi-Fi探针并不是什么新玩意,该技术七八年前在国外就已经很成熟了,在过去因为没有较大的危害,也没有产生大规模的谈论。而到如今能引起大家的关注,实际上是因为其结合了大数据的威力,通过关联匹配、人物画像、行为分析等技术产生一些惊人的功能。

在国家加大整治骚扰电话的形势下,为什么我们还会接到各种各样的骚扰电话呢?商家是如何获知我们的电话号码?这些电话又是谁拨打的?今年的3.15晚会上,揭露了一个小小的“探针盒子”窃取用户隐私的秘密。

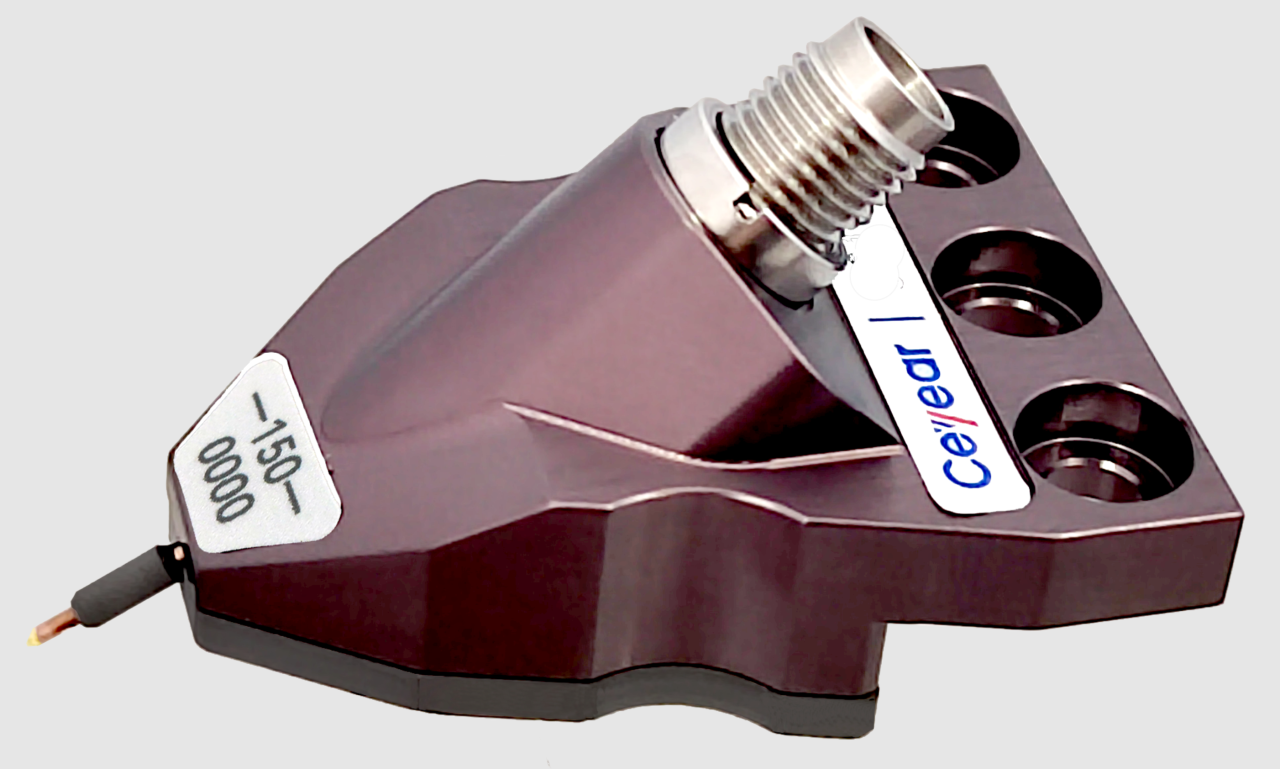

晚会爆料,不法商家会通过在便利店、商场等人流密集处安装一种叫做探针盒子的设备,获取周边人群手机的MAC地址,然后通过一系列第三方数据交叉匹配,获得其手机号码。

这些号码随即被卖给房地产、汽车、金融、教育行业的营销中心,用于骚扰电话营销。借助拨号机器人,营销中心一天就能拨打出成千上万个电话。

更甚者,如果接入更多第三方数据,商家甚至还能知道手机机主的姓名、性别、年龄、收入等详细信息,实现“大数据下的精准营销”。

对于缺乏相关技术背景的普通大众,他们并不清楚其中的细节,而只记住探针盒子和拨号机器人。其中,探针盒子作为获取数据的黑手,更是被视为洪水猛兽,受到各方抨击。

探针盒子究竟如何窃取手机号码?

所谓WiFi探针,是一种基于WiFi探测技术来识别AP(无线访问接入点)附近已开启WiFi的智能终端的技术。

假如你的手机开启了WiFi,当你走进探针信号覆盖区域时,无论你有没有连接WiFi,都会被侦测到,同时探针还会获取你的手机MAC地址。

那MAC地址又是什么呢?

说白了就是手机的网卡地址,它由一串英文加数字的字符串组成,就像我们的身份证号一样,具有全球唯一性。也就是说,我们可以简单粗暴地理解成,每一个MAC地址对应了一位用户(假设每位用户只有一部手机)。

因为这个特性,WiFi探针技术曾广泛应用于商场和购物中心的客流统计,通过MAC地址来粗略统计进出商场的客流人数和频次。如果在商场内安装多个探针设备,还能根据同一MAC地址被不同探针识别的时间,分析用户的移动轨迹。

必须说明的是,WiFi探针能收集到信息只有MAC地址,MAC地址属于消费者“个人信息”,但不属于“个人敏感信息”,因此并不涉及到消费者隐私。

但为了防止这项技术被滥用,2014年苹果率先在iOS8中推出了随机MAC功能。随后,谷歌和微软也相继在各自最新的手机操作系统中加入MAC地址随机算法。相关统计显示,iOS8推出随机MAC之前,数据平台抓取到的真实MAC占95%以上,而iOS8发布后,这一指标迅速下降到了39%左右。

随机MAC地址功能的出现,迫使客流分析行业逐渐弃用WiFi探针技术,转向了精度更高的计算机视觉技术。

如何进一步获取更多用户隐私数据?

实际上Wi-Fi探针并不是什么新玩意,该技术七八年前在国外就已经很成熟了,在过去因为没有较大的危害,也没有产生大规模的谈论。而到如今能引起大家的关注,实际上是因为其结合了大数据的威力,通过关联匹配、人物画像、行为分析等技术产生一些惊人的功能。

那么,由MAC地址关联到用户个人信息的数据是从何而来的呢?除了前面提到的售卖大量探针盒子来收集数据外,还可能从第三方数据公司购买数据。

在如今的“大数据时代”,对于诈骗电话能准确说出你的姓名、身份证号、家庭住址等信息大家都不再会过于惊奇,这些信息通过各种各样的灰黑产渠道被获取并贩卖,其中包含手机的MAC地址也是很正常的事了。

这些从事数据买卖交易的第三方数据公司,它们数据的来源都是秘密,根本不敢说,大部分都是非法买卖数据:

从小公司买APP的注册数据。APP注册时会收集到用户的MAC地址、手机号码、手机版本等信息。

从黑产从业人员购买。比如许多网站因为漏洞导致数据库泄露,这些数据很可能会被黑产广泛贩卖,其中就可能包含了用户的手机号、MAC地址、身份证号码等信息,甚至还可能有开房记录、密码等。

MAC地址是分配给终端设备网络接口的唯一硬编码和标识符,在生产过程中分配且通常无法更改,于是很多数据公司利用这一特性进行设备跟踪。

针对这些行为,苹果、谷歌、微软都尝试采取一些措施来保护用户的隐私:

2014年,苹果在iOS 8中加入了一个旨在保护用户隐私的新功能“MAC地址随机化”;

2016年,微软在Windows 10系统也加入了该功能,从而帮助保护用户隐私,防止基于通过设备MAC地址进行用户追踪;

Android对于MAC随机化比较特殊,在Android 5.0 Lollipop中也新增了这项新特性,但由于存在缺陷被大多数设备禁用。在Android P新版系统当中添加了此功能,但处于实验性功能,用户可以在开发者选项当中启用。

其实iOS、Android和Windows 10系统实现的MAC地址随机化技术有一些区别。iOS、Android系统终端设备只会在搜索附近可用的无线网络时才会使用随机生成的MAC地址,而当终端设备已经连接到无线网络后,终端设备会使用其原始的MAC地址。为了方便在本文中我们统称”半随机化”。

而Windows系统终端设备在连接到无线网络后,将继续使用MAC地址随机化技术。为了方便在本文中我们统称”全随机化”。

这样看起来Windows10提供的MAC地址随机化技术比iOS、Android更好。下面我来讨论为何有这两种实现方式:

很多企业都通过MAC地址对终端设备进行管理(类似于家庭路由器MAC地址白名单)。如果终端设备全随机化,会造成每次连接Wi-Fi的MAC地址都不相同,不具有唯一性的,企业就不方便进行统一管理了。

而iOS、Android采用了半随机化的方案,不用任何配置即可应对企业通过MAC地址管理终端设备的业务需求。

在Windows 10中,虽然采用了全程随机化的方案,但是针对特定的网络环境也可以手动禁用随机化功能。禁用之后,Windows操作系统将会使用设备原始的MAC地址来连接目标网络。你可以通过下图所示的操作步骤来对特定的网络进行相应的配置:

随机化技术的目的是为了防止追踪,那相应也有绕过随机化来获取到设备真实MAC地址思路。常见的绕过随机化手段有以下几种方式:

iOS&Android:

1.特性攻击:让目标设备处于连接状态,此时通信采用的都是真实MAC地址。如果目标没有连接上热点,我们可以利用"已知热点攻击",创建常见的公共Wi-Fi热点名称如“CMCC”、“StarBucks”等,当目标自动连接到我们的热点后,随机化即失效,就能获得手机的真实 MAC 地址了;

2.漏洞攻击:RTS 帧攻击。2017年一份研究报告指出,可以利用 Wi-Fi 芯片处理低级控制消息的缺陷来获取设备真实MAC地址:通过向无线客户端发送RTS帧,其将会返回带有真实MAC地址的CTS回复信息。

Windows 10:

漏洞攻击:比如之前出现过一个设计缺陷,当设备的随机MAC地址改变时,Wi-Fi数据帧中的序列计数器并没有被重置。利用这些序列号信息,我们就能跟踪设备MAC地址,绕过MAC地址随机化的保护了。

关闭Wi-Fi能否防止探针盒子?

目前主打精准营销概念的厂商主要利用人脸识别及Wi-Fi探针技术实现,精准营销通过采集到的MAC地址与第三方数据,如支付数据、会员数据、线上数据、地理位置等信息相融合,得出用户的完整画像,用于销售过程中的信息支撑。

这种技术也是未来新零售的突破,目前实现的公司主要有京东之家、中科爱讯、友盟等等。

但需要强调的是:安全不应该贩卖恐惧。

通过Wi-Fi探针来获取个人隐私,主要是由于背后的那些“数据”所赋能的。如果基于这个MAC的终端设备从未在任何地方登记注册过,那么Wi-Fi探针也无从获取到任何信息。个人隐私的大规模泄露一部分来自于互联网公司因漏洞导致的数据库泄露,还有可能来自于各种厂商主动贩卖、交换用户数据。

1.Wi-Fi探针技术采用的是被动嗅探的方式。

这种被动嗅探的方式导致了Wi-Fi探针设备基本是不可被检测到的,用对付恶意Wi-Fi热点的解决方案是无法解决这个问题的。同时MAC地址随机化等防御措施的效果也并不理想。

2.Wi-Fi探针主要利用的是协议上的缺陷。

从MAC地址随机化等技术可以看到,主流操作系统的厂商都已经做了许多努力来尝试减少MAC地址追踪带来的危害。但这归根结底是由于Wi-Fi协议上的缺陷导致的,想要彻底解决依然得靠相关标准的更新。遗憾的是在WPA3的更新说明中并没有提到抵御设备跟踪的相关信息。

3.关闭Wi-Fi功能并不一定有效。

理论上关闭Wi-Fi后就可以避免遭受Wi-Fi探针设备的攻击,但实际上有的手机根本无法关闭Wi-Fi功能,虽然显示关闭了,依然会定时发送Wi-Fi广播包。

那么如何才能防止探针盒子窃取隐私呢?

如果你动手能力足够强的话,那么你可以将自己的安卓手机解锁然后刷入第三方ROM,这时候便可以对MAC地址进行设置了。但考虑到拥有如此功能的用户始终是少数,而且苹果手机无法修改,这个方法只能当做一个参考。

尤其是在商场等人流密集的场所,这些地方往往都存在着信息泄露的陷阱。至于防止骚扰电话这方面,目前安卓手机已经做得足够好了,基本的拦截功能还是挺靠谱的。但说实话这些信息泄露事件总是防不胜防的,在信息社会这是难以避免的事情。

-

WIFI

+关注

关注

81文章

5298浏览量

203793 -

Mac

+关注

关注

0文章

1106浏览量

51487 -

探测技术

+关注

关注

0文章

25浏览量

7866

原文标题:3.15曝光探针盒子偷窃隐私,是否关闭Wi-Fi能否防止隐私被窃?

文章出处:【微信号:gh_0dc21b468171,微信公众号:康希通信】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

微波测量探针

【「OpenHarmony开发与实践 | 基于红莓RK2206开发板」阅读体验】一点小小的意见

探针头型怎么选择尺寸

开尔文探针测试原理是什么

LED显示屏背后的秘密:揭秘PCI插槽

平衡创新与伦理:AI时代的隐私保护和算法公平

苹果Apple Silicon芯片曝安全隐患:黑客可利用漏洞窃取用户数据

边缘计算盒子有哪些商业价值?边缘计算盒子如何赚钱?

探针测试台工作原理 探针测试台为嘛测试会偏大?

一眼看懂鸿蒙OS 应用隐私保护

揭露了一个小小的“探针盒子”窃取用户隐私的秘密

揭露了一个小小的“探针盒子”窃取用户隐私的秘密

评论