数据通常是一个组织机构最大最有价值的资产,这一特性使其成为了各种类型敌人(包括犯罪分子和民族国家)的首要目标。几乎每周都会有新的数据泄漏事件发生,持续提醒我们数据安全的重要性。

仅在2018年上半年,就有944起数据泄露事件导致了33亿条数据记录遭到泄露。但是真正的数据安全是什么样的呢?许多解决方案都宣传“端到端保护”的必要性以及他们有能力提供这种保护,但当我们越过这些流行术语,我们是否清楚地知道保护数据意味着什么?

随着攻击途径不断增加,攻击者变得越来越缜密,信息安全的方方面面都变得非常重要——从安全的数据存储、传输和处理到访问控制和有效的密钥管理。如果有一个环节容易受到攻击,则会破坏其他安全措施的有效性。

这种来自多方面的风险需要一种全面的、以数据为中心的安全保护方法,这种方法应该在其生命周期的所有环节关注保护数据本身,而不是只关注其周围的网络、应用程序或服务器。组织机构必须遵循如下原则始终确保数据安全:

1. 在文件系统,数据库上或通过存储技术保护静态数据;

2. 当数据在网络中移动时,保护传输中的数据;

3. 在使用或处理数据时,保护正在使用的数据;

同时这些元素共同构成了数据安全三要素,代表了确保数据在整个生命周期内安全性所需的三重保护。

这种保护策略的核心是加密。加密能使数据对攻击者变得没有用处,无法读取,从而带走了数据的价值。因此加密能够减少攻击者可以窃取的资产的价值,使被目标变得没有吸引力。

经验告诉我们,如果存在有价值的数据正处于危险之中,攻击者会通过某种方法找到并接触它们——我们不能只紧锁大门;每一个入口都需要保护。因此,仅将加密局限在数据安全三要素中的一部分,是一种危险的行为。保护静止、传输和使用中的数据是至关重要的。

静态数据

以任何数字形式存储的非活动数据,静态数据可能位于硬盘驱动器或数据库、数据湖、云存储或无数其他位置。在通常被认为是最安全的数据状态下,我们通常会将基于边界的技术和解决方案视为第一道防线,并根据数据本身的用途和敏感性添加额外防线。这些额外防线包括加密敏感数据,无论数据存储在本地还是存储在云中。由于数据存储的聚合性,静态数据对于想要窃取大量有价值数据的攻击者来说是一个很有吸引力的目标。

传输中的数据

传输中的数据很容易受到攻击,无论是通过专用网络、本地设备,还是公共/不可信空间。人们普遍认为,加密传输中的数据是标准做法——这通常是安全团队保护数据资产时最先关注的环节之一。这是必须的——而且只要企业遵守正确的协议,传输加密就是一种有效的防线。

使用中的数据

如果前面描述的两种数据状态可以简单地标记为最容易理解和最容易解决的,那么使用中的数据应该被贴上最容易被忽略的标签。因此,它很快就成为攻击者最容易突破的地方。

本质上,数据使用领域的挑战与缺乏对问题本身的认识有关。这部分被忽略的原因是,安全领域的一些人错误地认为,保护静态数据和传输中的数据就可以了。

然而,随着攻击者越来越老练,再加上对计算机芯片处理机制普遍存在的缺陷的惊人披露,所有规模的企业都需要意识到保护正在使用的数据的重要性。当我们使用数据来提取有价值信息时,数据是最有价值的,这可以通过执行搜索或分析来实现。除了访问控制和用户身份验证,这类在任何安全计划中都重要的部分之外,还有各种商业上可用的解决方案和技术方法可于抵御此漏洞,包括同态加密、安全多方计算和安全Secure Enclave技术。

我们都知道攻击者正在成长,而我们的安全工作也必须跟上。保护方案必须识别和保护数据,因为数据存在于流程生命周期中的各个环节,无论是静态的、传输中还是在使用中。

-

数据存储

+关注

关注

5文章

977浏览量

50955 -

数据库

+关注

关注

7文章

3822浏览量

64506 -

数据安全

+关注

关注

2文章

681浏览量

29959

原文标题:数据安全三部曲:存储、传输与使用

文章出处:【微信号:cunchujie,微信公众号:存储界】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

服务器数据恢复—从数据恢复的角度讨论RAID磁盘阵列的存储安全问题

OBOO鸥柏信发系统BS网络架构安全传输和访问控制的解决方案

WPS完成后,主机应用程序如何从ESP读取WPA安全密钥?

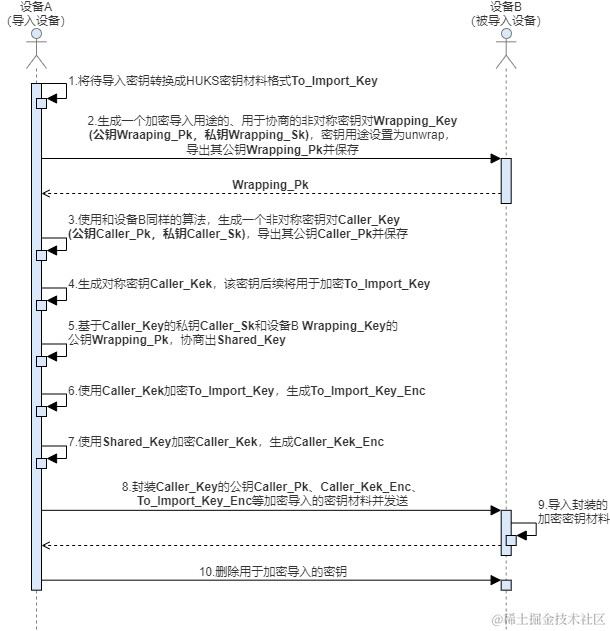

鸿蒙开发:Universal Keystore Kit密钥管理服务 密钥导入介绍及算法规格

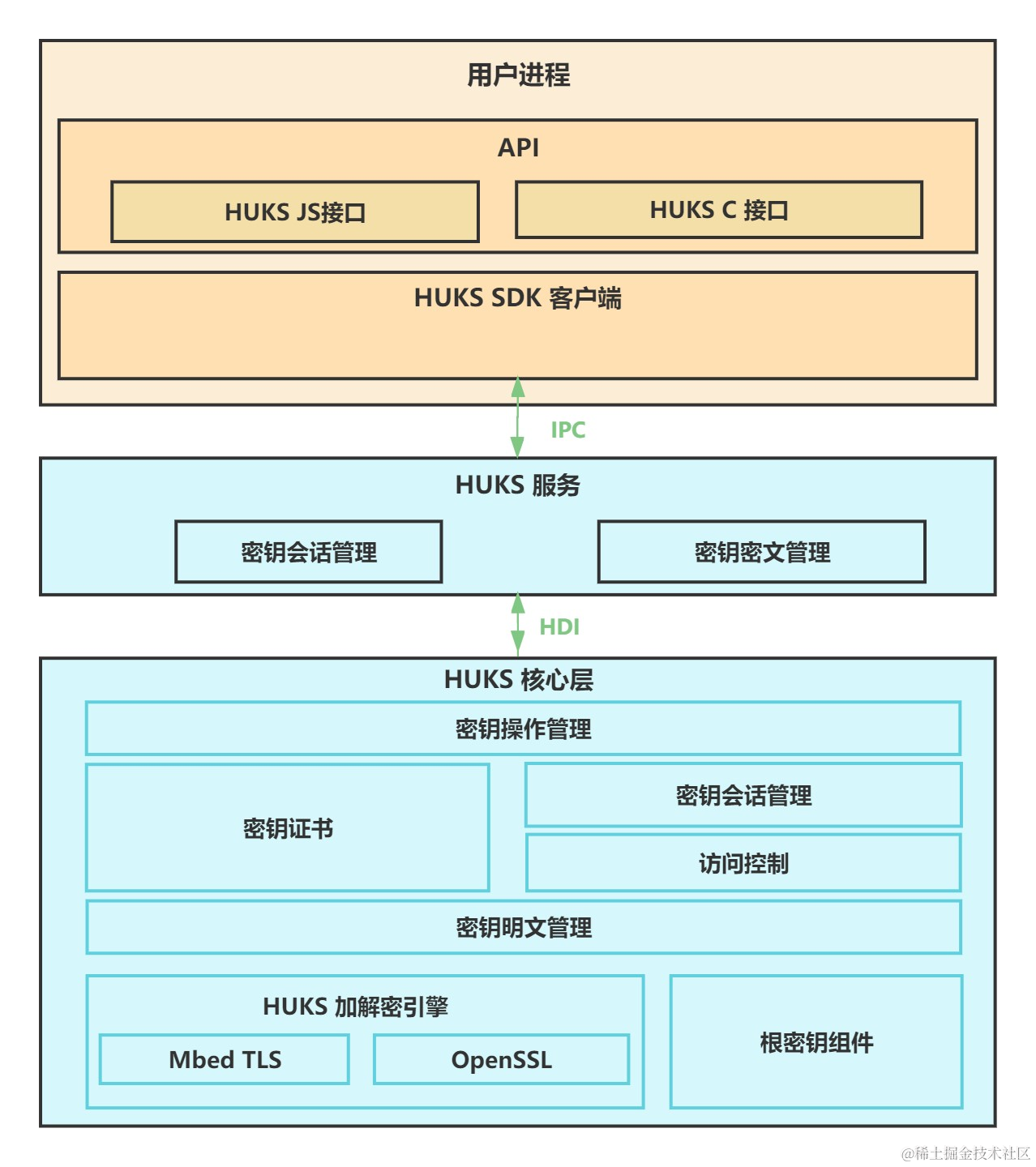

鸿蒙开发:Universal Keystore Kit密钥管理服务简介

从安全的数据存储、传输和处理到访问控制和有效的密钥管理

从安全的数据存储、传输和处理到访问控制和有效的密钥管理

评论