主要在中国活动的恶意软件开始向全球扩散,习惯下载安装破解软件的用户比较容易“中招”。网络世界处处有陷阱!

据外媒报道,Bitdefender网络威胁情报实验室(Bitdefender CyberThreat Intelligence Lab)表示,一款主要在中国活动的恶意软件Scranos已开始影响全球用户。

该公司最新的报告表示,这款恶意软件使用rootkit驱动程序进行攻击,许多组件目前处于开发的早期阶段。研究人员发现,恶意软件背后的操作人员不断测试组件,并定期改进,不同的组件用于实现不同的目的。

已发现恶意软件会进行以下操作:

●从Google Chrome、Chromium、Mozilla Firefox、Opera、Microsoft Edge、Internet Explorer、百度浏览器和Yandex浏览器中提取cookie并窃取登录凭证;

●从Facebook、Amazon和Airbnb的网页上窃取用户的支付账户;

●从用户的Facebook帐户向其他帐户发送好友请求;

●向受害者的Facebook好友发送含有恶意APK的钓鱼信息,并感染安卓用户;

●窃取用户Steam帐户的登录凭证

Bitdefender的研究显示,恶意软件通过木马程序传播,伪装成破解软件或者合法软件的应用程序,比如电子书阅读器、视频播放器、驱动程序,甚至是反恶意软件产品。恶意软件通过rootkit驱动来长时间隐藏在设备中,以便继续下载和安装其他组件。

报告显示,该软件目前在全球都有活动迹象,在印度、罗马尼亚、巴西、法国、意大利和印度尼西亚更为活跃。研究人员根据样本推测,这一恶意软件最早于2018年11月开始活动,并于12月和1月活动更为频繁。2019年3月,命令和控制服务器开始推送其他类型的恶意软件。

rootkit驱动程序包含一个有效的数字签名,并带有某公司的证书。报告推断,最有可能的情况是,该公司不是软件开发者,是黑客以欺诈的方式获得了该证书。

rootkit设置并创建一个名为DeviceVideoDriver的设备,主要用于三个目的:

●在具有系统权限的svchost.exe进程中解密并注入下载程序;

●使用底层文件系统操作删除指定的文件;

●注册一个IRP_MJ_SHUTDOWN函数,用于保证rootkit在受感染系统中的持久性。在每次系统关闭时,rootkit在磁盘和注册表中进行重写,以防被删除。

所以,如果你习惯下载安装破解软件,下载之前要慎重!

-

网络安全

+关注

关注

10文章

3172浏览量

59864 -

恶意软件

+关注

关注

0文章

34浏览量

8970

原文标题:攻击中国后,恶意软件Scranos开始向全球扩散

文章出处:【微信号:EAQapp,微信公众号:E安全】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

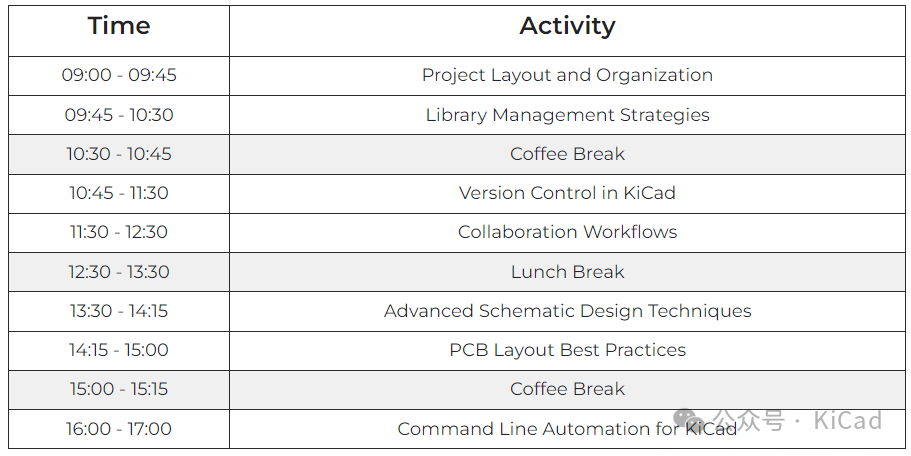

KiCad 线下培训开始报名 (KiCon Asia 2024 系列活动)

2024 KiCon Asia KiCad 用户大会

商汤科技出席中国-马来西亚工商界午餐会

外延片和扩散片的区别是什么

2024 RISC-V 中国峰会【同期活动】登记开始

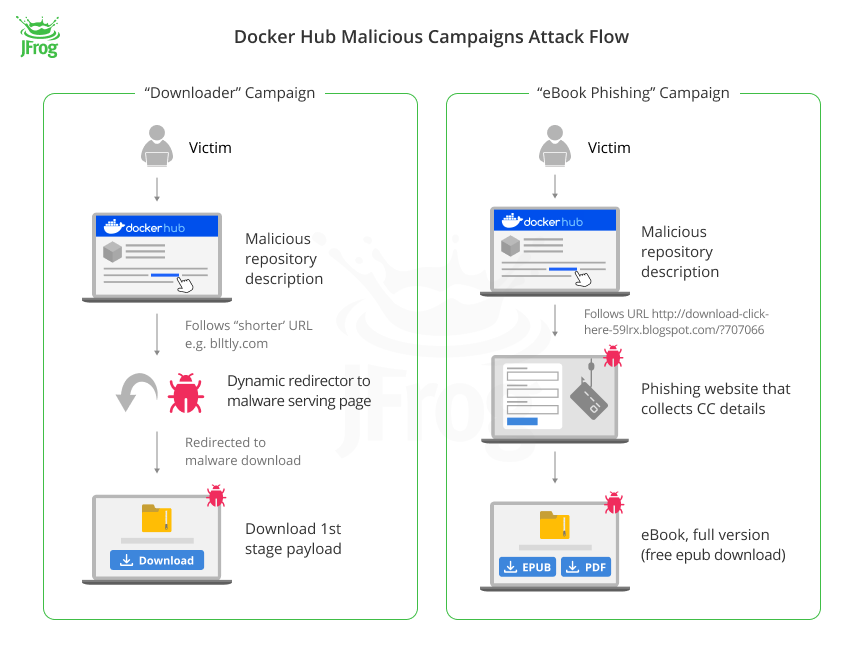

JFrog安全研究表明:Docker Hub遭受协同攻击,植入数百万恶意存储库

没有免费的午餐,主要在中国活动的恶意软件开始向全球扩散

没有免费的午餐,主要在中国活动的恶意软件开始向全球扩散

评论