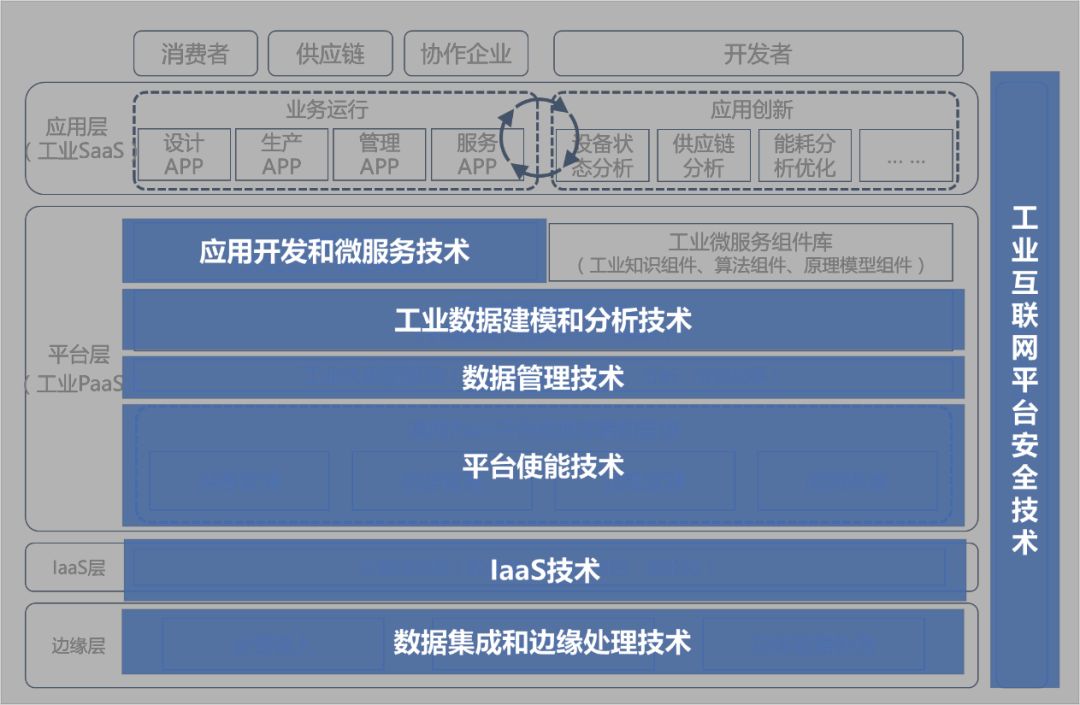

工业互联网平台需要解决多类工业设备接入、多源工业数据集成、海量数据管理与处理、工业数据建模分析、工业应用创新与集成、工业知识积累迭代实现等一系列问题,涉及七大类关键技术,分别为数据集成和边缘处理技术、IaaS 技术、平台使能技术、数据管理技术、应用开发和微服务技术、工业数据建模与分析技术、安全技术。

这七项技术散见于以前的文章之中,本篇主要谈谈安全技术。

一

工业互联网平台的安全威胁

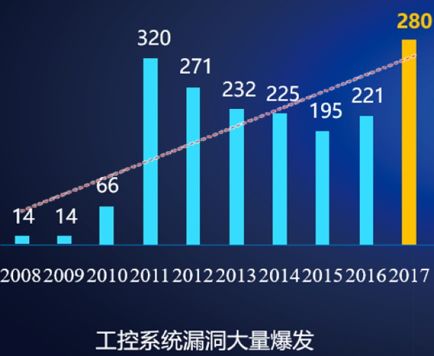

由于早期的工业控制系统都是在相对独立的网络环境下运行,在产品设计和网络部署时,只考虑了功能性和稳定性,对安全性考虑不足。随着工业控制系统网络之间互联互通的不断推进,以及工控控制系统和工业设备接入互联网的数量越来越多,通过互联网对工业控制系统实施攻击的可能性越来越高,而每年新发现的SCADA、DCS、PLC漏洞数量也不断增加,这些都为工业互联网带来巨大的安全隐患。

从2011年以后工业控制系统的各种漏洞每年都在高速的增加,这些漏洞将会成为攻击工业控制网络的一种主要途径,通过这些漏洞攻击可以完成获取系统权限、修改工程数据和控制流程、非法关闭现场设备等操作,造成重大的生产事故和经济损失。

1、来自外部网络的渗透

工业互联网会有较多的开放服务,攻击者可以通过扫描发现开放服务,并利用开放服务中的漏洞和缺陷登录到网络服务器获取企业关键资料,同进还可以利用办公网络作为跳板,逐步渗透到控制网络中。通过对于办公网络和控制网络一系列的渗透和攻击,最终获取企业重要的生产资料、关键配方,严重的是随意更改控制仪表的开关状态,恶意修改其控制量,造成重大的生产事故。

2、帐号口令破解

由于企业有对外开放的应用系统(如邮件系统),在登录开放应用系统的时候需要进行身份认证,攻击都通过弱口令扫描、Sniffer密码嗅探、暴力破解、信任人打探套取或社工比较合成口令等手段来获取用户的口令,这样直接获得系统或应用权限。获取了用户权限就可以调取相关资料,恶意更改相关控制设施。

3、利用移动介质攻击

当带有恶意程序的移动介质连接到工程师站或操作员站时,移动介质病毒会利用移动介质自运行功能,自动启动对控制设备进行恶意攻击或恶意指令下置。一方面造成网络病毒在企业各个网络层面自动传播和感染,靠成业务系统和控制系统性能的下降,从而影响企业监测、统筹、决策能力。另一方面会针对特定控制系统或设备进行恶意更改其实际控制量,造成生成事故。

4、PLC程序病毒的威胁

通过对工程师站及编程服务器的控制,感染(替换)其相关程序,当PLC程序的下发时,恶意程序一起被下发到PLC控制设备上。恶意程序一方面篡改PLC的实际控制流,另一方面将运算好的虚假数据发给PLC的输出,防止报警。通过这种方式造成现场设备的压力、温度、液位失控,但监测系统不能及时发现,造成重大的安全事故。

5、利用工业通信协议的缺陷

Modbus、DNP3、OPC等传统工业协议缺乏身份认证、授权以及加密等安全机制,利用中间人攻击捕获和篡改数据,给设备下达恶意指令,影响生产调度,造成生产失控。

6、利用无线网络入侵

控制网络通过DTU无线设备通过802.11b协议连接到管理区的网络,通过对网络无线信息的收集,侦测WEP安全协议漏洞,破解无线存取设备与客户之间的通讯,分析出接入密码,从而成功接入控制网络,控制现场设备,获取机要信息,更改控制系统及设备的控制状态,造成重大影响。

二

工业互联网平台安全的要求

工业互联网实现了设备、工厂、人、产品的全方位连接,因此工业互联网安全建设必须从综合安全防护体系的视角对其进行统筹规划。从工业互联网的整体架构来看,应该在各个层面实施相应的安全防护措施,并通过入侵检测、边界防护、协议分析、行为分析、安全审计、容灾备份、态势感知等各种安全技术与安全管理相结合的方式实现工业互联网的安全防护,形成对工业互联网安全的“监测、报警、处置、溯源、恢复、检查”工作闭环。

三

工业互联网的安全防护能力

工业互联网平台应在云基础设施、平台基础能力、基础应用能力的安全可信方面应制定五个基本计划活动:

1、识别(Identify):识别的管理系统,资产,数据和功能的安全风险。

2、防护(Protect):对平台实施安全保障措施,确保工业互联网平台能够提供服务。

3、检测(Detect):对平台使用、维护、管理过程实施适当的持续性监视和检测活动,以识别安全事件的发生。

4、响应(Respond):对平台使用、维护、管理过程制定和实施适当的应对计划,对检测到的安全事件采取行动。

5、恢复(Recover):对平台使用、维护、管理过程制定和实施适当的活动及维护恢复计划,以恢复由于安全事件而受损的任何能力或服务。

四

工业互联网安全的防护思路

当前的信息安全处于持续攻击的时代,需要完成对安全思维的根本性切换,即应该充分意识到安全防护是一项持续的处理过程,即从“应急响应”到“持续响应”。基于这一思路,工业互联网平台应在安全方面制定五个基本计划活动,分别是识别,包含,检测,响应与恢复。

1、安全风险识别:安全风险识别是总体设计的基础,通过对整个系统进行详细分析,识别出各个部分的安全隐患,之后根据实际情况制定明确的设计方案。

2、安全职责划分:安全职责划分是整体方案的基础,需理清工业云各方安全责任边界对整个活动中的安全事件进行详细的责任划分设计。

3、分区分域分级设计:工业云平台环境相对复杂,涉及多类业务,多类系统,因此在安全防护上需要进一步细化安全域的划分以及不同安全域、不同安全级别的访问控制设计。

4、云安全防御:防御能力指一系列策略、产品和服务,可以用于防御攻击。这个方面的关键目标是通过减少被攻击面来提升攻击门槛,并在受影响前拦截攻击动作。

5、云安全检测:检测能力用于发现那些逃过防御网络的攻击,该方面的关键目标是降低威胁造成的“停摆时间”以及其他潜在的损失。检测能力非常关键,因为安全管理人员应该假设自己已处在被攻击状态中。

6、云安全运维与安全管理:实现安全运维操作的分级管理,对不同级别的用户予符合其安全职责划分的操作或审计权限,实现安全运维。坚持日常安全运营与应急响应相结合,以数据为驱动力,以安全分析为工作重点。

7、云安全响应:响应能力用于高效调查和补救被检测分析所发现的安全问题,提供入侵取证分析和根本原因分析,并产生新的防护措施以避免未来出现安全事件。

8、云安全恢复:工业互联网云平台与通常IT环境下的云相比,更加重视恢复能力,一旦监测到系统遭受攻击,云安全响应中心应立即开启系统恢复功能,防止数据丢失,应用错误,减少对工业系统带来的损失。

-

控制系统

+关注

关注

41文章

6991浏览量

114398 -

plc

+关注

关注

5052文章

14823浏览量

488699 -

工业互联网

+关注

关注

28文章

4397浏览量

96413

发布评论请先 登录

工业互联网平台的安全威胁

工业互联网平台的安全威胁

评论