光学信息加密技术通常借助密钥的作用,对图像进行光学变换或处理,在空域或时域完成信息的嵌入。

2020-11-14 12:07:54 5227

5227

全新 ARM Cortex-M 处理器为物联网安全树立新一代行业标准 ·这些全新的处理器让开发者能够更轻松地打造极其节能、安全且可以联网的物联网设备。 ·Cortex-M23

2016-11-12 15:50:06

的。因为得不偿失,所以一般公司也就不会去花精力破解加密芯片。更多关于物联网设备安全的加密芯片信息,欢迎咨询深圳市一卓科技有限公司——专业从事物联网安全芯片与安全方案的高新科技企业。具备安全芯片、区块链

2018-09-07 10:39:17

加密技术通常分为两大类:"对称式"和"非对称式":对称性加密算法:对称式加密就是加密和解密使用同一个密钥。信息接收双方都需事先知道密匙和加解密算法且其密匙

2021-07-19 07:04:38

。目前来看,是有安全性高的通信技术出现的,DDA无线通信技术采用动态加密技术,采用了多种加密算法,至少在通信上面保障的安全。但是为什么没有广泛应用于物联网,这是我们应该去寻找答案的。物联网参与方应根据自身特点,有针对性地部署防护措施,防止物联网在发展的过程的中问题爆发。`

2020-06-12 21:42:32

本文针对ARMv8m架构MCU安全特性进行介绍,以nxp LPC55xx系列和STM32L5xx系列为例,为大家阐述如何使用Trustzone技术提高物联网设备安全性。ARMv8m主要包括两个

2021-07-23 07:52:28

互联世界对安全性的需求在很长时间内都是关注的焦点,这甚至在物联网(IoT)出现之前的很长时间内就已经存在。但是在物联网中有数十亿台设备收集数据并相互通信时,足以引起人们更大的关注。简单来说,物联网的庞大规模增大了攻击面,这意味着即使是能力最差的网络犯罪分子也有较好的机会来窃取你的秘密。

2019-08-09 06:50:54

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2018-11-30 10:41:15

Chp9 物联网安全机制密码学基础(1)加密模型密码是通信双方按照约定的法则进行信息变换的一种手段。依照这些信息变换法则,变明文为密文,称为加密变换;变密文为明文,称为解密变换。信息称为明文,明文

2021-07-22 06:31:40

了解物联网安全的八大守则

2021-01-22 06:13:42

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2018-12-06 16:36:29

的调查,近20%的企业在过去三年中至少发生一次基于物联网的攻击。据预测,2018年企业将在物联网安全方面支出15亿美元,比2017年增长28%。“物联网作为网络信息技术的重要领域,任何时候都不能忽视

2018-10-29 14:51:54

【摘要】:<正>近年来,随着RFID、WSN、WIFI及蓝牙等短距离通信技术与产业的不断发展,解决信息化最后一公里,实现"物联网"的可行性越来越大

2010-04-24 10:02:35

本人从运营商的角度出发,分析了当前形势下物联网的市场特征和技术体系结构,总结了物联网与信息通信技术的联系

2011-05-04 17:38:12

什么是物联网?物联网具有哪些特性技术应用?

2021-09-27 07:42:35

组装调试技术、计算机网络英语、程序设计基础、网页设计基础、数字电路、微机原理与接口技术、计算机网络、物联网技术基础、信息安全技术等;核心课程:计算机网络技术、路由与交换技术、移动通信技术、无线传感器技术

2021-09-22 14:17:46

安全性是设计物联网(IoT)应用时面临的最大挑战之一。由于物联网设备通过无线方式进行通话,因此一切控制和状态信息以及私人用户数据都可能会暴露于风险之中。不安全的物联网设备可能会使人员生命和财产面临

2019-08-02 07:57:52

,构建物联网全生命周期立体防御体系。再次,要推进攻防结合促进物联网安全技术发展,团结行业力量打造物联网安全生态。综观现状,毕安信息公司针对建筑物联网+互联网场景的防护推出全新的信息安全防护产品-“毕安云

2020-02-14 15:41:41

。最后,未来的关键要素是安全可靠运行的能力。因此,对于成功的物联网系统来说,物联网设计的重点将转向关键性能指标,如可信传感器和系统正常运行时间。分析师预测,低成本开发系统现在正处于期望膨胀的峰值期

2018-10-24 10:45:36

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事

2017-07-03 10:26:19

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事

2017-07-03 09:51:49

安全的片上系统需要的关键功能是什么?物联网时代如何才能确保SoC的安全?

2021-05-20 06:51:51

的是,如若工程师花些时间遵循一些基本准则就会发现,包括半导体公司和分销商在内的供应商目前都在提供相关的技术及支持,协助开发出更具安全性的物联网产品。风险与威胁近期在芝加哥召开的一次会议上,来自恩智浦

2017-06-05 17:24:41

/315M等无线技术更加安全、可靠,同时由于其组网能力强、具备 网络自愈能力并且功耗更低,ZigBee的这些特点与物联网的发展要求非常贴近,目前已经成为全球公认的最后100米的最佳技术解决方案。物联网用途

2016-01-21 16:11:25

物联网被称为继计算机、互联网之后,世界信息产业的第三次浪潮。业内专家认为,物联网一方面可以提高经济效益,大大节约成本;另一方面可以为全球经济的复苏提供技术动力。目前,美国及欧盟等都在投入巨资

2019-07-29 07:01:03

物联网环境下的云存储安全技术研究,不看肯定后悔

2021-05-19 06:15:56

物联网网关是什么?物联网网关的形态物联网网关关键技术有哪些?物联网网关应用方向及实例

2021-04-19 10:03:11

##物联网识别技术期末复习概要物联网识别技术第一章物联网的体系结构:感知层:物联网的皮肤和五官,主要任务是识别物体,采集信息网络层:物联网的精神中枢和大脑,负责信息传递和处理应用层:物联网的社会分工

2021-07-22 08:06:27

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2019-03-26 15:53:23

设备包含路由器、摄 像头、防火墙、打印机、VPN等各种设备类型,足以可见物联网设备的安全需求日益凸显。DDA无线通信技术出现可以有效解决网络安全问题,其采用5种对称加密算法,2种非对称加密算法,2种

2020-06-05 20:24:44

作者:朱红儒 齐旻鹏来源:中国移动通信有限公司研究院物联网面对的安全问题根据物联网自身的特点,物联网除了面对移动通信网络的传统网络安全问题之外,还存在着一些与已有移动网络安全不同的特殊安全问题。这是

2019-07-19 06:56:18

据处理与准备、大数据交易共享等);信息安全;云计算;人工智能(计算机视觉、语音和自然语言、智能机器人技术、深度学习等)。2、物联网传感器与芯片物联网核心元器件(面向物联网应用的传感器、芯片、微系统、模组等

2020-06-09 10:02:45

在木材运输和管理过程中,往往会存在着乱砍滥伐、偷伐、少批多伐、偷卸木材、执法不严、信息化管理水平不高等问题。文中通过采用物联网技术来对木材砍伐、切割成圆木、进出林场、进出储木场以及运输管理过程进行全程监管,从而加强了林业信息化建设,大幅提高了作业效率,全面提升了木材的监管水平。

2019-08-13 08:30:56

物联网为什么会在最近几年受到广泛的关注呢?物联网技术有什么优势及功能?可穿戴设备、低功耗蓝牙WiFi,哪个才是物联网的发展方向呢?

2021-06-27 07:19:12

研究人员最近证明了这一点是如何起作用的。在他们的侧通道攻击中,泄漏了CPU的转换后备缓冲区(TLB)中的信息,白帽黑客使用新颖的机器学习技术来训练他们的攻击算法并将其提升到新的性能水平。他们相信机器学习技术

2019-05-29 10:47:34

Adiantum(铁线蕨)的新加密方式,究竟能改变多少物联网安全的现状?已经称王的AES,为什么不适用于物联网了?为什么AES标准到物联网上就不灵了呢?

2021-06-29 09:11:35

据安全等安全因素应该排在首位。 保密学告诉我们,数据加密的关键是加密算法和密钥。随着科学技术的发展,大多数加密算法的原理以及攻击方法都已公开,因此网络安全和数据安全的关键是掌控密钥。物联网直接

2018-01-30 11:30:08

满足器件级安全需求的特性,来帮助实现这些目标。日益增长的IoT安全需求物联网(IoT)可被视为由多个电子网络组成,这些网络需要端到端的起始于器件级的分层安全性(见图1)。为了帮助实现这种分层安全

2019-06-25 08:18:11

Labview开发技术丛书--深入浅出软件加密技术

2016-09-02 18:08:25

的连网性能、丰富的接口、更多的集成必不可少,性能、功耗、安全性的提升同样不容忽视。物联网到底需要什么样的MCU?

2019-07-17 06:10:50

家就来自我们的团队,多年来一直是团队的创新骨干。”轻量级加密主要适合在资源受限的环境下使用,尤其是在包含无数小型传感器和执行器的物联网(IoT)中或是在微型化技术中。有了 Ascon,即使安全算法只能

2023-02-28 14:14:13

强和简化设备安全。”

物联网设备的全系统安全

ARM TrustZone技术让不同成本级别的物联网(IoT)设备都可以有健壮的安全保护。这一技术将MCU硬件划分到安全和非安全区中,包括内存、外设和不同的总线

2023-05-18 13:44:28

SRAM工艺FPGA的加密技术

2012-08-13 17:08:03

耍流氓。电梯物联网也不例外,从一开始就是为了用更先进的技术,保障电梯的安全运行。那么电梯物联网技术到底有什么优势呢?一、提升监管部门的监管能力梯云电梯物联网的应用,通过电梯运行大数据和监控数据融合、云设备

2022-12-27 14:53:45

能够对密钥进行安全可靠的管理,也能使用多种加密算法来对数据进行可靠的加解密运算。云密码机服务云服务器密码机是硬件密码机,采用虚拟化技术,在一台密码机中按需生成多台虚拟密码机(以下简称VSM),每台VSM

2018-11-06 14:54:09

以下是实现物联网的五大核心技术:核心技术之感知层:传感器技术、射频识别技术、二维码技术、微机电系统1.传感器技术传感技术同计算机技术与通信技术一起被称为信息技术的三大技术。从仿生学观点,如果把计算机

2019-07-25 06:38:59

什么是物联网?物联网的特征是什么?有哪些分类?物联网的关键技术有哪些?物联网技术在智慧城市中的应用有哪些?

2021-06-15 08:04:37

以太网安全协议等实现这一目标。除了数据加密的功能之外,还要防止引进恶意软件以降低数据安全性,或者在加密数据之前防止采集未授权数据。这些功能物联网 (IoT)应用中都十分关键,在其中许多边界网络设备

2014-09-23 15:31:14

消耗的功率很少,因此非常适合电池供电的物联网设计。这种加密协处理器的一个例子是低功耗DS28S60,它具有PUF技术,用于快速完成安全操作吞吐量的高速20MHz SPI接口,基于SHA-256的数字签名

2020-09-28 19:21:56

技术含量的失窃事件,反而让大众认识到为数据加密的重要性。目前已经有多家厂商致力于存储加密标准,希望让存储安全工具更容易和多种存储架构一同工作。有关加密技术的实现可根据不同厂商与产品分成三类:基于主机

2019-07-05 06:21:54

全球“技术创新”的狂欢舞台,那么它将会给我们的生活带来哪些变化?物联网技术将会走向何处?物联网时代,海量信息如何搜集、储存、分析?信息安全又如何保证? 本期的《物联网技术特刊》由电子发烧友编辑团队倾情打造

2014-05-05 18:14:41

有谁有labview加密技术的实例?求大神知道怎么做?

2015-05-19 21:50:15

近期,中国移动旗下芯昇科技有限公司新推出一款高安全MCU芯片——CM32Sxx系列,通过使用帕孚信息科技有限公司SoftPUF开发工具包,在芯片中集成物理不可克隆功能(PUF),利用PUF技术提取

2023-09-06 09:44:56

近年来,制造业厂区内人员安全成为了企业管理的重要工作,在做好企业本职的安全日常管理工作以外,采用新技术、新理念、新方式,建设基于物联网技术的人员车辆安全管理系统,可以为企业发展保驾护航,提前预防潜在

2021-09-09 17:13:46

,目前信息加密技术主要分为软件加密和硬件加密。软件加密的优势在于其成本及工艺难度低,而加密速度依赖于计算机的性能,消耗了大量系统资源,且安全性和可靠性差。硬件采用专用加密卡实现,具有较高的安全

2019-09-05 06:07:35

使用高级的编码算法和加密技术,确保编码信息的安全性和保密性,防止伪造和盗用。协议转换是边缘物联网关的重要功能之一,它可以将不同协议和标准的数据转换为统一的协议和标准,以便于数据分析和处理。例如在智慧智慧

2023-09-21 16:50:00

的重要性毋庸置疑!那么该如何保障物联网设备安全呢?加密芯片就是保障物联网设备安全最简单而有效的方式:赋予信息终端唯一可信身份,确保其内部运行程序合法性,确立互联网中终端节点可信;从根本上保障信息终端内部硬件

2018-09-07 10:36:55

如何利用物联网技术帮助光伏产业进一步提升效率

2021-03-11 07:02:33

的环境条件。 物联网应用通常需要满足可靠性和自组织等要求。物联网设备的选择应充分解决影响其性能和可靠性的环境问题。除了可靠性方面,另一个要实现的关键方法是安全性。它必须传输,存储和管理数据,同时避免信息

2023-04-06 16:29:53

封装技术与加密技术一.4大主流封装技术半导体 封装 是指将通过测试的晶圆按照产品型号及功能需求加工得到独立芯片的过程。封装技术是一种将集成电路用绝缘的塑料或陶瓷材料打包的技术。以CPU为例,实际看到

2022-01-25 06:50:46

工业物联网是如何定义的?工业物联网的关键技术主要包含哪几个方面?物联网的工业应用主要在哪些方面?

2021-06-16 07:55:10

中小企业参与,力图使中小企业成为新一代智能化生产技术的使用者和受益者,同时也成为先进生产技术的创造者和供应者。接下来,随着 5G、物联网、人工智能等新兴技术的发展,工业物联网应用将逐步落地并提高生产率、提升服务品质;并催生更大的商机。

2019-09-19 09:05:02

能源设施、车联网等基础设施,也包括网络摄像头和智能照明等低成本设备。安全漏洞为物联网互联设备带来诸多问题。机密信息泄露、个人数据被盗、联网系统失控以及关键基础设施停工,所有这些都是高风险领域。

2019-07-22 07:41:58

制造商能够凭借出色的用户体验脱颖而出。”EdgeLock SE051H已获得通用标准EAL 6+认证,支持Matter认证智能设备所需的加密运算。其中包括使用ECC加密技术和NIST P-256曲线

2023-03-02 14:36:01

• 以Arm®TrustZone®硬件为基础,为资源有限的物联网设备构筑更强的安全防线• 意法半导体独有超低功耗技术,打造同级领先的面向节能应用的MCU• 支持安全启动、硬件完全隔离、硬件加密加速

2018-10-17 10:37:12

数据加密技术主要应用在:数据保密、身份验证、保持数据完整性、数字签名(防抵赖)。

2021-02-25 06:25:41

物联网安全包含装置安全和网络安全,在此定义下涵盖了保护联网设备和网络所需的流程、技术和防护措施。在现今社会上,各类型联网装置愈来愈普及,从工业设备、智能电网、智能家居、娱乐及穿戴设备等,若在开发当下

2023-08-21 08:14:57

克隆功能(PUF)。 保护信息安全是物联网的关键挑战之一。无线通信是这一技术中的一项关键技术,它使传感器和控制节点在因特网上易于安装和管理。通过加密保护无线链路是一项关键的设计技术,但无线节点本身很容易...

2021-07-27 07:02:22

深入浅出软件加密技术

2012-09-11 12:04:40

深入浅出软件加密技术

2016-09-24 17:18:42

物质特征加密技术的原理是在标签的制造过程中,提取每个商品(或票据)标签材料本身隐性纤维的分布特征信息,结合商品的相关信息以及制造商独自拥有的加密密钥(私钥),采用高强度加密算法与算法芯片,进行密码运算,生成与其惟一对应的“密文”(该密文相当于该标签的数字身份证)存放于标签中,形成独一无二的标签。

2019-10-08 14:29:29

随着信息技术的发展,物联网(Internet of Things,IOT)得到了越来越多的企业和学者的重视。尽管对物联网的确切定义还颇有争议,但有一点可以肯定,那就是物联网必将进一步提升信息社会的智能化水平。同样,在森林环境乃至生态系统监测中,物联网也为人们提供了更多的选择。

2020-03-23 07:40:18

开发和云服务商,全栈式物联网平台服务领导者,国内第一个智能硬件自助开发PaaS及物联网SaaS云服务平台。公司拥有完整的技术研发团队、安全团队和人工智能团队,为开发者和企业提供安全、可靠的物联网开发工具

2016-12-30 14:25:03

。由于这些代码和数据在单片机端没有副本存在,因此解密者无从猜测算法或窃取数据,从而极大程度上保证了整个软件系统的安全性。深联华 特殊加密 技术保持知识产权的安全性,甚至它在 OEM 制造商或分包商手中也是

2013-12-27 14:25:36

在整个电子行业的应用技术发展史上,可以说贯穿着解密与反解密技术之间的博弈。芯片解密技术又可以美其名曰:反向设计或是逆向工程。芯片的解密主要分为开盖和不开盖的,对于早期的单片机,加密方法薄弱,利用其

2021-07-28 08:55:55

。蓝牙协议也一样,在去年就崭露头角的蓝牙5就能很好地应对物联网挑战,使得无线连接变得简单且安全。物联网发展到如今,无线技术纷繁复杂,往往会出现在同一区域的不同设备上,这些无线通信设备之间会出现相互干扰

2017-10-11 16:41:15

目前物联网以及车联网的发展以及产品的普及,让大家开始注意到了,对于数据加密的需求,开始关于对于数据通信的安全和对于合法用户的认证 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2019-03-27 10:48:37

软件加密技术和注册机制加密基础 本文是一篇软件加密技术的基础性文章,简要介绍了软件加密的一些基本常识和一些加密产品,适用于国内软件开发商或者个人共享软件开发者阅读参考。 1、加密技术概述 一个

2021-07-19 07:33:27

HY5950/HY5960物联网安全芯片 HY5950/HY5960物联网安全芯片是山东华翼微电子技术股份有限公司自主研发的新一代

2022-05-11 11:53:09

对基于 ARMv6 架构的全新TrustZone 安全处理技术进行了研究,着重从该技术的实现原理、运行模式和软硬件支持等方面,论证TrustZone 技术实现整体系统安全的有效性和可行性,并

2009-08-28 11:23:12 18

18 笔记本电脑安全-硬盘加密技术

除了指纹辨识技术外,近来也显见厂商亟思以硬盘加密手段来防止笔记型计算机数据遭到窃取。

2010-01-21 08:36:15 744

744 网络通信加密技术,讲解了集中网络加密的方式和机制。

2016-03-10 10:57:02 11

11 对双随机相位编码系统进行了改进,提出了一种基于双混沌系统的光学单通道视频加密的方法。该方法在降低系统复杂度的同时,提高了加密效率,增强了系统的抗攻击能力和安全性能。对加密技术的仿真结果表明,该加密技术

2018-01-16 11:10:45 0

0 企业关键数据向移动终端设备延伸,使移动终端数据泄露成为企业面临的一个新的问题。针对移动终端数据泄露问题,提出了基于预解密的透明加密技术,有效解决移动终端传统透明加密技术只能保证应用层安全的缺陷,并提升

2018-02-05 10:50:28 0

0 现在网上的很多论坛中的朋友们都在不断的询问,数据加密技术有几种类型呢?作为新时代的你们是否也对这个问题产生好奇心呢?所谓数据加密(Data Encryption)技术是指将一个信息(或称明文

2019-01-31 11:23:00 27054

27054 从 20 世纪末期之后,量子加密技术来到世人面前,而世人也相信,量子加密代表的将是绝对安全的信息传输,未来从国家到个人的信息传递也将能得到更好的保护。

2019-03-27 17:43:12 3300

3300 韩国ICTK是一家集金融卡安全检测,半导体研发、生产、销售为一体的高新技术企业。作为专业的国际级金融安全检测机构,ICTK不断致力于为客户提供“可信赖的金融安全检测服务”与“安全加密保护方案”。同时,本着对安全的不懈追求, ICTK开发出了新型的PUF技术,为全球客户提供全新的金融级物理加密解决方案。

2019-10-25 14:35:11 18721

18721 Unclonable Function,简称PUF)。 当今AIoT设备面临的挑战之一就是,要提高安全性同时又不增加芯片尺寸、成本。一方面,AI功能通常需要实时检测、评估和响应;另一方面,物联网应用特性使设备不得不面对来自黑客攻击、信息泄露和安全漏洞的巨大安全风险。因此,传统的数

2020-09-10 17:49:07 1502

1502 物联网安全-基于Cortex-M处理器的TrustZone技术简介(1)Trustzone 技术介绍TrustZone的特性Register bankingTrustZone 技术可以满足的安全需求

2021-12-01 11:36:13 8

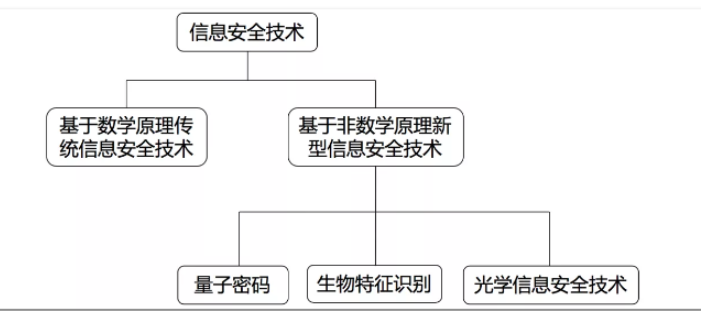

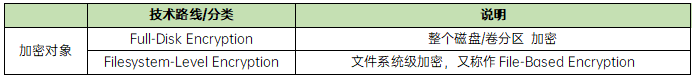

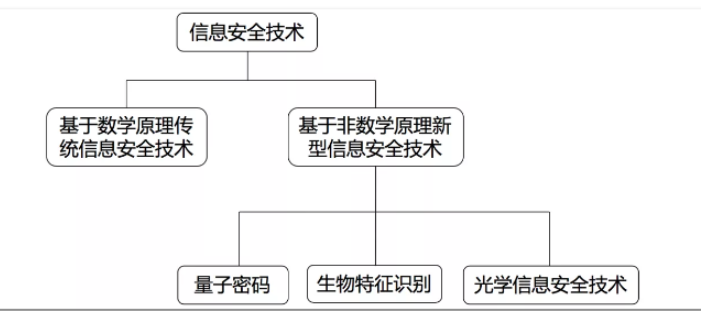

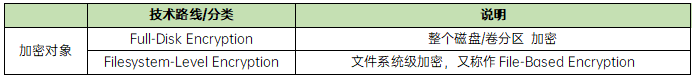

8 磁盘加密技术 如上节所述,Disk Encryption磁盘加密,目标是保护数据at Rest状态下的机密性,加密对象是整个磁盘/分区、或者文件系统,采用实时加解密技术。 磁盘加密技术从加密对象

2023-11-29 10:54:42 361

361

电子发烧友App

电子发烧友App

评论