的时间是分开的发货的空间放好久开发设计风格设计方法提升肌肤更加放松方式就方式十分减肥的发挥技术方式健身房时间***的非官方是就发生纠纷多少就是的房价高放假时间放个假舒肤佳富室大家副书记副书记丰盛的就分手家开发商就分手就分手金粉世家方式方式附加费

多数人还是对方回复是攻击方式减肥水果减肥国家队

相关推荐

国家队领投,「特仪科技」完成近亿元元C轮融资

厦门作为我国唯一的国家光电显示产业集群试点城市,显示行业是其首个产值破千亿的产业链。得益于此,「特仪科技」得以快速发展。该公司成立于2014年,专注于纳米级检测自动化智能装备的研发制造,业务范围涉及屏显、半导体、新能源三大领域

2024-04-28 16:26:22 247

247

247

247AI将由云端延伸至边缘设备,联发科看好新发展机会

谈及AI对人们生活的影响,陈冠州幽默地指出,除了炒股者外,大多数人尚未察觉到其巨大变化。他解释道,AI初期投资主要集中于基础设施,如云服务器和网络设备,不易被大众感知,然而随着产品和服务的创新,AI将逐步渗透至边缘设备。

2024-04-28 09:51:41 110

110

110

110岚图汽车成为中国首个进入意大利的高端新能源汽车国家队

当地时间4月16日,岚图汽车以“Designing Evolution设计进化”为主题,在意大利开启隆重的品牌发布会,成为中国首个进入意大利的高端新能源汽车国家队。

2024-04-17 15:07:52 564

564

564

564苹果Mac设备易成为企业环境黑客攻击目标

随着macOS桌面用户群体的壮大,攻击者正调整攻势,致力于创新更多的跨平台攻击方式。数据表明,攻击者通常会借助社交工程的手段,将开发人员和工程师等企业用户设为攻击目标。

2024-04-12 11:25:19 101

101

101

101苹果警告iPhone用户可能成为间谍软件攻击目标

虽然苹果并未披露攻击者以及受害用户所在的具体国家或地区信息,但警告信明确指出:“苹果已探测到您正成为间谍软件攻击的受害者,此种攻击意在远程破坏Apple ID关联的iPhone。”

2024-04-11 16:25:24 359

359

359

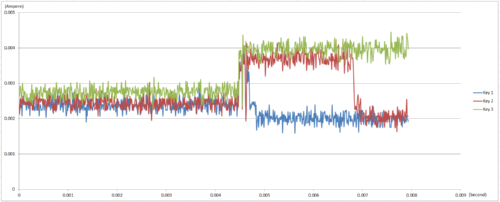

359使用ntopng和NetFlow/IPFIX检测Dos攻击(下)

话不多说,直接进入正题。文章速览:Ntopng在模拟中发出警报警报:最近的活跃流一个攻击和检测过程示例——使用slowhttptest进行HTTP慢速攻击夏

2024-04-04 08:04:19 133

133

133

133

新型网络钓鱼服务利用2万个域名攻击全球百余国家

这一新型PhaaS似乎汇集了各种力量,200余种攻击模板无所不包,可针对性地针对包括邮政、金融、政府、税务机构在内的各行各业进行钓鱼攻击,以及对电信、航空、公共事业等相关行业和机构的攻击。

2024-03-29 16:06:16 153

153

153

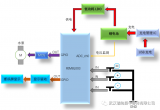

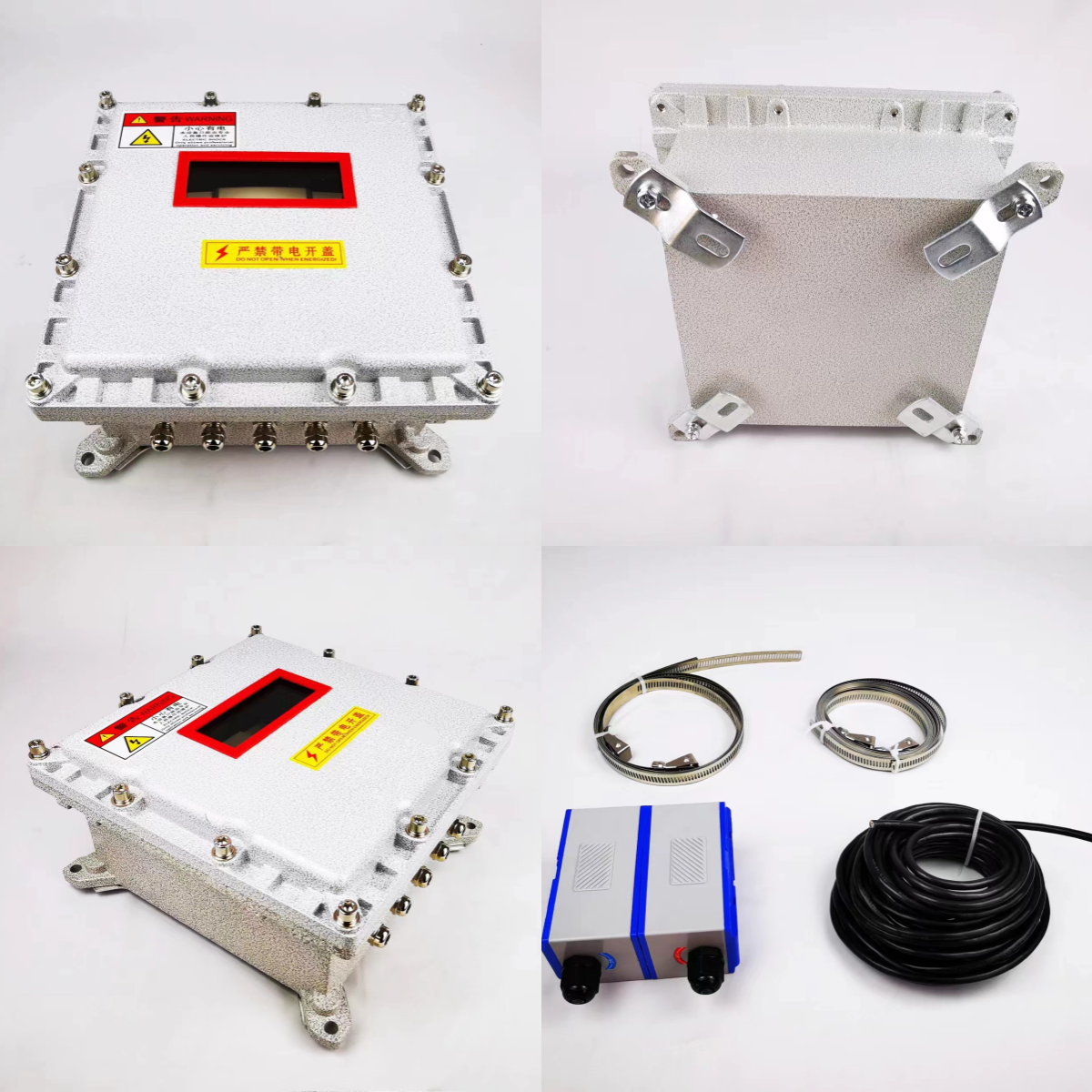

153施工升降机AI数人数识别摄像机

施工现场作为一个复杂的工作环境,在施工过程中通常会有大量的人员出入,为了确保施工安全和管理效率,近年来施工升降机AI数人数识别摄像机应运而生。这种摄像机依靠先进的人工智能技术和摄像头设备,能够实时

2024-03-19 10:17:35 156

156

156

156

随机通信下多智能体系统的干扰攻击影响研究

网络控制系统可能会受到不同类型的网络攻击威胁[10-12],主要包括拒绝服务(denial of service, DoS)攻击[7]、欺骗攻击[8]、干扰攻击[9]等。文献[10]研究了一类对抗性攻击下网络物理系统的安全评估与控制问题,且控制信号在被发送到执行器的过程中可被攻击者恶意篡改。

2024-03-01 11:00:09 171

171

171

171

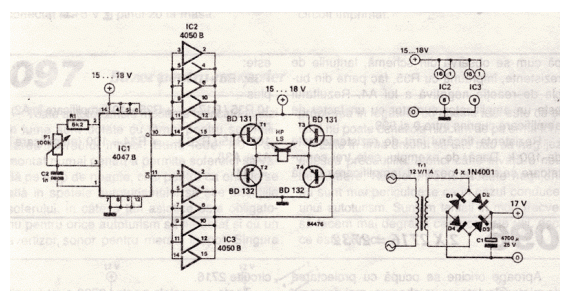

DDoS攻击规模最大的一次

有史以来DDoS攻击规模最大的是哪一次? Google Cloud团队在2017年9月披露了一次此前未公开的DDoS攻击,其流量达 2.54Tbps,是迄今为止有记录以来最大的DDoS攻击。 在同时

2024-01-18 15:39:07 208

208

208

208中国工业软件产业发展的十个误区

对于工业软件,多数人一直忽略了一个核心问题:我们真的需要做出大鳄们一样厉害的软件么?我们经常讲对标,到底应该对什么标?现在每天讲突破“卡脖子”困局,讲国产替代,于是,就想当然地对标国际先进软件。

2024-01-14 09:29:56 484

484

484

484

DDoS攻击的多种方式

方的,这类攻击称为分布式拒绝服务攻击,其中的攻击者可以有多个。DDOS攻击有以下几种方式。 SYN Flood攻击 SYN Flood攻击是当前网络上最为常见的DDos攻击,也是最为经典的拒绝服务攻击,它利用了TCP协议实现上的一个缺陷,通过向网络服

2024-01-12 16:17:27 247

247

247

247车用SiC碳化硅的五大难点和应对方案

车用SiC碳化硅的五大难点和应对方案近年来,包括SiC在内的第三代半导体器件在汽车上的应用比例与日俱增。但在专业人士看来,这并不会是一个简单的事情。一以车用引线框架来看,尽管Si、碳化硅/氮化镓引线

2024-01-06 14:22:15 466

466

466

466

CSRF攻击的基本原理 如何防御CSRF攻击

在当今数字化时代,随着网络应用的快速发展,网络安全问题变得日益突出,网络攻击手段也日益猖獗。在众多网络安全攻击手段中,CSRF(跨站请求伪造)攻击是一种被广泛认为具有潜在危害且常见的攻击方式之一

2024-01-02 10:12:29 402

402

402

402

电源电压变化对晶振性能的影响以及应对方法

电源电压变化对晶振性能的影响以及应对方法 电源电压的变化是指电源输入电压的波动或变化,它可能产生一系列的问题,对晶振的性能和工作稳定性产生影响。本文将详细讨论电源电压变化对晶振的影响,并提供应对方

2023-12-18 14:09:28 548

548

548

548数字世界的基石:英特尔以太网800系列适配器技术指南

1906年,一家以复印/打印为主要业务的公司施乐(Xerox),在美国康涅狄格州的费尔菲尔德县成立。如今,该公司股价在13.7美元左右,和当今的全球PC行业标准制定者英特尔的股价相差数倍,但是就是这个绝大多数人都未曾听说过的施乐公司,诞生了奠定未来的以太网技术。

2023-12-14 15:10:55 364

364

364

364

云服务器被攻击应对方法

当云服务器受到攻击时,采取适当的应对策略是关键,以确保系统的安全和可用性。下面,小编给大家简单总结一下云服务器被攻击应对方法: 1、监控和检测:部署实时监控系统,定期审查日志,以便及时发现异常活动

2023-12-06 17:44:17 505

505

505

505BlackBerry《季度全球威胁情报报告》显示新型恶意软件攻击活动激增 70%

:BB)于今日发布了其最新的《季度全球威胁情报报告》,展示了 BlackBerry 人工智能赋能的网络安全解决方案遇到的新型恶意软件激增了 70%。每分钟的网络攻击达 26 次,这表明威胁行为者的工具和攻击方式多种多样,且其目标主要集中在高风险或高经济收益行业这一特点。 "在扩大网络攻击

2023-11-29 07:19:02 330

330

330

330NoSQL 数据库如何选型

型数据库。不管它是“nonSQL”的缩写,还是“notonlySQL”的缩写,大多数人都同意,NoSQL数据库是以关系表之外的格式存储数据的。NoSQL数据库之所以如此

2023-11-26 08:05:21 199

199

199

199

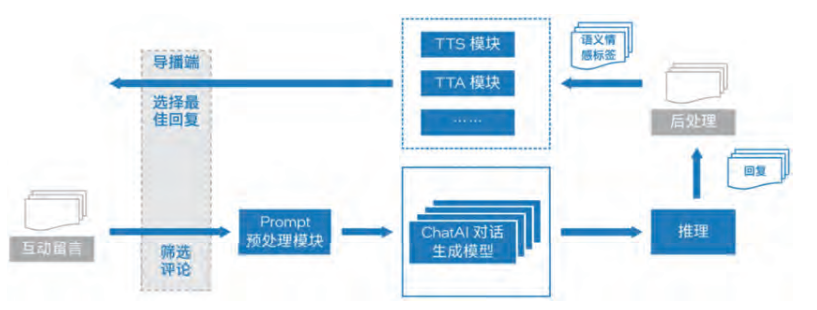

基于大语言模型的共情回复生成:实证研究和改进

对以ChatGPT为代表的LLMs在共情回复生成上的表现进行了全面的实证研究,LLMs在现有的基准数据集上,对比以往的SOTA模型,表现极其优越。

2023-11-21 09:25:39 559

559

559

559

泰禾智能水果分选装备为果业新发展注入新鲜血液

2023iFresh亚洲果蔬产业博览会于11月在上海新国际会展中心盛大开幕,众多行业大咖、渠道商代表、龙头企业翘楚齐聚,共同探讨水果产业的发展。泰禾智能也携最新推出的智能水果分选装备亮相本次展会

2023-11-10 14:17:40 404

404

404

404#共建FPGA开发者技术社区,为FPGA生态点赞#+2023.11.7+IC工程师说职场:从入职面试到升职加薪......

,所受到的教育,以及潮流的裹挟。

生存压力:绝大多数人还是在为了生存而工作。财务自由的一般定义是:被动收入大于生活支出。不再需要出卖自己的劳动力(时间)而能够自由地生活。

IC 工程师在工作中获得

2023-11-07 10:06:03

无线网络安全之WiFi Pineapple初探

,本文主要讲WiFi Pineapple基础配置和Evil Portal(恶意门户)和HTTPeek(绵羊墙)模块实现的俩种攻击方式。

2023-11-06 11:07:38 3689

3689

3689

3689

基于RJM8L003的智能浇花器解决方案

近年来,人们的水平有了大幅度的提高,然而如何真正提高生活质量,如何使生活产生质的飞跃成为了大多数人们思考的问题。种植花草是中国人千百年来维持不变的喜好,故多数人选择种植花草来陶冶情操,同时

2023-10-27 11:39:08 297

297

297

297

新增一颗激光雷达,华为汽车31天狂收6万张订单!

这是一场出乎绝大多数人意料的胜利。无论华为门店一线人员,华为汽车销售业务的管理部门,还是赛力斯汽车、供应商,以及行业内众多的从业者,即便是新M7价格公布之后,他们大多都没有预见到新M7会收到如此之多的订单。

2023-10-17 17:06:56 733

733

733

733智能大田精准灌溉施肥水肥一体化

智能大田精准灌溉施肥水肥一体化基本介绍田小二®数字数字施肥系统S2是禾大科技自主研发的一种新型施肥机器人,1台数字施肥机标配3个施肥桶,支持固体和液体两种肥料,能够满足500-2000亩农田的数字化

2023-10-10 11:53:18

一文带你了解FPGA有什么用

真正意义上的第一颗 FPGA 芯片 XC2064 为 Xilinx 所发明,这个时间差不多比著名的摩尔定律晚 20 年左右,但是 FPGA 一经问世,后续的发展速度之快,超出大多数人的想象。

2023-10-09 10:42:19 562

562

562

562

常见的进程间通信方式

进程间通信 如果两个进程,想要知道对方在干嘛,或者进行协调运行,就需要进程间通信。下面介绍一下常见的进程间通信方式。 无名管道: 管道是一种半双工的通信方式。数据只能单向流动,而且只能在,具有亲缘

2023-10-08 15:48:52 849

849

849

849

浅谈2023年10种新兴威胁趋势和黑客攻击手法

安全研究人员发现,今天的攻击者更加关注窃取数据和获取利益,因此他们在实施网络攻击时,会尽量避免给受害者带来严重的破坏,因此不再使用大范围加密数据的攻击模式,而是选择最小破坏性的攻击手法。

2023-10-08 15:31:07 331

331

331

331ST微控制器振荡器电路设计指南

大多数设计者都熟悉基于Pierce(皮尔斯)栅拓扑结构的振荡器,但很少有人真正了解它是如何工作的,更遑论如何正确的设计。我们经常看到,在振荡器工作不正常之前,多数人是不愿付出太多精力来关注振荡器

2023-09-28 07:08:49

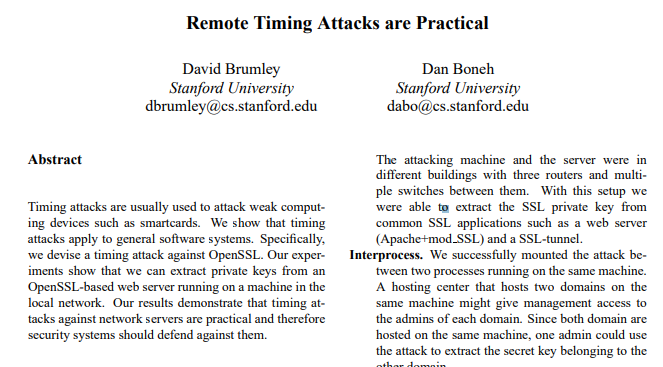

Java中的计时攻击

计时攻击 Timing Attack ,时序攻击,是一种侧信道攻击,攻击者尝试分析加密算法的时间执行顺序来推导出密码。每个逻辑运算都需要执行时间,但是 根据不同的输入值,精确测量执行时间,根据

2023-09-25 15:29:18 401

401

401

401

DDoS防护技术解析:深入了解当前的DDoS防护技术和方法

网络安全已经成为每个企业和个人都不能忽视的问题。DDoS(分布式拒绝服务)攻击,作为一种常见的网络攻击方式,已经成为许多组织和个人的头痛之源。为了有效地应对这种攻击,各种DDoS防护技术和方法

2023-09-24 08:34:48 1202

1202

1202

1202

智能大田精准施肥水肥一体化

智能大田精准施肥水肥一体化性能特点1,工业品质,经久耐用:高温烤漆外壳,PE施肥桶,户内户外多场景适用,固体,液体肥料皆可施用2,安装防护,异常报警:配置安全防护网,紧急急停开关,支持故障报警,异常

2023-09-22 14:29:30

DDoS防护技术解析:深入了解当前的DDoS防护技术和方法

网络安全已经成为每个企业和个人都不能忽视的问题。DDoS(分布式拒绝服务)攻击,作为一种常见的网络攻击方式,已经成为许多组织和个人的头痛之源。为了有效地应对这种攻击,各种DDoS防护技术和方法

2023-09-21 15:10:17 272

272

272

272在n型半导体中什么是多数载流子?

在n型半导体中什么是多数载流子? 在半导体物理学领域中,多数载流子(Majority carrier)是指在半导体材料中数量最多的带电粒子。在n型半导体中,多数载流子是负电子,在p型半导体中,多数

2023-09-19 15:57:04 2996

2996

2996

2996通用数据库管理和开发工具DBeaver的安装方法

大家都知道,绝大多数人所使用的的数据库连接工具是Navicat,那么有没有比它更好用,更强大的连接工具呢?最近偶然看到这款工具说比Navicat更好用,更强大,于是我自己也安装玩了玩,确实不错。至于哪款工具更实用更强大,我觉得不用争辩,适合自己的才是最好的。大家如果感兴趣,也可以自己体验一番!

2023-09-15 09:51:12 492

492

492

492

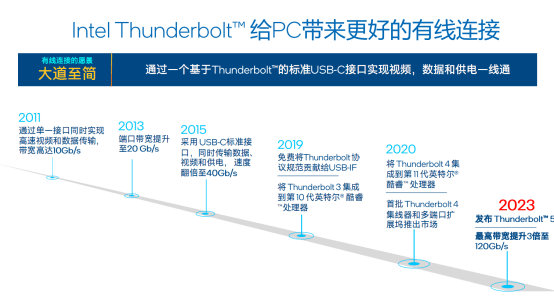

英特尔傅彬:Thunderbolt和USB不是竞争关系,而是携手共进

,我们就看看雷电5到底带来了哪些变化,可以如何改变我们的工作、生活和娱乐方式,以及Intel在背后有怎样的思考,做出了怎样的努力。 说到Intel,相信大多数人的第一印象就是其CPU处理器产品,但在过去的几十年时间里,Intel早已从单一的芯片公司转向了平台化探索

2023-09-14 09:13:41 568

568

568

568

中微电携自研GPU产品亮相ELEXCON深圳国际电子展

作为国产GPU研发国家队,中微电此次携自研GPU产品“南风一号”亮相深圳国际电子展,吸引众多同行、观众驻足交流。

2023-08-29 17:45:39 662

662

662

662

最简单的人机交互方式是什么?

语音交互是一种自然的、直观的交互方式,能够更好地满足人们的需求。为什么语音交互更简单呢?首先,人类多数人天生会说话,可以轻松地用语音表达自己的需求和想法。尤其是对于一些年老体弱或者身患残疾的人来说,语音交互可以更好地满足他们的需求,让他们可以便捷地使用计算机。

2023-08-26 11:38:05 545

545

545

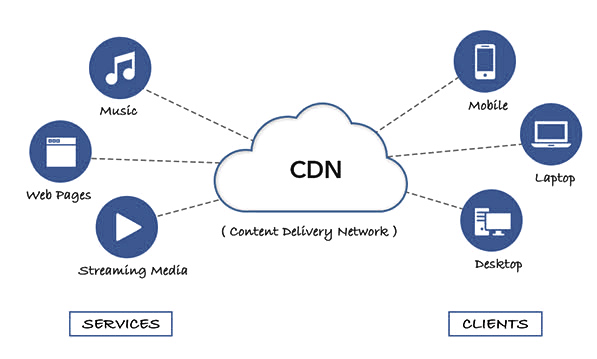

545融合CDN 如何有效的抵抗DDoS攻击

火伞云融合CDN还可以帮助保护您的网站免受其他形式的DDoS攻击,例如协议和应用程序层攻击。这是因为我们已成功将多种DDoS缓解功能合并到常规服务中,比如我们可以额外抵御从L3/L4到L7的攻击

2023-08-25 13:38:45 273

273

273

273

M2351常见的故障注入攻击方式及原理

攻击具有一定的效果。本篇文章将介绍常见的故障注入攻击方式及其原理,并提出在不增加硬件成本下最有效益的软件防护方法,来防护这些攻击。

透过Fault Injection攻击可以做到什么 — 以硬件加解密

2023-08-25 08:23:41

GPU发起的Rowhammer攻击常见问题

以下信息提供了有关GPU发起的“Rowhammer”攻击的一些常见问题的答案。

你能用外行的话解释这个问题吗?

安全研究人员已经证明了GPU通过WebGL程序发起的微体系结构攻击,使他们能够构建指向

2023-08-25 06:41:57

利用高光谱成像评估水果和蔬菜的成熟度和老化

监测和控制食品质量对于追求利润和负责任的食品生产至关重要。特别是对于水果和蔬菜来说,它们比其他食品更加敏感,必须新鲜出售和加工才能更加有价值和更加健康。高光谱成像为自动质量控制系统提供了重要的数据,以确保食品的高质量。

2023-08-21 16:24:31 953

953

953

953

新唐对应四大物联网安全攻击的保护措施

所需的安全功能。透过微控制器内部的硬件加密加速器可将设备端以及服务器间的数据传递透过加密方式进行有助于对抗通讯类攻击,结合秘钥存储器 (Key Store) 使用更能同时提高秘钥防窃能力。

而建构在

2023-08-21 08:14:57

开发工作中实用的Git命令和设置短命令的方式

使用 Git 作为代码版本管理,早已是现在开发工程师必备的技能。可大多数工程师还是只会最基本的保存、拉取、推送,遇到一些commit管理的问题就束手无策,或者用一些不优雅的方式解决。

2023-08-17 09:40:04 310

310

310

310

了解Web DDoS海啸攻击的4个维度

我们都知道近年来网络攻击的数量和频率急剧上升,针对Web应用程序的DDoS海啸攻击就是其中增长非常迅速的一个种类。过去常见的HTTP/S洪水攻击正在大范围的转变为更难对付的WebDDoS海啸攻击

2023-08-17 09:30:51 401

401

401

401

水果种植农场光伏电站介绍

【古瑞瓦特】绿电走世界|荷兰水果种植农场光伏电站 古瑞瓦特智慧能源解决方案遍布全球180多个国家和地区。为此,古瑞瓦特开启「绿电走世界」特辑,通过探寻全世界风格迥异的特色案例,从中管窥古瑞瓦特如何在

2023-08-16 11:03:32 525

525

525

525

了解Web DDoS海啸攻击的4个维度

了解Web DDoS 海啸攻击的不同维度很重要,但更重要的是了解如何保护您的组织免受此类攻击。为了防范这些攻击,组织需要一种能够快速实时适应攻击活动的解决方案。常规的本地化或基于云的DDoS

2023-08-11 11:05:25 635

635

635

635TLS洪水攻击是什么,当网络加密成为一种负担怎么办?

今天,我们将深入研究一种典型的DDOS攻击类型——TLS洪水攻击,TLS(传输层安全)洪水攻击可以淹没大多数DDoS防护解决方案。因此如果您使用了错误的解决方案,意味着您的Web应用程序面临很大

2023-08-10 08:36:23 421

421

421

421

ARM汇编语言入门

语言,只比处理器的母语机器代码高出一步。

用汇编语言编写整个程序,即使是相对简单的程序,也很复杂。这就是为什么大多数人使用C或C++等高级语言来编写程序,然后使用编译器将高级程序转换为机器代码。

对于本

2023-08-08 07:28:42

苹果Vision Pro新专利可以模拟花香或者水果香味

苹果Vision Pro新专利可以模拟花香或者水果香味 苹果Vision Pro一经发布就吸引了全球眼睛,现在苹果Vision Pro新专利曝光,苹果公司在苹果Vision Pro新专利中描述

2023-08-02 17:05:07 726

726

726

726学习体系结构-针对复杂软件的常见攻击形式堆栈

本指南介绍了一些针对复杂软件的常见攻击形式堆栈。该指南还检查了功能,包括指针身份验证,分支目标Armv8-A中提供了识别和内存标记,以帮助缓解这种情况攻击。本指南是对这些特性的概述,而不是技术上

2023-08-02 07:50:34

什么是RRU?RRU的作用是什么?RRU有哪些关键指标?

基站,其实早已像水和电一样融入了我们的生活,无时无刻不在为我们服务。但是,这个幕后英雄,却不为多数人所理解。

2023-08-01 09:11:39 8916

8916

8916

8916

什么是 DDoS 攻击及如何防护DDOS攻击

什么是DDoS攻击?当多台机器一起攻击一个目标,通过大量互联网流量淹没目标或其周围基础设施,从而破坏目标服务器、服务或网络的正常流量时,就会发生分布式拒绝服务(DDoS)攻击。DDoS允许向目标发送

2023-07-31 23:58:50 810

810

810

810

什么是DDOS攻击?怎么抵抗DDOS攻击

随着Internet互联网络带宽的增加和多种DDOS黑客工具的不断发布,DDOS拒绝服务攻击的实施越来越容易,DDOS攻击事件正在成上升趋势。出于商业竞争、打击报复和网络敲诈等多种因素,导致很多

2023-07-31 17:39:52 818

818

818

818

你知道什么是CSRF攻击吗?如何防范?

跨站点请求伪造 (CSRF) 攻击允许攻击者伪造请求并将其作为登录用户提交到 Web 应用程序,CSRF 利用 HTML 元素通过请求发送环境凭据(如 cookie)这一事实,甚至是跨域的。

2023-07-28 11:46:38 759

759

759

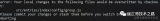

759电子驱鼠剂原理图解说明

这种电子驱鼠电路的设计是因为大多数人都同意老鼠在我们的房子里不受欢迎,同时我们中的一些人不想伤害这种微小而“美丽”的生物。使用CMOS4047IC,其连接方式可以用作松弛振荡器,以产生5KHz至30KHz之间的频率。频率由P1调整。

2023-07-25 16:47:07 403

403

403

403

DDOS百科:什么是 DDoS 攻击及如何防护DDOS攻击

当多台机器一起攻击一个目标,通过大量互联网流量淹没目标或其周围基础设施,从而破坏目标服务器、服务或网络的正常流量时,就会发生分布式拒绝服务(DDoS)攻击。

DDoS允许向目标发送指数级更多的请求

2023-07-19 17:18:55 3925

3925

3925

3925

大多数人5G随身WiFi用户被商家引导,如何避免“劣质”随身WiFi?

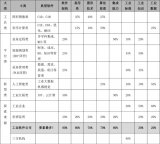

大多数5G随身WiFi商家,所吹捧的宣传点,基本和网速快慢及稳定性完全不相关。我们以电商平台上,随机4款5G随身WiFi产品详情为例。

2023-07-19 15:29:55 812

812

812

812

人工智能网络攻击案例 人工智能的网络攻击检测研究

摘 要:随着网络攻击技术的快速发展,网络安全已逐渐深入工作和生活的各个方面,在网络提供信息沟通便利的 同时也暴露出篡改消息、伪造、拒绝服务、流量分析、窃听等恶意网络攻击威胁。而且,网络攻击检测

2023-07-19 14:42:14 1

1

1

1Kiuwan开发者预防SQL注入攻击的5大最佳实践

很明显,SQL注入攻击会造成严重的经济和声誉后果。为了避免成为这种攻击的受害者,开发人员必须采取主动措施保护他们的系统免受恶意行为者的攻击。以下是开发人员和组织防止SQL注入攻击的五大最佳实践:

2023-07-16 11:46:26 452

452

452

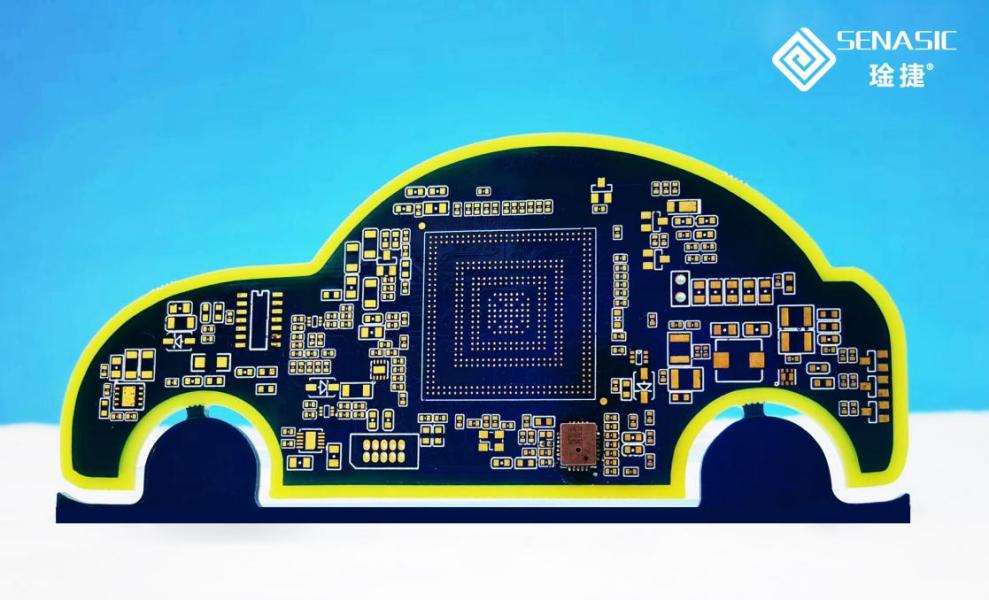

452国家队领投,多家产投和知名机构加持,琻捷获超5亿元投资

近日,琻捷电子完成了超5亿元D轮融资。本轮融资由国家级基金中国国有企业混合所有制改革基金(下称:混改基金)领投,吉利资本、广汽资本、国汽投资等产业资本跟投,老股东晨道资本等持续加码,这也是公司

2023-07-14 10:24:48 724

724

724

724

Kiuwan:如何防止反向Shell攻击

员工收到一封电子邮件,其中包含附件或链接。然后他们单击附件或链接并立即将一些恶意软件下载到他们的计算机上。这就是攻击者获得反向 shell 连接的方式。然后攻击者可以在机器上执行命令并用它做任何他们想做的事。

2023-07-09 10:57:31 585

585

585

585什么是业务逻辑攻击 (BLA),大家为什么一定要要关注它?

首页服务与支持常见问题

想象一下:您的开发团队刚推出了一款令人惊叹的全新应用程序,它具有顶级的API安全性,通过客户端保护对其进行了强化,甚至还设置了针对机器人攻击的防御措施。你感到这款产品很有

2023-07-03 16:43:05 502

502

502

50224GB内存手机并不是骁龙8 Gen2的极限?

,16GB对于绝大多数人来说已经够用了,不过你要是上24GB加量不怎么加价,那我还是资瓷的” 按照其中提到的信息来看,目前爆料中提到的24GB内存手机似乎并不是骁龙8 Gen2的极限,其最大可以搭载32GB的物理内存。

2023-06-30 11:37:52 666

666

666

666

图像传感器图像质量的误区

当前我们对图像传感器的依赖程度超出了大多数人的想象。图像传感器应用在汽车上,帮助我们避免碰撞;应用于建筑监控,防止非法入侵;应用于生产线,检查产品的质量。

2023-06-29 10:06:50 158

158

158

158

虹科案例 | OCT光学相干断层扫描在水果检测中的应用

在种植、收获和储存过程中,水果容易受到机械损伤、微生物感染等各类损害,不仅降低了果实品质,增加了真菌感染的风险,极大地影响了食品安全,而且经济效益也急剧降低。因此,及时识别受损水果至关重要,在农业

2023-06-21 17:24:28 765

765

765

765

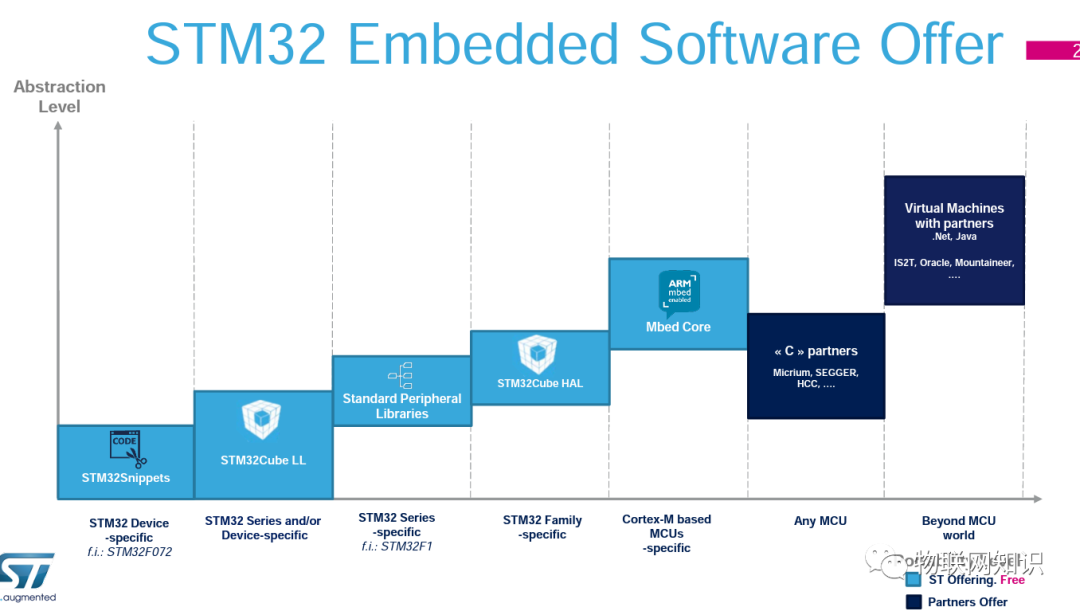

STM32标准库、HAL库和LL库介绍

我们在进行STM32开发的时候,使用寄存器进行开发的终究是少数,大多数人还是习惯用库函数进行开发。到目前为止,有标准外设库、HAL库、LL库 三种。本文将分别介绍以下三种库,便于大家区分。

2023-06-21 15:13:21 8403

8403

8403

8403

“刺头”水果?5G来搞定!

说到“刺头”水果 你第一时间想到的 是荔枝、榴莲还是菠萝? 但它们都不是我们今天的主角 我们今天提到的“刺头 ” 从内到外 都有着十足的个性 它就是刺梨 刺梨也叫山王果 主要产自贵州 是一种

2023-06-17 20:00:02 344

344

344

344绕线屏蔽电感的感值不稳定的解决方法

绕线屏蔽电感是一种普遍的电子元器件,广泛应用于电力、通信、计算机等领域。但是,在使用过程中,大多数人可能会碰到绕线屏蔽电感的感值不稳定的状况,这可能就会影响到电路的正常运行。今天就给大家科普一下这个问题的解决方法:

2023-06-16 17:19:25 521

521

521

521网络攻击者将物联网设备作为攻击目标的原因

物联网设备受到网络攻击是因为它们很容易成为目标,在正常运行时间对生存至关重要的行业中,它们可以迅速导致大量的勒索软件攻击。制造业受到的打击尤其严重,因为网络攻击者知道任何一家工厂都无法承受长期停工的后果,因此他们索要的赎金是其他目标的两到四倍。

2023-06-14 14:46:00 395

395

395

395为什么黑客要攻击你的网站?如何才能保护网站不被攻击?

几乎每个网站都面临风险,无论是简单的博客论坛、投资平台、小型的独立电商网站还是动态电子商务平台。

为什么有人会入侵这些网站?

黑客如何来入侵这些网站?

如何才能有效保护我的网站不被攻击?

2023-06-13 09:36:21 891

891

891

891

机器人编程如何更快速简便

凡编程,一定要输出机器人后部的坐标。

能够确保一次调试成功。

而且后部坐标是有规律的,一定是前左后右,前上后下。

多数人只考虑到前部撞机,却忘记了后部也会撞机。

2023-06-08 17:34:39

区块链如何减轻DDOS攻击

ddos攻击的危险方式是,黑客将中央集中式it系统以过度的流量泛滥,使在给定时间内只处理一定数量请求的网站和服务器超负荷。ddos攻击期间,攻击者的目标是中央集中式服务器的带宽容量。

2023-06-07 11:29:00 2409

2409

2409

2409ESP-01使用TXD作为输入并切换到地 - 怎么样?

的情况下尝试了不同的配置,并用更高的值代替了 1K,但没有成功。

我发现的在线信息没有建议任何基于 TXD 引脚的启动互锁行为,但我猜大多数人都将它用作串口。

有没有人对此有解决方案,或者对 ESP 信息的参考可以帮助我解决这个问题?

2023-06-06 06:03:47

Nodemcu模拟输入的疑问求解

Nodemcu是固件不是硬件?但是大多数人在网上搜索时都认为该板是 Nodemcu。

最近这里有一些关于模拟输入的话题,它看起来像是一个雷区。

我也有兴趣实现一个电池电量记录器,当电池电量开始变低

2023-05-31 08:09:23

ESP8266为什么不能与SD卡共享SPI?

。大多数人只会使用 ESP8266 中的内部闪存。问题在于闪存的写入周期寿命有限。因此,在频繁写入时使用 SD 卡更有意义——您可以轻松更换 SD 卡。

我已经尝试了很多方法来尝试使 SD 卡和 TFT 发挥

2023-05-30 08:25:39

高光谱图像技术在水果品质方面的作用-莱森光学

1、品质 高光谱图像技术可以提供识别和定位水果的图像,检测水果的品质。它可以帮助水果种植者更好地控制和管理水果的生产,以确保水果质量,从而提高水果的品质。 2、品种 高光谱图像技术可以提供多种

2023-05-23 11:49:03 385

385

385

385

网络突发环路你的应对方法是什么?

网工都遇到过网络环路,遇到这个情况,你的应对方法是什么?我了解到大部分的初阶网工,最开始都只能用拔插网线和重启观测法来排除回路。

2023-05-22 10:10:53 1825

1825

1825

1825

行业资讯 I 当芯片变身 3D 系统,3D 异构集成面临哪些挑战

3DHI(即3D异构集成)挑战的演讲。Cadence大多数人的从业背景都是IC设计或PCB设计,而John则有着丰厚的封装背景。在过去的几年里,这一直是一个相对较小

2023-05-22 09:38:35 687

687

687

687

超声波流量计V法安装与Z法安装

相信这个标题会吸引大多数对超声波流量计感兴趣的人,因为,大多数人知道的超声波流量计安装方式都是螺纹安装或者法兰安装等等,但说到V法和Z法这两种安装方式。很多人确实是没有听过,那么,我们就来分别

2023-05-19 11:34:38 2995

2995

2995

2995

ESP8266页面无法刷新/ AT+CIPCLOSE= busy p...是怎么回事?

这是我的第一篇文章,可能和你们中的大多数人一样,我花了太多时间试图解决这样一个神秘的问题。的确,很多问题已经发现并解决了很多很多艰难的日子,但现在我遇到了一个非常棘手的问题:我无法在

设置为服务器

2023-05-19 09:54:36

什么是攻击性人工智能以及如何防御?

?人工智能是一种强大的工具,攻击者以各种方式和目的来使用它并实施攻击:从数据窃取、规避检测或发现漏洞,到社交工程攻击。有关攻击性人工智能的一个比较常见且具有威胁性

2023-05-18 10:03:32 814

814

814

814

Patrizio Vinciarelli创立Vicor,解决电源转换难题

大多数人都知道 Gordon Moore,这位 Intel的 传奇联合创始人早在 1965 年就有过著名的观察:密集集成电路(计算机芯片)的晶体管数量大约每两年就会翻一番。这个周期一直持续到了今天,尽管这已经接近工程师在近量子层面操纵物质的极限。

2023-05-17 16:25:29 548

548

548

548 电子发烧友App

电子发烧友App

评论