2 混沌防伪标记的识别和信息化

π是一串字符SQ减去最后的一个字符,再看Q是否属于SQπ字 符串中已有的“字句”。如果已经有过,那么把这个字符加在后面称之为“复制”。如果没有出现过,则称之 为“插入”。“插入”时用一个“。”把前后分开。下一步则把“。 ”前面的所有字符看成S,再重复如上步骤。例如,序列0010的复杂度可以由下列步骤而得:

π=0,Q属于SQπ→0.0.

π=00,Q不属于SQπ→0.01.

π=001,Q属于SQπ→0.01.0.这时c(n)=3。如符号列0000...应是最简单的,它的形式应是0.0000…,c(n)=2。符号列01010101…应是0.1.0101…,c(n)=3。

与1的偏差,当两者很接近时,认为符号串是复杂性较高的串,即为随机串;否则认为在符号串中存在着某种模式。

与1的偏差,当两者很接近时,认为符号串是复杂性较高的串,即为随机串;否则认为在符号串中存在着某种模式。4 混沌防伪标记的应用

相关推荐

加密新技术 RFID标签防伪让你安全无忧

随着RFID技术的快速发展和RFID电子标签的生产成本不断降低,RFID标签防伪技术的应用也得到了极大的普及,逐步出现在各行各业当中,如交通出行、票务安全、商品防伪等领域。

2018-07-14 11:40:05 5820

5820

5820

5820

混沌电路原创

` 本帖最后由 diangongshi 于 2011-12-7 18:21 编辑

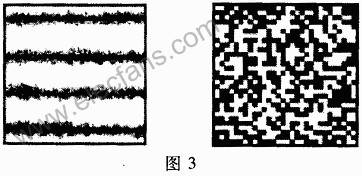

这是自己仿真的混沌电路,视频在56上有! 双吸引子。也许许多人还不了解混沌,它用在加密通信上很有用。搞混沌通信,仿真出波形是第一步。`

2011-12-05 14:30:10

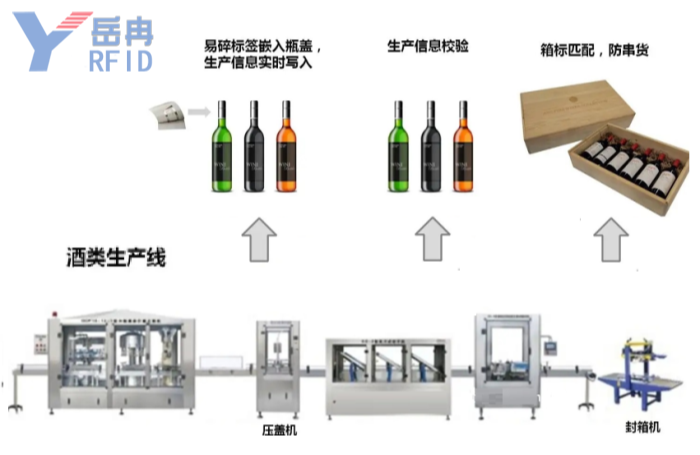

RFID酒类防伪技术有什么优点?

降低流通成本;用于身份识别、资产管理等领域则可以实现快速批量的识别和定位,并根据需要可以进行长期跟踪管理。基于 RFID 技术的酒类防伪系统及方法,利用大规模集成电路制造,拥有加工难度高、成本低、可由企业对商品信息进行认证等特点,将给酒类防伪技术带来革命性突破。

2019-10-23 08:13:29

【TL6748 DSP申请】防伪仪器图像处理

申请理由:1、了解DSP的图形处理,熟悉DSP工作原理,2、学习DSP是怎么进行视屏处理、图片处理,同时增加自己在图形处理方面的知识,掌握DSP的架构的知识,完善自己的知识面项目描述:防伪仪器图形

2015-09-10 11:06:56

分享:基于MATLAB的混沌系统仿真.zip

和大家分享:基于MATLAB的混沌系统仿真.zip;文档中是基于MATLAB研究连续和离散混沌系统的数值解法和图形仿真,并给出数值仿真的MATLAB程序;还不错,下载地址:***/Wk_index_fileview_id_17077.html(不能发链接,自行加上3W吧~),是免费下载~

2014-09-22 15:47:39

基于ARM怎么实现卷烟防伪识别系统?

为了保证消费者利益,卷烟防伪技术越来越受到烟草行业的重视,烟草工商企业不断寻求技术含量高、保密性强的新型防伪技术和防伪产品。目前常见的卷烟防伪技术有包装新型激光全息防伪标识和防伪技术光致变色油墨等。

2020-04-16 08:26:25

基于DSP Builder的混沌保密通信的研究与实现

本帖最后由 mr.pengyongche 于 2013-4-30 03:26 编辑

随着信息技术的飞速发展,无线通信和移动通信因其给人们的日常生活带来了便利性而受到日益广泛的青睐

2011-11-22 14:57:06

基于FPGA技术的Logistic映射PN序列

,利用混沌系统作为PN序列的信号源已引起了国内外学者的广泛关注与研究。基于Logistic映射产生PN序列已有不少研究。文献[7]利用模拟电路研究了其实现技术,由于混沌对初值和参数的敏感性,两个模拟电路

2019-07-05 07:33:06

基于脉冲同步的混沌保密通信系统该怎么设计?

1990年,美国海军实验室研究人员Pecora和Carroll首次利用驱动一响应法实现了两个混沌的同步后,混沌同步技术和混沌保密通信成为国际、国内通信领域的一个研究热点。国际上相继提出了各种混沌通信

2019-09-27 07:04:30

如何利用LabVIEW设计一种虚拟仪器混沌信号产生器

本文通过对一个三维四翼混沌系统的研究并利用LabVIEW设计一种虚拟仪器混沌信号产生器。由于此仪器易实现,可靠性高,实时性好,与传统的自治混沌系统相比,此仪器输出的混沌信号更适合于作为混沌保密通信系统的信息载体,提高通信系统的安全性。

2021-05-14 06:13:55

怎么设计多混沌实时视频图像加密系统?

就有许多优秀的密码技术已经确定并得到广泛的应用,如DES、IDEA和RSA等,同时也有许多密码技术由于加密速度不是很快,不能直接应用于视频加密中。因此,为了保护传输中的实时视频内容,研究一些专门的实时视频图像加密算法显得十分重要。

2019-09-29 09:33:34

时滞Chen混沌系统的指数同步及在保密通信中的应用

【作者】:谢英慧;孙增圻;【来源】:《控制理论与应用》2010年02期【摘要】:针对一类参数未知的时滞Chen混沌系统,研究了其指数同步问题.利用Lyapunov稳定理论设计了指数同步控制器和参数

2010-04-24 09:29:07

有没有研究混沌通信的大牛,求教!

我是一名研究混沌新手。混沌系统的状态方程是将非线性系统线性化处理得到的,所以才能得到确切的数值解。将混沌系统MATLAB仿真,改变原有参数,得到的图形是线性的,请问可能是由哪些原因造成的?

2015-11-11 22:19:53

波混沌腔体中阻抗和散射的通用特性

微波腔体中波混沌散射的存在。对于给定波混沌腔体系统的损耗,可以通过随机矩阵理论得到系统的归一化阻抗和归一化导纳。将实验得到的以及依据随机矩阵理论得到的归一化阻抗进行比较,其结果一致,说明随机矩阵理论

2010-04-22 11:47:42

菜鸟成长手册——价格高涨谨防假货!辨别七大内存防伪

与防伪标签,下面我们就来看看。 新的防伪标签(全视角) 三星金条新的防伪标签设计的非常独特,采用全视角三维立体图象、立体“金条”商标、“精工雕刻立体模型”等高技术。而在识别方面更下了不少功夫,肉眼直接

2011-02-26 15:38:34

一种实用的混沌保密编码方法

基于实用符号动力学的基础理论,提出了一种实用的混沌保密编码方法,该方法借助于单峰的logistic映射处于混沌吸引子状态时产生的符号序列作为密钥,对信源编码信号进行加密

2008-11-18 00:17:29 12

12

12

12基于DCT和混沌的双重图像水印算法

为实现图像版权和完整性认证,提出一种基于DCT 和混沌的双重水印算法。对图像进行DCT 分块,在低频部分利用SVD 方法嵌入鲁棒水印,在高频部分用系数大小关系嵌入脆弱水印,从

2009-03-24 09:42:33 19

19

19

19基于FPGA的防伪阅读器

分析现有防伪技术的缺陷,结合射频识别和信息安全理论,提出符合国际标准的RFID防伪阅读器,讨论应用于防伪系统的防伪认证机制和加密算法,在此基础上实现基于现场可编程门

2009-04-11 09:23:53 21

21

21

21基于混沌置乱预处理的分布式视频编码

针对分布式视频编码中的突发差错特性,提出一种基于混沌置乱预处理的方法。该方法通过混沌映射置乱图像,把差错均匀地分布在置乱后的图像中,结合传统分布式编码方法有效

2009-04-11 09:51:18 22

22

22

22基于中间件技术的数码防伪系统

针对企业产品防伪加密的需要,通过数码防伪技术与中间件技术结合,设计并实现了数码防伪系统。对数码防伪系统的业务逻辑进行抽象分类,设计中间层服务程序,并应用于该

2009-04-17 09:49:23 10

10

10

10基于混沌控制系统的神经网络异步加密

将Chebyshev神经网络模型作为混沌控制系统辨识器,任选系统初值和非线性、非周期性控制律,通过Chebyshev混沌神经网络产生混沌序列,求出该序列的排序置换及逆置换,对明文置换

2009-04-20 09:43:29 9

9

9

9基于图像特征区域的水印防伪系统

数字水印防伪技术是实现版权保护的重要手段.基于图像特征区域的水印技术将水印信号只叠加在人们感兴趣的部分.首先是通过曲线跟踪算法选择特征物体,然后根据人眼对亮度信息

2009-04-24 15:50:51 14

14

14

14混沌通信技术研究及其进展

混沌通信技术研究及其进展:二十世纪九十年代以来国际和国内兴起了一种新的通信技术——混沌通信技术,目前该技术已逐渐进入实施应用阶段。本文针对混沌通信技术中的混沌

2009-06-28 19:19:50 16

16

16

16基于混沌的变参数数字图像加密方法

本文针对图像数据的存储特点,应用离散混沌动力系统设计了一种图像加密算法,该方法所有的密钥都由离散混沌映射产生,并在混沌映射过程中改变控制参数,以增加算法复杂度。仿

2009-07-06 15:28:43 27

27

27

27基于时空二维混沌的数字水印算法

本文提出一种将时空二维混沌应用到数字水印中去的算法。首先利用时空二维混沌直接生成信息模板,加入到作品图像离散余弦变换(DCT)域的频率成分中去。合法使用者通过时

2009-07-15 11:13:04 10

10

10

10基于多混沌系统的数字密写技术

提出了一种新的基于多混沌系统的数字密写技术设计与实现方法,介绍了应用程序的实现方案,给出了系统组成方框图。实验结果表明,算法很好地实现了文本的嵌入和信息隐藏,

2009-07-30 14:58:48 15

15

15

15一种改进的混沌语音保密通信系统

本文基于无刷式直流电机的混沌模型,利用状态观测器实现了发送端与接收端的同步,并且用该混沌模型和状态观测器所产生的数字序列实现待传输语音特征参量的加解密操作,

2009-08-04 09:19:06 12

12

12

12一种基于混沌映射的DCT域水印算法研究

安全性是数字水印的重要指标之一,基于混沌序列的优良性能,本文提出一种基于混沌映射的DCT 域水印算法。将混沌序列作为水印信息,加入到载体图像离散余弦变换(DCT)域的频

2009-08-15 15:58:03 13

13

13

13一种基于混沌的图像加密算法

为克服混沌信号在数字系统下的短周期效应及隐藏其特有的动力学特征,本文提出了一种基于扰乱混沌序列原始顺利的流密码加密方法。并在MATLAB 下进行了仿真研究。结果显示,

2009-09-02 15:22:54 17

17

17

17一种基于Baker映射的二维混沌图像加密

目前,利用混沌映射对图像加密的理论 已经成熟,如果我们使用一维混沌映射来实现对象素点坐标的置乱,为了达到较好的置乱效果,混沌系统

2009-09-14 09:55:09 18

18

18

18微弱方波混沌检测仿真系统

微弱方波混沌检测仿真系统::目前混沌检测技术作为微弱信号检测的一种有效方法,通过混沌对微弱方波信号的检测原理分析,得出了混沌作为检测微弱方波信号技术的可行性

2009-10-19 22:59:48 18

18

18

18基于抛物线映射的混沌LT编码算法

基于抛物线映射的混沌LT编码算法:该文提出一种基于抛物线映射和混沌置乱方法的LT 编码算法。首先用混沌初始值作为密钥,采用抛物线映射产生混沌序列并转换为类均匀分布序列

2009-10-28 23:34:49 18

18

18

18一种实用的混沌保密编码方法

一种实用的混沌保密编码方法

基于实用符号动力学的基础理论,提出了一种实用的混沌保密编码方法,该方法借助于单峰的logistic映射处于混沌吸引子状态时产生的符号序列

2009-11-18 10:55:34 10

10

10

10微弱方波混沌检测仿真系统

目前混沌检测技术作为微弱信号检测的一种有效方法,通过混沌对微弱方波信号的检测原理分析,得出了混沌作为检测微弱方波信号技术的可行性。并进一步结合实际,设计和建

2009-12-14 13:13:32 14

14

14

14一种二次三项式通用FPGA混沌产生器设计

提出了一种用FPGA技术实现混沌迭代序列的一种新方法,该方法适用于符合二次三项式牲征的混沌系统。根据离散化和数字化处理技术,对三维混沌系统作离散化处理,同时对实数

2009-12-19 16:16:03 22

22

22

22改进的基于混沌理论的检测器生成算法

为提高抗体的生成速度,依据人工免疫系统的混沌特性,提出一种基于混沌方法的新的检测器生成算法,利用混沌的遍历性,并结合信息论中熵的概念来产生均匀的初始检测器集合,利

2009-12-25 12:45:45 17

17

17

17混沌置乱及块能量分析的自适应水印算法

提出了一种基于混沌置乱和图像块能量分析的自适应水印算法。该算法利用混沌系统理论,对水印图像进行置乱预处理;并对宿主图像进行分块处理,根据图像子块所含能量的比例

2009-12-25 16:04:35 8

8

8

8基于混沌振子的BPSK信号解调

基于混沌系统对参数的摄动及其敏感性,分析了混沌系统微弱信号检测的基本原理,推导出混沌系统产生相变的相位条件,结合二进制相移键控(BPSK)信号的相位变化特点,提出了利用duff

2010-02-22 15:46:12 23

23

23

23基于Chebyshev混沌序列的数字图像扩频水印

利用同一密钥的混沌序列对有意义的水印信息加扰扩频实现双重加密,再考虑人类视觉系统(HVS)的影响将水印加到宿主图像小波变换的低频系数中,提取时利用图像复原方法实现盲检

2010-07-17 15:06:31 12

12

12

12基于离散混沌CAT的图像加密算法研究与实现

针对图像加密算法中迭代性高、低维离散混沌加密密钥空间小、保密性低等特点,提出利用CAT映射对图像进行离散化,利用该映射的周期性变化对图像进行加密,对不同大小的图像

2010-11-13 16:58:36 0

0

0

0基于单片机的灰度图像混沌保密通信

基于单片机的灰度图像混沌保密通信

所谓保密通信,就是为了防止通信秘密被窃取,在通信的过程中对秘密信息及其传输方式采取隐蔽的手段,从而达到保密的目的。

2010-01-14 09:30:59 1109

1109

1109

1109

基于Lorenz混沌系统的数字视频加密

本文提出了用三维Lorenz混沌系统和Matlab仿真工具实现混沌数字视频加密。利用Matlab工具产生AVI视频信号,同时,利用混沌序列对初始条件和系统参数非常敏感的特性

2011-06-03 11:47:07 1149

1149

1149

1149

基于Chen系统的DSP混沌图像加密

介绍了在DSP基础上,实现数字图像的混沌加密及硬件实现方法。根据离散化和数字化处理技术,对三维Chen混沌系统作离散化处理,用C语言和DSP技术产生三维Chen混沌迭代序列,分别对数

2013-01-31 14:51:47 0

0

0

0基于空域的图像加密算法与性能研究

为解决信息时代中,图像信息的盗版、窃密等侵权问题,需要选择一种性能较好的基于空域的图像加密技术。文中介绍了Arnold变换置乱加密、Logistic混沌置乱加密、Logistic混沌序列加密

2016-01-04 15:10:49 0

0

0

0基于龙格库塔算法和可编程门阵列技术的混沌系统实现

提出了使用硬件描述语言 (HDL)在现场可编程逻辑 门阵列 器件 (FPGA)上实现 二阶龙 格库塔 法产生 混沌信

号 的一种新 方法.首先 ,根据 二阶

2016-03-16 15:56:56 0

0

0

0基于RSA加密算法和小波分析技术实现图像压缩的远程信息传输

基于RSA加密算法,针对现有网络和互联网实现信息的加密, RSA的加密速度太慢;所以增加了图片压缩,再基于小波分析技术达到图像压缩,采用成熟的网络技术完成远程信息传输的设计方案。 基于LDC复合混沌

2017-08-28 17:51:13 14

14

14

14混沌加密算法的MATLAB实现技巧与程序

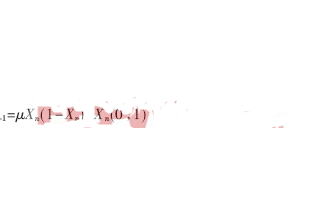

Logistic混沌映射是一个多项式映射,它作为一个由非常简单的非线性动力学方程产生非常复杂而混沌的结果的经典例子,而经常被引用。该混沌映射最初是由生物学家RobertMay在1976年的一份创新

2017-08-29 18:04:05 18

18

18

18纹密防伪技术组成及其特点分析

该技术主要由防伪密码和加密条纹两部分组成,先随机生成多位数防伪密码,然后经过软件的计算,生成相应的条纹群,每枚防伪标签有独立的防伪密码和条纹群。 纹密技术特点 1、颜色随机:每个标签上条纹的颜色

2017-10-21 09:29:28 1

1

1

1在DSP基础上实现数字图像的混沌加密及硬件实现方法

介绍了在DSP基础上,实现数字图像的混沌加密及硬件实现方法。根据离散化和数字化处理技术,对三维Lorenz混沌系统作离散化处理,用C语言和DSP技术产生三维Lorenz混沌迭代序列,分别对数字图像

2017-10-30 11:57:39 1

1

1

1基于量子混沌映射的高效安全的图像加密算法

提出了一种基于带密钥的广义Arnold变换和量子混沌映射的图像加密算法。首先,利用二维Logistic映射产生初始条件和参数;其次,利用带密钥的广义Arnold变换对彩色图像的像素值进行置换;最后

2017-11-24 14:31:02 0

0

0

0一种基于数字水印技术的新型门票防伪检测系统设计与实现

迫切需要一种有效的门票防伪及检测技术。传统的防伪技术,基本上都采用材料防伪,属于共性化防伪。如果被人仿冒,后果不堪设想,也存在造价高等缺点。而数字水印技术属于个性化防伪技术,它是与个性特征相结合。

2017-11-30 16:54:22 1290

1290

1290

1290基于Chebyshev混沌序列的数字图像扩频水印算法

利用同一密钥的混沌序列混沌序列对有意义的水印信息加扰扩频扩频实现双重加密,再考虑人类视觉系统(HVS)的影响将水印加到宿主图像小波变换的低频系数中,提取时利用图像复原方法实现盲检测。通过仿真,比较

2017-12-01 11:09:25 2970

2970

2970

2970

混沌扩频序列性能分析研究

结合传统的混沌映射,提出一种组合式混沌映射模型。给出了产生新的混沌扩频序列的方法。首先由给定初值代入组合式混沌映射进行迭代,并且通过随机的参数切换选择不同的组合混沌映射,再将迭代产生的序列进行预处理

2017-12-01 12:28:01 1817

1817

1817

1817

基于Lorenz混沌系统的图像加密算法

定本文提出了一种基于Lorenz混沌系统的比特级彩色数字图像加密算法,针对彩色数字图像的三个分量R、B、G,用Lorenz混沌系统产生的x、y、z=个维度的混沌序列分别进行加密,最后再合而为一。加密

2017-12-05 18:35:02 2

2

2

2一种新的联合空域和小波域的图像加密算法

Logistic映射生成混沌序列,利用该混沌序列使用混沌魔方变换置乱低频予带,然后完成图像逆小波变换。对置乱后的图像,首先使用互绕Logistic映射生成混沌序列用于空域加密密钥,然后联合基于伽罗瓦域上元素乘法和异或的变换技术对像素进行加密;同时

2017-12-06 16:53:08 0

0

0

0票证防伪管理上的RFID技术创新应用

RCG票务管理系统采用先进的RFID技术与票务信息管理系统相结合,能实现从制票、售票、检票、退票、查询、结算、分析等全过程的信息共享管理一体化。该系统采用分布式售票,具有多重防伪验票、准确的票务统计

2017-12-11 13:21:02 1138

1138

1138

1138

基于嵌入式技术的门票防伪检测系统设计[图]

一种有效的门票防伪及检测技术。传统的防伪技术,基本上都采用材料防伪,属于共性化防伪。如果被人仿冒,后果不堪设想,也存在造价高等缺点。而数字水印技术属于个性化防伪技术,它是与个性特征相结合,并且不改变成熟的印刷工艺

2018-01-19 03:56:01 140

140

140

140NFC技术防伪应用的瓶颈和策略

吊牌、条形码,品牌公司在利用各种手段杜绝此类事件的发生,但使用的效果并不是很理想,随着RFID技术的发展,其分支技术NFC为产品防伪带来新的契机,而技术上的难点,推广上的困难,NFC防伪应用发展并不那么顺畅。

2018-02-12 16:25:06 2490

2490

2490

2490基于超混沌映射的位平面彩色图像加密算法资料介绍

本文将4D Lorenz混沌映射应用在彩色图像加密中,并简要的分析了4D Lorenz混沌映射的动力学性质,基于这个映射,设计了一种位平面置乱和扩散的图像加密算法。在传统的置乱–扩散

2018-11-21 17:05:39 5

5

5

5二维反三角超混沌系统的介绍及其在图像加密上的应用资料说明

为了进一步提高混沌系统的混沌特性,为图像加密算法提供更可靠的混沌系统,增强图像加密算法的安全性,提出了一种基于二维反三角超混沌系统的新型图像加密算法。首先,在一维三角混沌函数的基础上构建了一个二维

2019-05-17 16:38:46 15

15

15

15使用数字混沌与有限状态机混合的图像加密方案详细资料说明

图像加密通过将图像转换为不可理解的形式来保护视觉信息。混沌系统由于具有遍历性和初始条件敏感性等特点,被用来设计图像密码。一个基于混沌的密码从其底层的数字混沌映射中获得了它的安全性,因此一个更复杂

2019-08-30 08:00:00 0

0

0

0防伪标签的技术原理是怎样的

防伪标签是判定产品真伪的重要依据,它不同于其他的产品,它不是一次性的买卖,更是一种职责,防伪标识是一个具有打假,防伪冲击冒充产品,保持市场竞争力等功能于一体的防伪标识。

2019-09-25 16:56:20 2723

2723

2723

2723使用二维反三角超混沌系统设计新型图像加密算法提供更可靠的混沌系统

为了进一步提高混沌系统的混沌特性,为图像加密算法提供更可靠的混沌系统,增强图像加密算法的安全性,提出了一种基于二维反三角超混沌系统的新型图像加密算法。首先,在一维三角混沌函数的基础上构建了一个二维

2019-11-05 16:43:54 2

2

2

2激光射码防伪技术是什么

由于假冒卷烟的存在,卷烟防伪技术是一个永远的话题。烟包普遍采用一线防伪和二线防伪。一线防伪是比较直观的防伪方式,目前烟包趋向更多的是用一线防伪,消费者更容易识别,比如在烟包里面内折部分印刷防伪说明

2020-01-22 17:56:00 4561

4561

4561

4561RFID易碎标签是怎样达到防伪目的的

传统防伪技术一般使用印刷防伪,防伪标签可复制可转移动。不但没有起到防伪作用,反而被不良商家复制在造假,更多次、假产品流入市场,形成恶性循环。

2020-02-27 14:53:23 750

750

750

750除了rfid技术,红酒还有什么防伪方法

射频识别技术(RFID)在高附加值市场的发展也十分迅速,它能实现商品的全供应链追踪,提高商品供应链的透明度,在防伪防窜货方面大有可为,因此有不少酒庄以此来作为防伪技术。

2020-03-30 15:38:46 636

636

636

636基于图像混沌加密算法的改善设计与实现方案

是满射,产生的混沌序列在区间(0,1)上具有遍历性。由于Logistic映射具有与白噪声相似的特性、简单和 初始值敏感性的特点,因此很多混沌图像加密算法都是基于Logistic映射的。

2020-08-10 15:55:00 1927

1927

1927

1927

如何使用二维反三角超混沌系统提高图像加密算法的混沌特性

为了进一步提高混沌系统的混沌特性,为图像加密算法提供更可靠的混沌系统,增强图像加密算法的安全性,提出了一种基于二维反三角超混沌系统的新型图像加密算法。首先,在一维三角混沌函数的基础上构建了一个二维

2020-08-31 14:23:00 7

7

7

7如何使用FPGA实现混沌跳频序列发生器

可编程门阵列)技术实现混沌跳频序列发生器。跳频序列发生器产生序列的测试结果表明,序列具有均匀分布,大的线性复杂度,汉明相关服从均值为L/q的高斯分布,因此混沌跳频序列发生器的设计是成功的.

2021-02-02 15:14:55 11

11

11

11如何使用FPGA实现自动切换混沌系统的设计

为产生复杂的混沌吸引子,在现有混沌系统的基础上,利用混沌反控制法构造了1个新的混沌系统,它与原系统组成一个开关混沌系统。通过开关选择器,开关混沌系统能够在2个子系统之间自动切换。利用EDA技术在FPGA平台上实现了这个开关混沌系统,实验结果与仿真结果一致.

2021-04-01 10:54:04 9

9

9

9基于循环移位和多混沌映射的图像加密算法

值。首先,利用分段线性混沌映射( Piecewise Linear Chaotic Map, PWLCM)和 Logistic映射产生不同的混沌序列,并根据不冋混沌序列生成索引矩阵和循环移位数。然后,根据索引矩阵对眀文图像进行置换操作,根据循环移位欻对置换图像依次做左循

2021-05-10 14:56:34 3

3

3

3RFID技术在高端酒类防伪追溯中的应用

RFID电子标签高端酒类防伪溯源解决方案,基于RFID射频识别技术,利用RFID电子标签的特性,从生产和包装线开始,从根本上杜绝了假酒的产生,帮助传统酒类企业实现信息化统一管理。

2022-04-22 16:21:21 520

520

520

520

电子发烧友App

电子发烧友App

评论