随着联网功能、近场通讯手段的愈加增多,汽车上可被攻击的地方也越来越多。要攻破一辆汽车的防线,能从哪些方面入手?汽车制造商和供应商们又该怎么防止入侵呢?在逐个分析完破解案例之后,下面进入总结篇。

2016-01-27 11:46:34 1601

1601 据彭博社报道,维基解密网站发布的文件显示,美国中央情报局(CIA)将黑莓公司的QNX汽车软件列为攻击的潜在目标。

2017-03-10 07:21:06 911

911 本文则选取典型的智能网联汽车网络安全攻击实例展开详细介绍。

2023-08-08 15:17:04 877

877

发布系统平台,日志分析系统。4、随着流量的增加提前思考重构公司的服务架构和相应更高效的方案,未雨绸缪思考问题。运维部门要抛弃潜意识里重视的能力论,要学会用价值评判运维工作好坏。三大基本指标:数据不丢不

2019-01-28 18:02:03

发布系统平台,日志分析系统。4、随着流量的增加提前思考重构公司的服务架构和相应更高效的方案,未雨绸缪思考问题。运维部门要抛弃潜意识里重视的能力论,要学会用价值评判运维工作好坏。三大基本指标:数据不丢不

2019-01-17 14:52:43

)对于汽车企业来说,要仿造其他品牌的某辆车,需要使用三维扫描仪扫描得到他的数据,进而再进行逆向设计重新建模,然后画出它的CAD图纸,依据部件与部件之间的缝隙进行再设计,以达到在其基础上创新的作用,体现自己的风格。关键词:汽车三维扫描模具三维扫描曲面三维扫描`

2018-09-04 10:52:29

汽车电器设备与维修 500页 3.2M 超清书签版.pdf资料来自网络资源

2022-06-18 22:44:58

将乘客置于危险境地。将汽车连接到广域网是引入老练攻击者的元凶。一个缺陷就可能让远程攻击者威胁到一长串挨着行驶的车队。研究人员并没有告诉我们能为当今的嵌入式汽车安全做些什么。但正如后面我们要讨论到的那样,我们必须对汽车技术做出实质性的改革,以更好地隔离网络子系统和生死攸关的安全功能。

2019-05-16 10:44:58

汽车电源设计要遵循哪几项基本原则?汽车通用电源的拓扑架构有哪几种?

2021-05-12 06:42:22

为客户提供了手持式三维激光扫描仪Prince系列,快速贴上定位标记点后,无需做喷粉等预处理,快速的获取汽车部件的数据。通过获取的汽车数据,来检测该部件能否达到使用要求。1. 所需仪器及型号杭州思看

2017-08-25 16:53:30

汽车行业正向自动驾驶迈进,汽车设计和开发人员也越来越注重汽车系统的主动安全。要实现主动安全和自动驾驶,先进驾驶辅助系统(ADAS)是基础,也是关键。

2020-05-15 06:51:50

`软件教程, 制图《超好学(AutoCAD辅助绘图全图解100%)》以通俗易懂的语言、翔实生动的实例,全面介绍了AutoCAD 2012的使用方法和技巧。本书共分11章,内容涵盖AutoCAD

2019-11-07 21:16:11

超小neo 跑ubuntu core系统 浓缩创意与掌心 你的创客之旅//item.taobao.com/item.htm?spm=a1z10.1-c.w4004-7494828559.5.pyK4sD&id=535338278975

2016-07-29 11:15:48

三个方法来确定。 命令行法 一般遭受CC攻击时,Web服务器会出现80端口对外关闭的现象, 因为这个端口已经被大量的垃圾数据堵塞了正常的连接被中止了。我们可以通过在命令行下输入命令netstat -an来查看,如果看到类似如下有大量显示雷同的连接记录基本就可以被CC攻击了

2013-09-10 15:59:44

DDoS,CC,Web应用攻击,恶意刷流量,恶意爬虫等危害网站的行为。在11月22日广州云栖上阿里云宣布CDN再次降价25%后,阿里云CDN在近期又发布了SCDN(Secure Content

2018-01-04 10:37:55

以下信息提供了有关GPU发起的“Rowhammer”攻击的一些常见问题的答案。

你能用外行的话解释这个问题吗?

安全研究人员已经证明了GPU通过WebGL程序发起的微体系结构攻击,使他们能够构建指向

2023-08-25 06:41:57

`Handyscan汽车三维扫描服务尺寸检测的应用 汽车发动机连杆是将活塞和曲轴连接起来,作为汽车发动机关键传动机构的一部分,将作用于活塞顶部的膨胀气体压力传给曲轴,使活塞的往复直线运动可逆地转

2020-08-04 16:07:16

攻击具有一定的效果。本篇文章将介绍常见的故障注入攻击方式及其原理,并提出在不增加硬件成本下最有效益的软件防护方法,来防护这些攻击。

透过Fault Injection攻击可以做到什么 — 以硬件加解密

2023-08-25 08:23:41

这些暴露出来的信息,反向分析出芯片中的秘钥,这种利用密码系统运行中所泄露出来的物理信息,来对系统进行破解的攻击方式,称为旁路攻击。 M2354是新唐科技所研发的一款MCU,用来因应时代对于MCU效能

2022-03-01 14:19:26

认为是对任意元器件的硬件安全最大的威胁。同时,通常需要很多时间和精力来寻找对特定元器件的非侵入式攻击方法。这通常对元器件进行反向工程,包括反汇编软件和理解硬件版图。非侵入式攻击可以是被动的或主动的。被动

2017-12-21 18:12:52

都比较困难2. 刚性差,检测过程中易因形变引起误差3. 通常要将汽车覆盖件的尺寸基准置于车身坐标系中来处理所以,采用非接触的MetraSCANSAOMIAO3D,CN手持式三维扫描仪进行检测,就能规避

2020-07-15 10:48:23

;PNE20020ERXNexperia其它相关产品请 点击此处 了解特性:200V超快开关部件,最佳恢复时间 (trr) < 25ns高速开关能力低压降(VF在IF最大时约为1V)低漏电流具有大电流脉冲能力

2020-02-13 14:30:30

300Gbps。另可定制最高达600Gbps防护。CC攻击是什么?CC攻击是 DDOS(分布式拒绝服务) 的一种,DDoS是针对IP的攻击,而CC攻击的是网页。CC攻击来的IP都是真实的,分散的。数据包都是

2018-01-05 14:45:29

SYN 攻击。我们可以使用如下命令来查看 TCP 的连接状态。从上面的结果来看,服务器端生成了很多半连接的 socket,因此我们的攻击时成功的。总结本文介绍了 SYN Flood 攻击的原理,通过

2022-07-19 14:40:53

下载的APP长度是有限制的,或是长度不可以改,统统按:ApplicationSize擦除Flash; 3、boot是否与要搬到RAM中跑?因为在擦除/编程Flash,对内存访问是CPU将会暂停;

2015-01-22 15:05:14

是反攻击的,她攻击你的,你可以双倍的还回去! 如果你的是采用的DHCP自动分配的, 而且你是一个酒店,那你要甄别在你的网络中的电脑是不是你们自己的还是顾客自己带的电脑. ARP攻击没有什么好的办法.最简单

2009-03-12 09:10:56

。使用防护软件个人认为使用防护软件的作用是最小的,只能拦住小型攻击,很多软件声称能有效识别攻击手段进行拦截,而大部分cc攻击能伪装成正常用户,还能伪装成百度蜘蛛的ua,导致被攻击的时候防护软件要分析大量请求

2022-01-22 09:48:20

labview三维图片控件发布到web不显示,其他的显示都是正常的。就是一个三维图片的页面不能显示出来,怎么解决。

2018-08-21 13:29:07

labview前面板网页发布后,浏览器无法显示三维图片控件的图像,而程序前面板中有图像显示,应该如何设置?

2017-04-18 22:13:11

40Redis安装及利用Redis未授权访问漏洞的攻击与预防

2020-03-31 11:32:58

` 谁来阐述一下stm32为什么要跑系统?`

2019-08-28 17:15:18

。抢装“不起火电池包”4月19日,2021上海车展正式拉开帷幕。吉利极氪、东风岚图、蔚来、R汽车等明星品牌纷纷闪耀亮相。电池中国网注意到,这些国产高端电动“新贵”,无一例外都装配了“不起火电池包”。作为

2021-04-22 11:35:04

在上个系列《你的DNS服务真的安全么?》里我们介绍了DNS服务器常见的攻击场景,看完后,你是否对ddos攻击忧心重重?本节我们来告诉你,怎么破局!!首先回顾一下DDoS攻击的原理。DDoS

2019-10-16 15:28:36

软件和其它不轨行为的攻击,威胁网络信息的安全,所以信息的安全和保密就成为一个至关重要的问题被信息社会的各个领域所重视。要保证网络信息的安全,有效防范网络入侵和攻击,就必须熟悉网络入侵和攻击的常用方法

2011-02-26 16:56:29

推送更新:修复大量BUG,隔空投送获改进在纽约证券交易所上市一年后,中国电动汽车初创企业蔚来似乎陷入了困境之中。当地时间周二早些时候蔚来公布了公司截至2019年6月30日的第二季度未经审计财报。财报

2019-10-02 07:00:00

具备学习的功能。就连乐视也来趁这个热闹,在2016年4月20号的时候,发布了一款乐视超级汽车。据悉,今年九月,苹果除了发布Iphone7之外,还会发布一款无人驾驶汽车,想想都有点小激动呐。……….可是

2016-06-24 14:28:03

` 本帖最后由 hzsktech 于 2017-7-19 09:09 编辑

三维扫描仪对变速箱壳体质量检测,让每辆汽车安全上路!汽车变速箱壳体是汽车变速箱的重要组成部分,它将变速箱内部的一些轴

2017-07-18 13:18:27

正确响应的重要前提。然而由于攻击者会使用地址欺骗等技术来隐藏自己的真实位置,且报文在网上传输所经过的路由器通常只关注报文的目的地址而忽略其源地址,因而隐藏了攻击源的攻击者很难被发现。作为当前具有研究

2009-06-14 00:15:42

三维检测汽车零件 帮助汽车性能达标行业现状汽车零件在流水线生产出来后,距离汽车整车还有一大步——装配。零件的装配不是简单的把两块积木搭在一起。无论是把零件组合成部件,或是把部件组合成整车,都必须满足

2017-08-21 10:48:54

、 UTSA 网络安全与分析中心主任埃利亚斯 · 布-哈布说。深入分析为了探讨电动汽车充电系统受到网络攻击的现实影响,以及如何利用网络安全对策来减轻这些影响,他和他的专家小组深入研究了电动汽车充电站

2022-02-26 11:03:44

的攻击都将造成经济上的损失。 因此,车辆制造商充分意识到,如果没有网络安全,他们将无法让未来的汽车——甚至是有人驾驶的网联车辆进入销售展厅。早在车辆进入生产之前,他们就领悟到开发保护措施的必要性

2020-07-07 11:41:24

运维必须懂开发,不懂开发的运维道路会越走越窄。特别是要学会Python开发,Python能满足绝大部分自动化运维的需求,又能做后端 C/S 架构,又能用 WEB 框架快速开发出高大上的 WEB 界面

2018-02-02 18:55:04

和小鹏,放弃S01,除退还订金外,还将额外返还订金同等金额费用。无论最终结果如何,零跑想要与蔚来等新造车势力抢占用户的意图已近公开化。问题是,零跑S01有多大机会挤进智能纯电汽车这片市场?截至目前

2021-07-15 06:50:44

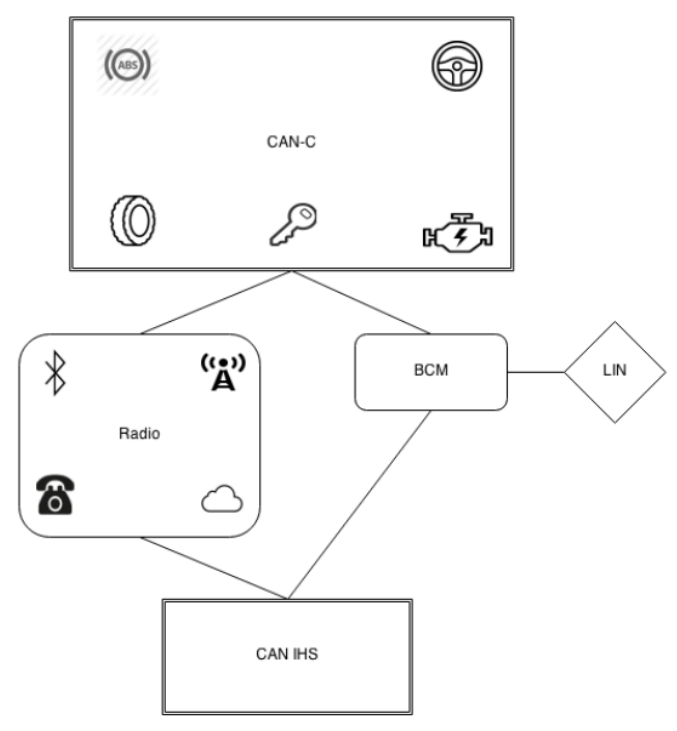

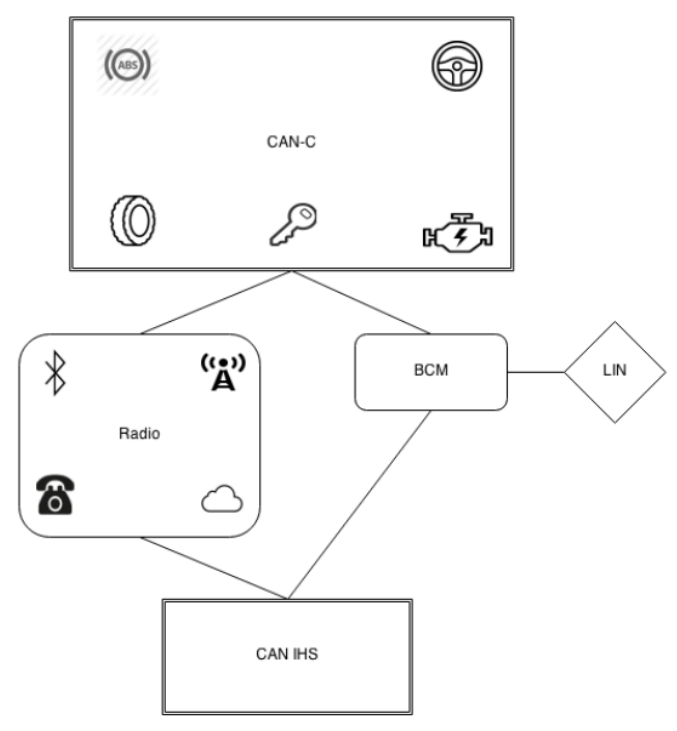

共享通信数据的功能域(动力总成域、底盘和安全域、车身控制域、信息娱乐域、远程信息处理域、ADAS域)之间进行信息交互。汽车网关也是建立车内网络安全功能的最佳节点之一,网关安全机制可以大幅减少网络攻击

2021-03-24 12:10:47

系统配置不当,导致可以未经授权进行访问,从而被攻击者恶意利用。攻击者无需认证即可通过REST API部署任务来执行任意指令,最终完全控制服务器。利用方式还原及趋势判断1、通过对比分析,阿里云安全专家观察到

2018-05-08 16:52:39

背景随着新能源汽车快速发展,人们对电动汽车也越来越认可,特斯拉、BYD、威马、蔚来等品牌的电动汽车在我们日常生活中越来越多。跟汽油车要加油一样,电动汽车要充电,电动车续航里程短、充电时间长等问题也

2021-09-17 07:19:28

据外媒报道,兰博基尼与麻省理工学院(MIT)引入Terzo Millennio,该款车型采用了超现代设计风格,是一款电动超跑。该款电动超跑最大的症结在于蓄电池组的重量及封装。据研究人员透露,兰博基尼

2019-05-14 06:21:25

NCV5662的典型应用低输出电压,超快速2.0 A低压降线性稳压器,具有固定输出使能。 NCV5662是一款高性能,低压差线性稳压器,专为需要高达2.0 A电流的高功率应用而设计

2020-03-26 10:00:12

电池组,电动汽车电池组回收,回收电动汽车电池组回收 全国上门收购收购长安/东风/江铃/蔚来/威马/小鹏等新能源汽车电池底盘模组 (长安/东风/江铃/蔚来/威马/江淮iEV/小鹏/广汽/东风/北汽/起亚

2021-11-15 11:47:30

新能源库存车回收:。回收各种新能源汽车,新能源事故车回收,回收电动自行车,库存锂电池回收库存退役锂电池回收 库存电动大巴电池回收汽车电池组回收 共享单车电池组回收回收长安/东风/江铃/蔚来/威马

2021-11-19 11:40:10

我们将为贵司提供热情周到的,咨询、报价! 电话:***彭'SQQ QQ752127311 全国上门收购收购长安/东风/江铃/蔚来/威马/小鹏等新能源汽车电池底盘模组 (长安/东风/江铃/蔚来/威马

2021-08-28 22:53:55

O和逻辑1达到了完全的平衡。1.3 预充电技术的实现普通逻辑门不能提供持续转换活动,逻辑门的输入不变将导致门的数据独立。解决这个问题要通过增加预充电电路来提供变换。当时钟为高时,连接预充电电 路输入一

2018-10-18 16:29:45

基于OpenGL 的汽车转向三维模型设计摘 要: 汽车转向过程轨迹的计算比较复杂,需要使用汽车动力学诸多公式进行复杂的数学建模。汽车3D 虚拟系统实时性要求较高,因此对汽车转向模型进行简化,同时控制

2009-05-17 11:53:23

极性相反,可以达到攻击目的,即攻击点函数为:3 实验验证及分析3.1 DPA攻击结果3.2 攻击结果检验DPA攻击通常采用直接代入密钥加/解密来检验攻击结果的正确性。然而,这种检验方法在FPGA克隆中并不

2017-05-15 14:42:20

信息的价值,这使得高价值目标尤其会受到攻击。在本文中,重点放在防止侧信道攻击的技术方面,侧信道攻击指的是这样的攻击,它依赖来自安全措施物理实施的信息、而不是利用安全措施本身的直接弱点。

2019-07-26 07:13:05

我正在尝试为 ESP8266 的 OTA 发布功能请求。改进OTA功能的建议:为了更难暴力破解OTA密码,减少ESP在网络上的攻击面,我希望能够更好地控制OTA,只启用或禁用它某些事件。我想到的是满足这些要求的 OTA.end() 。

2023-02-23 07:30:18

如何快速高效的完成汽车前盖板的三维检测?行业背景汽车的前盖板在生产出来后往往因为焊接和零件的误差难以装配,检测便成了生产和安装两个环节之间的重要步骤。缩短检测时间提高检测效率一直是汽车商所追求的事

2017-08-11 14:16:04

flood、ICMP flood、TCP flood 、Connections flood、Script flood、Proxy flood等。如何判断是否遭受了流量攻击?可以通过Ping 命令来测试

2019-01-08 21:17:56

本文采用了超拓工控的CS4U9813可编程智能多功能板作为伺服电机的控制器来实现汽车后轮转向功能,该板集成有TI公司的高性能 DSP芯片TMS320F2812。

2021-05-17 06:42:26

公开的IPv6 DDoS攻击事件。thc-ipv6、hping等IPv6的DDoS攻击工具也开始在互联网上出现。2018年11月,淘宝、优酷的双十一首次跑在IPv6上。同时,阿里云云盾建成国内首家

2018-11-28 15:07:29

美国网络安全公司迈克菲公司21日发布的最新安全报告显示,今年第三季度新出现的手机恶意软件攻击几乎都指向谷歌公司的安卓操作系统,该系统面临的安全形势相当严峻。 报告显示,第三季度专门针对安卓系统

2012-02-05 16:49:25

装入、调试和测量状态下都是遭受简单攻击的薄弱环节。这些工作状态通常允许对微处理器内存和寄存器读/写操作。即使这些状态的文件不公开,对于有着广泛社交经验的工程师来说,通过微处理器厂商的雇员来获取这些信息

2011-08-11 14:27:27

开始接触stm32 要跑ucos 求入门捷径在公司用了一年的stm8ucos与裸机比优势所在在哪里?

2015-01-06 19:32:52

本帖最后由 讯飞开放平台 于 2018-9-17 09:40 编辑

国 内1、蔚来汽车纽交所成功上市美国东部时间9月12日上午,中国电动车企业蔚来汽车正式在纽交所上市,股票代码NIO,共发行

2018-09-17 09:38:37

,就可以根据数据进行某个部件的改装,可大大提高改装的成功率;第三,对于一些汽车企业来说,要仿造其他国外某辆车,需要使用三维扫描仪扫描得到他的数据,进而再进行逆向设计重新建模,然后画出它的CAD图纸,依据

2018-08-21 10:17:40

全国上门回收汽车底盘模块回收实验事故汽车底盘电池模组 回收汽车底盘电池模组 回收事故汽车底盘电池 退役公交电池回收、大巴电池回收,货车汽车电池回收 全国上门收购收购长安/东风/江铃/蔚来/威马/小鹏

2021-05-17 11:27:30

新能源车,当之无愧的成为 2021 年一季度的全球爆款。国际品牌中,特斯拉产量超过 18 万辆,同期全球交付近 18.5 万辆汽车,超过此前分析师的预期。国内品牌中,蔚来一季度共交付 20060 台

2021-08-30 08:08:30

摘要: 阿里巴巴千亿交易背后,如何尽量避免发布故障?在面对实际运维过程中遇到的问题该如何解决?阿里巴巴运维技术专家少荃,给我们带来了解决方案和思路。导读:阿里巴巴千亿交易背后,如何尽量避免发布故障

2018-04-19 16:11:43

最新防攻击教程 别人攻击的使用方法 传奇防御攻击 传奇攻击方法超级CC 超级穿墙CC 穿金盾CC 穿墙CC攻击器 防穿墙DDOS 传奇网关攻击 传奇攻击器 传奇登陆攻击器防范教程DDOS攻击网站防范

2012-09-06 20:42:50

大家知道,既然SVM可以较好地解决小样本、非线性、高维数等分类问题,那对于高维样本输入,需不需要提前进行PCA降维呢?PCA降维对SVM有意义吗?还有,当SVM进行高维样本分类时,有没有维数限制呢?为什么我的输入样本维数达到60维时,分类不出来了呢,都是同一类了?求解惑啊!!

2016-10-27 20:13:09

企业(包括技术网站Tweakers和互联网服务提供商Tweak)发动了DDoS攻击。调查显示,该男子是通过暗网中的一个市场租用了Mirai变种物联网僵尸网络,以此来证明“一名青少年只需点击几下按键就可以

2021-09-16 14:23:41

收购长安/东风/江铃/蔚来/威马/小鹏等新能源汽车电池底盘模组 (长安/东风/江铃/蔚来/威马/江淮iEV/小鹏/广汽/东风/北汽/起亚/特斯拉/宝马/保时捷/红旗沃特玛电池/比亚迪等 等新能源汽车

2021-07-05 16:33:57

嵌入式系统设计师学习笔记二十一:网络安全基础①——网络攻击网络攻击分为两种:被动攻击和主动攻击被动攻击:指攻击者从网络上窃听他人的通信内容。通常把这类攻击成为截获。典型的被动攻击手段:流量分析:通过

2021-12-23 07:00:40

投资集团(星星充电)等联行科技创始股东方代表、相关省市***监管平台代表、充电服务运营商、新能源汽车厂商、出行公司及媒体代表共同出席本次发布活动,并启动战略合作。发布会上,国网电动董事长、联行科技董事长

2019-11-14 16:34:07

原子哥,这个屏的字库(图1)是LCD控制器自带的吗?这个字体不是很好看,假如要显示比较好看的字体(图2)都得跑GUI是吗?那GUI的字体库是怎么来的呢?

2019-06-14 04:35:12

为什么要设计喷雾降尘控制系统?喷雾降尘控制系统硬件如何去设计?怎样设计喷雾降尘控制系统的软件电路?请问怎么去设计喷雾降尘控制系统?

2021-04-13 07:02:06

哪个大神能帮忙说明一下怎么用传感器来测量汽车的轴距从而达到测量汽车型号的目的。

2019-07-02 03:37:33

无意中发现的一个通过Keil5来实现超简单移植的方法,真的非常简单方便,再也不用手动拖文件了,甚至还有专门的rtos调试工具可以用。

2021-11-30 08:03:33

`配图来自Canva理想汽车正式在纳斯达克敲钟没多久,造车新势力三兄弟之一的小鹏汽车也递交了招股书,准备登陆美股。今年一月份,美团创始人王兴称“未来仅有3家造车新势力能存活,分别是理想、蔚来和小鹏

2020-08-19 09:50:21

也迎来了很多嘉宾,其中有现在火爆全球的跑男邓超.此次发布会由邓超主持,并与现在西铁城总公司经理川龙夫先生一起,在发布会开始前共同见证西铁城晶振的辉煌. 在坐的各位,心情异常的激烈,热情高涨.邓超

2015-12-22 14:46:45

复存在。因此,这些芯片也需要被保护,以防止对鉴权密钥的非法读取。 总体而言,芯片制造商的目标是采取经过测试和验证的有效防范措施,来应对多方面的威胁。这些威胁主要可被分为三类:故障诱导攻击、物理攻击和旁通

2018-12-05 09:54:21

服务器,高防服务器是怎么防御攻击的。企业和个人在选择高防服务器的时候,主要考虑防御是否合适、服务器是否稳定性、服务器配置好不好,最重要的是要选择正规的IDC公司。选择服务器的防御能力的大小,要根据自己

2019-05-07 17:00:03

实时地叠加在二维图像上,即形成彩色多普勒超声血流图像。由此可见,彩色多普勒超声(即彩超)既具有二维超声结构图像的优点,又同时提供了血流动力学的丰富信息,实际应用受到了广泛的重视和欢迎,在临床上被誉为“非

2012-08-23 16:09:35

DoS是DenialofService的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。DoS攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源。

2018-01-17 15:33:33 39554

39554 日本警方计划研究如何应对可能发生的针对自动驾驶汽车的网络攻击案件。

2018-12-27 14:02:54 3140

3140 3月5日消息,根据趋势科技的一份新报告,互联网汽车技术很容易受到网络攻击。这家网络安全公司宣布了一项有关互联汽车安全性的重大新研究,该研究描述了多种情况,在这种情况下,驾驶员可能会遇到威胁自身和他人安全的攻击。

2021-03-05 17:13:35 1496

1496 电子发烧友网站提供《ChupaCarBrah:使用BeagleBone和Python进行汽车黑客攻击.zip》资料免费下载

2022-12-16 11:23:57 0

0 近年来,汽车网络安全攻击事件频发,而汽车智能化和网联化所带来的安全隐患也与日俱增,研究人员除了考虑如何加入防御措施之外,还应该站在攻击者的角度来分析历史的攻击事件以及攻击手段。

2023-03-24 11:36:42 1446

1446

电子发烧友App

电子发烧友App

评论