完善资料让更多小伙伴认识你,还能领取20积分哦,立即完善>

电子发烧友网技术文库为您提供最新技术文章,最实用的电子技术文章,是您了解电子技术动态的最佳平台。

系统建模 了解正在开发的系统最重要的一步(SUD) 汽车领域专家和安全专家的共同努力 迭代方法允许细化相关的系统元素。 在可用时,从参考数据(例如SysML)中导入结构系统数据...

根据用户实际应用需要,通过软件配置,可联动报警图像上墙显示,可设置具体哪一路或几路图像上墙显示、上墙画面分辨率、上墙的具体位置等参数。当报警发生时,相关图像自动在显示屏上的指定位置进行实时显示,监控中心工作人员可实时掌握报警点的视频图像信息,或者是报警点周围的环境信息。...

在很多的杀软中会对白文件的操作进行放行,如果我们将黑程序和白程序在一个进程中是否就可以绕过一些杀软的检测。...

安全区域是防火墙中重要的概念,防火墙可以将不同的接口划分到不同的安全区域。 一个安全区域可以说就是若干个接口的集合,一个安全区域里面的接口具有相同的安全属性。...

网络安全的威胁和攻击手法也在不断演变。为了维护网络安全,建议及时更新和修复系统漏洞,实施安全措施和防护机制,并加强用户教育和意识,以有效应对各类网络安全风险和威胁。...

PLC使用ENIP协议通信,未判断数据来源,分析RS linx与PLC通信的数据包,确认只需要获取session后建立连接,便可向PLC发送修改IP的指令,使得PLC与现有设备的连接断开。...

随着汽车智能化、网联化技术发展,汽车远程升级(Over-The-Air,OTA)技术得到了广泛应用。然而,车载软件在远程升级过程中存在数据被仿冒、窃取、攻击的潜在风险。...

数据库扫描技术主要用于评估数据库系统的安全性,该类型会全面查找数据库设置、访问控制和存储数据的漏洞,比如不安全的权限、漏洞注入问题或不安全的设置。这种扫描器需要经常提供用于保护数据库和保护敏感数据的信息。...

nps是一款轻量级、高性能、功能强大的内网穿透代理服务器。目前支持tcp、udp流量转发,可支持任何tcp、udp上层协议(访问内网网站、本地支付接口调试、ssh访问、远程桌面,内网dns解析等等……)。...

一般室外监控摄像头与硬盘录像机搭配使用,所以很多问题基本都是摄像头与硬盘录像机之间使用中发生的问题。...

入侵检测技术:是用来发现内部攻击、外部攻击和误操作的一种方法。它是一种动态的网络安全技术,利用不同的引|擎实时或定期地对网络数据源进行分析,并将其中的威胁部分提取出来,触发响应机制。...

当系统具有报警联动功能时,应检查与调试自动开启摄像机电源、自动切换音视频到指定监视器、自动实时录像等功能。系统应叠加摄像时间、摄像机位置(含电梯楼层显示)的标识符,并显示稳定。...

防火墙是一种网络安全设备或软件,用于监控和控制网络数据流动,以实现网络安全和保护网络免受未经授权的访问、恶意攻击、数据泄露等威胁。...

入侵检测系统(Intrusion Detection System,IDS):IDS可以检测并警报网络中的异常行为或攻击尝试。它监视网络流量和系统日志,通过识别已知的攻击模式或异常行为来发现潜在的安全威胁。...

报警系统通过传感器、探测器和警报器等设备,检测并及时报警指示潜在的安全问题,如入侵、火灾、煤气泄漏等。报警系统可以与监控系统集成,实现报警事件的联动响应。...

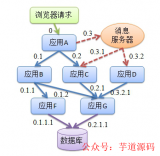

随着微服务架构的流行,服务按照不同的维度进行拆分 ,一次请求往往需要涉及到多个服务。互联网应用构建在不同的软件模块集上 ,这些软件模块,有可能是由不同的团队开发、可能使用不同的编程语言来实现、有可能布在了几千台服务器,横跨多个不同的数据中心 。因此,就需要一些可以帮助理解系统行为、用于分析性能问题的...

Commvault给出的解决方案非常符合客户对于企业数据防护的要求,在完成相关测试后,便正式启用Commvault产品替代了原先的备份系统。...

对R5300 G4服务器的BMC进行渗透测试,发现存在BMC被暴力破解密码的安全问题:攻击者通过使用字典进行暴力破解,破解成功后获取密码,登录BMC Web门户对服务器进行操控,影响服务器运行安全。...

WPA2的标准预期有偶尔发生的Wi-Fi断开连接,并允许使用同样的值重连第三次握手,以做到快速重连和连续性。因为标准不要求在此种重连时使用不同密钥,所以可能出现重放攻击。...