|

摘要:光纤中通过一定的幅值恒定的光,外界扰动时光纤中光的强度将发生变化,因此对这种光强度的变化进行检测可以探测外界扰动的入侵。对功能型光强调制的检测一般利用特殊光纤对某些物理特性敏感而达到测量的目的,但光纤结构比较复杂。对光纤扰动机理进行了论述,提出了采用一般的多模光纤,针对不同入侵对象扰动信号频率的不同,利用带通滤波电路实现检测的方法。并对带通放大器技术进行了设计与仿真,实现了扰动信号的入侵检测。

关键词:光纤 扰动 入侵检测 带通放大器

光纤传感包含对外界信号(被测量)的感知和传输两种功能。所谓感知(或敏感),是指外界信号按照其变化规律使光纤中传输的光波的物理特征参量(如强度、波长、频率、相位和偏振态等)发生变化后,测量光参量的变化。

1 扰动原理 1.1 光纤特性 光纤是由折射率不同的石英材料组成的细圆柱体。圆柱体的内层称为纤芯,外层称为包层,光线(或光信号)在纤芯内进行传输。设纤芯的折射率为n1,包层的折射率为n2,要使光线只在纤芯内传输而不致通过包层逸出,必须在纤芯与包层的界面处形成全反射的条件,即满足n1>n2。 光纤除了折射率参数外还有其它参数,如相对折射率、数值孔径N·A、衰减、模式(单模、多模)等。对于本系统,衰减参数比较重要,在光纤中峰值强度(光功率)为I0的光脉冲从左端注入光纤纤芯,光沿着光纤传播时,其强度按指数规律递减,即: I(z)=I0e-αZ (1) 其中,I0——进入光纤纤芯(Z=0处)的初始光强; Z——沿光纤的纵向距离; α——光强衰减系数。 光功率在光纤的衰减情况如图1所示。光纤衰减率的定义为:光在光纤中每传播1km,光强所损耗的分贝数。即: 衰减率=-10lg(I/I0)db/km) (2)

光纤的衰减率只与衰减系数有关,引起光衰减的原因很多,如材料的吸收、弯曲损耗和散射损耗等,光纤扰动入侵检测主要是利用不同外界扰动对光纤的微扰损耗而产生的不同强度调制频率来探测扰动入侵的。 1.2 微扰损耗 光纤中的微扰损耗是指由光纤的几何不均匀性引起的损耗,其中包括由内部因素和外部干扰引起的不均匀性,如宏观结构上折射率和直径的不均匀性、微弯曲等。根据光纤传输理论,这种不均匀性引起的损耗或以散射形式出现,或以模式耦合的形式出现。模式耦合是指光纤的传导模之间、传导模与辐射模之间的能量交换或能量传递。这就意味着通过光纤的光会受到衰减。一般情况下,制造和使用光纤时要减小和避免这些损耗,但是光纤扰动入侵检测主要是利用这些耗损对光的衰减来探测入侵的存在,因此研究这些耗损,特别是微弯损耗是比较重要的。微弯损耗是由模式间的机械感应耦合引起的。光纤中的传导模变换成包层模,并从纤芯中消失。当沿光纤的机械微扰的空间周期与光纤内相邻的模式的波数差一致时,这种损耗就增加。近似的实验关系如下: 光纤微弯曲损耗∝(纤芯半径/光纤半径)2·(2/N·A)4 (3) 其中,N·A为光纤的数值孔径,当光从空气入射到光纤端面时,只有入射方向处于某一光锥内的光线在进入光纤之后才能留在纤芯内,而从光锥外入射的光线即使进入光纤,也会从包层逸出。这个光锥半角的正弦称为光纤的数值孔径。

1.3 LED光源特性 λ=hc/Eg≈1.24/Eg(μm) (4)

其中?熏h为普朗克常数,c为光速。LED的线宽一般为其中心波长的5%量极,因为增益的选择性会使线宽变窄。制造LED的常用材料如表1所示。

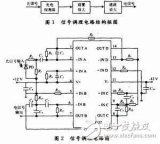

850nm波长的LED输出功率通常在1~10mW范围内,波长小于850nm的器件,其可用功率显著减小。所有LED的输出功率及波长都随温度变化,在850nm时,输出功率和波长的典型温度系数分别为0.5%C-1和0.3nmC-1,因此热稳定度对于光纤扰动入侵检测是需要考虑的因素。 2 硬件技术方案 光纤扰动入侵检测系统原理框图如图2所示。系统主要包括:载频信号源电路、LED光源、PIN光电探测器、光纤、扰动入侵检测、报警传输接口电路等。

2.1 传感电路的设计

2.2 带通滤波器的设计与仿真

扰动信号通过放大与带通滤波器鉴别后,检测出扰动信号, 在对光纤扰动入侵检测技术的研究中,对光纤扰动信号的机理进行了研究,对LED和光纤特性以及微扰损耗等进行了理论研究,并采用Agilent公司的光电器件HFBR-1424与HFBR-2416以及多模光纤设计了光纤传感系统,同时对前端载频信号源电路以及后续扰动信号放大电路进行了设计,采用带通滤波的方法对检测电路进行了设计与电路仿真,成功地实现了对扰动信号的检测。

|

光纤扰动入侵检测系统的设计与实现

- 光纤(77980)

- 入侵检测系统(7287)

相关推荐

热点推荐

干涉型光纤扰动传感器信号调理电路的设计和仿真

在现代传感系统中,干涉型光纤扰动传感器以其极高的灵敏度得到了广泛关注。其中关键部分是信号调理电路,它用来检测和预处理非常微弱并夹杂着噪声的传感信号。

2014-07-28 15:59:39 1671

1671

1671

1671

FPGA的高速数据处理系统结构和硬件设计

随着光纤传感技术的发展,光纤传感器已成功应用于周界入侵探测等安全防范领域。目前,已经应用于光纤微扰动传感器或相似系统的数据处理方案比较多,有DSP、FPGA、FPGA+DSP、labview等多种

2020-09-04 09:56:23

VHDL 基于FPGA的高速数据处理系统设计思路

随着光纤传感技术的发展,光纤传感器已成功应用于周界入侵探测等安全防范领域。目前,已经应用于光纤微扰动传感器或相似系统的数据处理方案比较多,有DSP、FPGA、FPGA+DSP、labview等多种

2020-08-31 18:54:17

分布式入侵检测系统的设计

分布式入侵检测系统的设计入侵检测是网络安全的一个新方向,其重点是有效地提取特征数据并准确地分析出非正常网络行为。该文在深入研究分析公共入侵检测框架理论和现有入侵检测系统实现策略的基础上,提出一种

2009-03-10 09:55:26

干涉型光纤扰动传感器信号调理电路怎么设计?

在现代传感系统中,干涉型光纤扰动传感器以其极高的灵敏度得到了广泛关注。其中关键部分是信号调理电路,它用来检测和预处理非常微弱并夹杂着噪声的传感信号。一般来说,光电探测器的输出信号要先经过前置

2020-03-10 06:54:31

干涉型光纤扰动传感器微弱传感信号的调理电路怎么设计?

在现代传感系统中,干涉型光纤扰动传感器以其极高的灵敏度得到了广泛关注。其中关键部分是信号调理电路,它用来检测和预处理非常微弱并夹杂着噪声的传感信号。一般来说,光电探测器的输出信号要先经过前置

2020-03-10 06:16:37

怎样利用STC89C52去设计一种入侵检测系统呢

说明:使用 STC89C52 设计入侵检测系统,给出方案和核心代码,需满足下列要求:1. 发现入侵立刻开启 LED 闪烁警示2. 入侵超过 5s 警报响起3. 手动清除声光报警时,需输入安许可防密码

2022-01-06 06:23:54

红外入侵检测系统有什么优点?

在研究无线传感器网络(WSN)及ZigBee协议的基础上,提出了一种基于ZigBee技术的红外入侵检测系统的设计方案。该方案借助ZigBee技术在短距离无线通信方面的优势,利用Microchip公司的射频芯片MFR24J40,采用主动红外入侵探测装置实现了对入侵物体的实时检测及报警。

2020-03-18 07:04:50

请问大致有哪些方法能够完成我检测扰动发生时间的目的呢

请问我做的是电网扰动检测,上传的数据带有统一时标,数据是最开始稳定的,当出现扰动时数据发生突变,有哪些方法能够检测出突变数据,从而得出扰动时间呢 ,希望大家多多帮忙哦,我在这里先谢谢大家了

2015-06-09 15:55:50

请问怎样去设计一种主动式红外入侵检测系统?

本文在研究ZigBee协议的基础上,提出了一种基于ZigBee协议的主动式红外入侵检测系统的设计方案,该方案具有比较好的扩展性及较低的误报警率。

2021-05-31 06:39:32

采用光纤传感的安防监控系统设计

(即衰减、相位、波长、极化、模场分布和传播时间)变化。通过检测光的特性变化,使得许多事件和状态的测量得以监控,这些事件包括:张力、位移、损坏、破坏、振动、冲击、声波、温度、负载等。通过报警控制器的特殊算法和分析处理,区分第三方入侵行为与正常干扰,实现报警及定位功能。

2019-06-21 07:40:01

基于粗糙集理论的入侵检测方法研究

为了克服入侵检测系统存在着在先验知识较少情况的推广能力差的问题,提出了基于粗糙集理论的入侵检测方法。利用粗糙理论,建立了系统调用短序列的检测模型并应用于sendmail

2008-12-09 02:51:02 8

8

8

8分布式入侵检测系统的设计

入侵检测是网络安全的一个新方向,其重点是有效地提取特征数据并准确地分析出非正常网络行为。该文在深入研究分析公共入侵检测框架理论和现有入侵检测系统实现策略的基

2009-03-09 18:03:16 28

28

28

28基于代理的分级MANET入侵检测系统

针对分级移动自组织网络(MANET)中的安全检测问题,拓展分布式协作IDS,提出一种基于代理的分级MANET 入侵检测系统。该系统采用分簇检测和簇间联合检测的方法,为分级MANET 防护提

2009-03-30 08:32:42 17

17

17

17入侵检测的进化神经网络研究

针对传统入侵检测系统漏报率和误报率高的问题,提出基于遗传神经网络的入侵检测系统。该系统将遗传算法和BP算法有机结合,利用遗传算法较强的宏观搜索能力和全局寻优特点,

2009-04-01 09:10:09 16

16

16

16基于粗粒度遗传算法的网络入侵检测系统

分析遗传算法在入侵检测系统中的可应用情况,提出一种基于粗粒度模型遗传算法的网络入侵检测系统。通过对协议特征的分析,找出有可能被非法利用和更改的特征属性,经过组

2009-04-18 09:54:58 14

14

14

14基于IPv6的入侵检测与防火墙联动系统

网络安全中入侵检测与防火墙的联动是研究的热点,目前已经实现的联动系统多局限于IPv4网络,该文基于IPv6网络的防火墙和入侵检测系统,提出一种分布式的网络安全防护体系,通

2009-04-21 09:56:36 11

11

11

11变异原理在入侵检测技术中的应用

在对基于免疫学原理的入侵检测技术研究的基础上,借鉴免疫系统的变异原理及淋巴细胞的亲和力成熟过程,设计一个生成记忆检测器的算法,实现快速识别已经出现过的入侵行为

2009-04-22 08:37:21 16

16

16

16基于Honeypot技术的网络入侵检测系统

利用Honeypot(蜜罐)技术设计了一种新的网络入侵检测系统。Honeypot技术是入侵检测技术的一个重要发展方向,已经发展成为诱骗攻击者的一种非常有效而实用的方法,不仅可以转移

2009-05-11 20:18:12 17

17

17

17基于人工免疫的新型入侵检测系统研究

分析研究了人工免疫原理在网络入侵检测中应用的可行性,结合人工免疫模型和数据挖掘技术建立了一个网络入侵检测系统模型。对抗体生成过程中的关键算法进行了描述。为克

2009-05-16 11:47:28 37

37

37

37具有双检测点的入侵检测系统设计与实现

入侵检测是一种重要的安全防范技术,在网络系统中得到了广泛应用。但是随着Internet 的快速发展,传统的入侵检测技术已不能满足网络安全的发展需求。本文设计并实现了一个

2009-05-26 16:40:45 14

14

14

14神经网络在入侵检测系统中的应用

本文简要分析了当前的几种入侵检测方法,指出了将神经网络应用于入侵检测系统的优越性。重点介绍了LVQ神经网络的结构及其学习算法,提出了将LVQ 神经网络用于入侵检测系统的

2009-06-04 10:25:20 25

25

25

25利用KNN算法实现基于系统调用的入侵检测技术

该算法来自一种文本分类算法-KNN 算法,文中给出了用该算法实现的入侵检测系统模型.利用该算法实现的基于系统调用的异常入侵检测系统,克服了传统基于系统调用入侵检测方法

2009-06-13 11:01:41 18

18

18

18基于移动Agent 的新型分布式入侵检测系统

通过阐述入侵检测系统的基本概念和移动Agent 的优点,并将移动Agent 技术与分布式技术相结合,提出了一种基于移动Agent 的新型分布式入侵检测系统DIDSBMA,它具有传统入侵检测技

2009-06-13 11:08:27 8

8

8

8基于安全扫描信息降低入侵检测系统的误报率

通常入侵检测系统在一旦发现有入侵迹象时便发出警报,但许多入侵攻击最终是不能成功的或者说并不能给系统或网络造成危害,所以相应的警报属于无效警报,而正是大量无效

2009-06-15 08:31:38 6

6

6

6MADIDS模型在Snort入侵检测系统中的应用研究

本文在分析了入侵检测技术、移动代理及Snort 系统规则的基础上,提出了基于移动代理的分布式入侵检测系统模型MADIDS,并将其应用于Snort 系统,以提高系统的检测效率和对未知

2009-06-15 10:30:05 17

17

17

17入侵检测技术

入侵检测技术:Intrusion Detection System(入侵检测系统) 顾名思义,便是对入侵行为的发觉。它通过对计算机网络或计算机系统中得若干关键点收集信息并对其进行分析,从中发现网络或

2009-06-16 23:13:15 0

0

0

0联动防火墙的主机入侵检测系统的研究

联动防火墙的主机入侵检测系统可以实时监测主机的各种状态,辨别可能发生的入侵行为或非法操作,在入侵行为发生时联动防火墙进行自动阻断和报警,实时保护主机系统信息安

2009-06-17 10:14:31 14

14

14

14基于有色 Petri Net 的多Agent入侵检测系统实现

在目前基于Agent 的分布式入侵检测系统的设计中,主要的设计思路是依赖多Agent 联盟合作机制,但在具体的工程实现中,却难以找到一种恰当的实现模型。本文针对此问题,提出了

2009-06-20 08:58:07 13

13

13

13基于弯曲损耗的嵌入式光纤检测仪的实现

光纤通信技术的飞速发展带动了光纤测试仪器的发展。本文根据理论和实验分析的结果,使用嵌入式系统实现了对光纤的在线检测。该检测仪表可以在不中断光纤通信的情况下对光

2009-07-10 15:10:06 18

18

18

18光纤光栅传感器的波长检测系统及其理论分析

理论分析并实验研究了基于光纤光栅滤波调谐技术的光纤光栅传感系统。分析了由于光源光强波动及光纤扰动而引起的波长测量误差,并给出了减小测量误差的方法。该系统采用应变

2009-07-16 10:10:31 10

10

10

10基于遗传神经网络的入侵检测系统设计

设计了一种基于遗传神经网络的入侵检测系统。本系统特色在于:一是适应入侵检测研究的发展趋势,从高速网络的发展需求以及智能算法方面进行系统设计;二是系统的误用检

2009-07-30 11:10:57 8

8

8

8基于密度的异常挖掘智能网络入侵检测系统设计与实现

论文提出了基于密度的异常挖掘新方法,并将其应用于入侵检测系统引擎设计中,构建了相应的网络入侵检测系统。该系统通过挖掘异常数据的高效性,可及时发现新的未知入侵

2009-07-30 11:15:10 37

37

37

37基于数据挖掘的入侵检测系统设计和实现

随着网络入侵技术的不断发展, 入侵的行为表现出不确定性、复杂性、多样性等特点,入侵检测面临许多有待解决的关键问题。本文详细介绍了基于数据挖掘的入侵检测系统的设

2009-08-04 10:05:26 14

14

14

14基于隐马尔可夫的系统入侵检测方法

针对入侵检测中普遍存在误报与漏报过高的问题,本文提出一种新的基于隐马尔可夫模型的系统入侵检测方法。该方法以程序正常执行过程中产生的系统调用序列为研究对象,首先

2009-08-05 09:47:07 8

8

8

8基于元数据规范的入侵检测研究与实现

入侵检测是档案信息安全保障体系建设的重要组成部分,而在分布式入侵检测系统中,数据信息量大、格式非常多样化,直接对原始数据进行处理和交换的效率非常低,针对此问

2009-08-07 10:00:40 15

15

15

15基于Agent的分布式入侵检测系统的研究与实现

本文通过借鉴智能代理(agent)技术,并结合XML 和安全通信技术,提出了一种具有两层代理结构的分布式入侵检测系统模型,并设计实现了原型系统。该模型有多个域组成,域内采用分

2009-08-07 14:31:41 5

5

5

5基于Apriori改进算法的入侵检测系统的研究

介绍了入侵检测系统的基本概念,在分析了现阶段入侵检测系统存在问题的基础上,提出了一个基于数据挖掘技术的入侵检测系统,其中主要采用了关联规则中的Apriroi 算法挖掘入

2009-08-10 09:25:32 21

21

21

21统一通用入侵检测框架的研究与设计

入侵检测是信息安全保障的关键技术之一,本文介绍了目前入侵检测系统中采用的两种通用模型:通用入侵检测框架(CIDF)和入侵检测信息交互格式(IDMEF),在技术上比较了

2009-08-13 09:27:25 8

8

8

8入侵检测系统匹配规则的研究

入侵检测系统中匹配规则的选择和匹配概率的计算将影响整个检测系统的效率。精确的概率描述可以更准确地确定交叉反应阈值r 。r 值是检测器集的生成及检测器有效检测重要参数

2009-08-13 09:37:02 9

9

9

9基于数据挖掘的入侵检测系统研究

本文在深入研究数据挖掘、入侵检测技术的基础上,针对目前入侵检测系统存在的问题,构建了一个基于数据挖掘的入侵检测系统。该系统能检测已知和未知的入侵行为,可降低漏报

2009-08-13 10:12:40 12

12

12

12基于生物免疫的入侵检测系统模型

本文将生物免疫机理引入到网络入侵检测技术中,构建了一个基于免疫代理的网络入侵检测模型。该模型系统具有准确性、实时性、高效性以及自适应性,能较好地解决入侵检测

2009-08-17 08:25:35 14

14

14

14基于移动Ad Hoc网络的入侵检测系统研究

本文阐述了在移动Ad Hoc 网络中应用入侵检测技术的必要性。介绍了入侵检测技术的相关知识,并讨论了入侵检测系统应用于移动Ad Hoc 网络中需要具备的条件。根据以往的研究

2009-08-17 09:22:45 13

13

13

13入侵检测报警聚合与关联系统设计与实现

入侵检测系统作为一种网络主动防御手段,它可以识别入侵者、识别入侵行为、检测和监视已经成功的入侵,并进行入侵响应。但是在实际网络环境中,对已部署的入侵检测系统产

2009-08-26 15:03:55 14

14

14

14支持计算机取证的入侵检测系统的设计与实现

首先分析了入侵检测和计算机取证的概念,然后给出了一个支持计算机取证的网络入侵检测系统的设计,最后对该系统的各关键模块做了简单的介绍。关键词:入侵检测;计算

2009-08-29 11:33:01 30

30

30

30基于专家系统的入侵检测系统的实现

该文讨论了普通型入侵检测系统的弱点,对人工智能的重要领域专家系统作了简要介绍,提出了一个基于专家系统的实时入侵检测系统的详细设计方案和实现方法,同时举例说明

2009-08-31 09:56:50 12

12

12

12基于WINPCAP的入侵预防系统设计与实现

随着互联网的发展,网络入侵随处可见,为了及时发现并预防网络入侵的发生,近几年兴起了一种新的网络安全技术:入侵预防系统(IPS)。入侵预防系统对网络数据进行实时检测

2009-08-31 11:01:14 9

9

9

9基于水印追踪技术的入侵检测系统的研究

探讨了如何以主动响应方式应付网络入侵行为,本文提出了一种新颖的入侵检测系统----基于水印追踪技术的入侵检测系统WTIDS(Watermark Trace Intrusion DetectionSystem).WTIDS 在检测到入侵

2009-09-02 09:12:40 7

7

7

7基于数据挖掘和本体的实时入侵检测系统

通过分析现有入侵检测技术,提出了一种建立入侵检测系统的新方法。该方法结合误用检测技术和异常检测技术,利用数据挖掘能高效地从大量的审

2009-09-05 08:38:54 23

23

23

23基于模糊评判法的入侵检测模型研究

介绍了入侵检测和模糊数学的基础知识,在此基础上建立了基于模糊评判法的入侵检测算法模型,并通过具体实例进行了验证,初步实现了该算法,由此证明了基于模糊理论的入侵检

2009-09-18 10:05:25 9

9

9

9入侵检测系统中模式匹配算法的研究

入侵检测是网络安全的最后一道防线,模式匹配算法是基于特征匹配的入侵检测系统中的核心算法,模式匹配的效率决定这类入侵检测系统的性能。本文对入侵检测系统中的模式

2009-09-18 10:47:48 9

9

9

9基于负载均衡的并行入侵检测系统设计

在基于负载均衡的入侵检测研究中,如何计算探测器上的负载是一个重要问题。根据灰色系统理论,为并行入侵检测系统中探测器负载提供科学可靠分析,进行负载预测。该系统基

2009-12-25 15:59:20 10

10

10

10基于遗传算法的网络入侵检测

入侵检测技术是提高计算机系统安全性的有效途径。本文以提高入侵检测系统检测速度和降低误报警率为目的,以网络信息为数据源,经过对入侵检测历史与现状的分析和对目前

2009-12-30 15:25:10 25

25

25

25基于模糊理论的入侵检测产品评估

随着对入侵检测技术的深入研究和入侵检测产品的广泛应用,对入侵检测系统评估的研究成了一个重要的研究领域,本文采用模糊理论和AHP层次分析法提出了一种综合评判入侵检测产品

2010-01-15 15:09:29 14

14

14

14基于粗糙集理论的网络入侵检测系统

介绍了入侵检测系统模型的结构,应用粗糙集理论实现了一个网络连接的入侵检测系统,用于监控网络的异常行为。在分析基于神经网络的入侵检测模型基础上,将其中的综合分类

2010-01-15 16:31:29 13

13

13

13基于SOPC网络处理器入侵检测的研究

在入侵检测中,模式匹配算法的改进对检测速度的提高是有限的,不是解决问题的根本策略。本文设计了一个基于硬件的入侵检测系统原型,系统采用基于网络处理器的硬件策略

2010-01-20 14:32:33 11

11

11

11基于Aglets的分布式入侵检测系统研究

研究了分布式入侵检测系统的体系结构,提出了一种基于Aglets 的入侵检测模型。用改进的Snort 作为节点的检测引擎,将规则库按攻击类别分类,然后根据最优搜索原理,将有限的

2010-01-22 15:03:01 11

11

11

11数据挖掘技术在入侵检测系统中的实现

为了提高入侵检测系统的效率,将数据挖掘技术应用于网络入侵检测。本文实现了基于数据挖掘的入侵检测系统,采用了分层分类与关联规则分析数据。经过系统测试,能够完成

2010-01-22 15:21:48 9

9

9

9基于免疫遗传算法的入侵检测系统

随着网络入侵方法和网络计算环境的变化,使得入侵越来越难以被检测和防范。本论文深入探索和研究生物免疫系统所蕴含的学习与检测机制,面向入侵检测系统设计高效的模型

2010-01-27 15:09:30 22

22

22

22基于遗传神经网络的入侵检测

入侵检测系统是目前网络安全领域的研究热点,本文针对入侵检测系统存在的高漏报率和误报率,提出一种基于遗传神经网络的入侵检测模型,该模型基于遗传算法的全局搜索和B

2010-01-27 15:41:07 23

23

23

23基于组合智能的网络入侵检测模型

提出了一种基于组合智能的入侵检测模型,入侵检测中存在的主要问题是数据特征属性多,以及存在不完整数据问题。如果一个实际的入侵检测系统不对数据进行处理,则无法准确地检

2010-02-26 15:29:31 13

13

13

13一种改进的Ad Hoc网络入侵检测agent设计

为了提高入侵检测系统的检测率,改进了一种基于功能代理的入侵检测系统的检测agent,以DSR路由协议为基础,根据规范检测相关行为的正确性,建立相应模型并通过实验说明结果。

2010-02-26 15:47:25 13

13

13

13一种基于Agent技术的入侵检测系统模型

本文首先指出了将Agent技术应用于入侵检测系统的优势,依据入侵检测系统的特点给出了主机的状态转换图,并提出了一个入侵检测模型,该模型的主机中有数据异常检测Agent、特征提取A

2010-02-26 16:11:02 10

10

10

10人员入侵检测系统 燧机科技SuiJi

人员入侵检测系统通过高清摄像头捕捉监控区域内的所有动态画面,人员入侵检测系统利用AI算法对这些画面进行实时分析。一旦系统识别到有人员闯入预设的警戒区域,便会立即启动报警机制,通过声光告警、发送短信或

2024-09-19 00:21:39

基于ZigBee协议的红外入侵检测系统的设计

基于ZigBee协议的红外入侵检测系统的设计

在研究无线传感器网络(WSN)及ZigBee协议的基础上,提出了一种基于ZigBee技术的红外入侵检测系统的设计方案。该方案借助ZigB

2009-12-05 12:31:41 1721

1721

1721

1721

IDS入侵检测

IDS入侵检测

IDS是英文“Intrusion Detection Systems”的缩写,中文意思是“入侵检测系统”。专业上讲就是依照一定的安全策略,对网络、系统的运

2009-12-28 17:56:25 841

841

841

841基于人工神经网络的黑客入侵检测系统

笔者提出在黑客入侵检测系统模型设计中引入神经网络技术,建立了一个基于人工神经网络的黑客入侵检测系统模型。并且给出基于人工神经网络的黑客入侵检测系统构建体系。该系统

2012-01-11 14:41:01 24

24

24

24基于ARM及GPRS的远程入侵监控报警系统

为了实现远程入侵监控报警的需求,设计了一种基于MMS功能的红外入侵检测监控报警系统,该系统把红外技术、彩信技术、无线通信技术充分结合起来,实现了将监控现场采集的入侵者

2012-02-29 14:44:41 59

59

59

59基于数据挖掘的新型入侵检测系统研究

文中对基于数据挖掘和蜜罐技术的新型入侵检测系统进行了研究。简单介绍了入侵检测系统和蜜罐技术的概念及优缺点,及入侵检测系统和蜜罐系统的互补性。进而提出将其两者相结合

2012-08-10 11:28:51 0

0

0

0基于分类算法的校园网络入侵检测系统研究

通过对入侵检测技术的分析,文中提出了一种基于分类算法的关于误用检测和异常检测的入侵检测系统模型框架。通过对决策树算法的改进,该系统的误报率和漏报率得到了有效降低,

2013-07-25 12:12:27 34

34

34

34云计算入侵检测系统研究

基于神经网络的云计算入侵检测系统是云计算的一个重要研究领域。本论文针对云计算环境中的入侵检测问题,在总结传统入侵检测技术的基础上,对云计算环境中的入侵检测系统进行了比较全面的研究,为云计算环境中

2017-10-10 14:36:13 5

5

5

5基于软件定义网络的入侵防御方案

。然后,利用控制器的可编程特性,设计了入侵检测和控制器的联动机制,实现了入侵防御功能。联动机制实现原理是在入侵检测系统检测到入侵时把入侵信息传给控制器,控制器下发安全策略到虚拟交换机,达到过滤入侵流量、动态阻止入侵行为的目的。

2017-12-01 16:53:33 0

0

0

0基于SNORT规则集的高速网络入侵检测系统

项目名称: 基于SNORT规则集的高速网络入侵检测系统 应用背景 误用入侵检测系统作为当前主流的网络入侵检测系统,有判断准确性高、误报率低等特点,此类系统是建立在对过去各种已知网络入侵方法和系统

2018-02-20 09:03:00 5200

5200

5200

5200基于Dempster-Shafer的GHSOM神经网络入侵检测

入侵检测系统可以采集网络节点中流量数据,对传输行为实时检测,分析并发现是否有正在入侵的行为或已经发生的入侵行为,对发现的可疑传输向管理员发出警报或者自身采取主动反应措施,由此可见,这是信息安全

2018-02-27 09:52:42 0

0

0

0电能质量扰动检测与定位

电能质量扰动信号的检测与定位为分析扰动产生的原因提供依据。本文提出了一种基于复小波的电能质量扰动检测与定位方法,该方法利用离散复小波变换,提取扰动信号的复小波系数的幅值和相位信息,再利用幅值和相位

2018-03-30 15:12:22 0

0

0

0入侵检测的含义及数据挖掘技术在入侵检测方面有哪些应用

观察值在正常值范围之外时,入侵检测系统就会判断有入侵发生。异常检测的优点是可以检测到未知入侵和复杂的入侵,缺点是误报、漏报率高。异常检测是指根据非正常行为(系统或用户)和使用计算机非正常资源来检测入侵

2018-10-02 10:09:00 7350

7350

7350

7350如何使用蝙蝠优化算法的网络入侵检测模型提高入侵检测的正确率

网络入侵具有突发性和隐蔽性等特点,传统的技术很难描述其变化规律,这导致入侵检测正确率非常的低。为提高入侵检测正确率,降低误检率,提出了一种基于动态自适应权重和柯西变异的蝙蝠优化算法优化神经网络的入侵

2018-11-14 17:34:02 6

6

6

6入侵检测技术在网络安全中有什么样的应用

在对入侵检测技术的原理、方法进行总结归纳的基础上,介绍了两类常见的入侵检测系统,并以 snort 搭建 windows 下的入侵检测系统为例,分析了局域网环境下入侵检测系统的构建与使用方法,为使用入侵检测系统实施网络安全防护提供了可行路径。

2020-05-27 08:00:00 13

13

13

13基于SVM与Adaboost算法的入侵检测系统

入侵检测系统在大数据量的情况下误报率高、泛化能力弱,且单一机器学习算法不能较好地应对多种攻击类型。为此,设计一个基于支持向量机(SM)与 Adaboost算法的入侵检测系统。依托 Snort系统

2021-05-25 16:35:43 6

6

6

6基于CNN的网络入侵检测系统设计

随着信息技术的飞速发展,网络安全问题日益严峻。传统的网络入侵检测系统(IDS)在应对复杂多变的网络攻击时,面临着误报率高、漏检率高和配置复杂等挑战。而机器学习技术的兴起,特别是深度学习技术,为网络

2024-07-05 17:28:43 2790

2790

2790

2790 电子发烧友App

电子发烧友App

这种“感知”实质上是外界信号对光纤中传播的光波实施调制。根据被外界信号调制的光波的物理特征参量的变化情况,可以将光波的调制分为光强度调制、光频率调制、光波长调制以及光相位和偏振调制等五种类型。外界扰动(如振动、弯曲、挤压等情况)对光纤中光通量的影响属于功能型光强调制。对微弯曲的检测一般采用周期微弯检测方法,需要借用传感板人为地使光纤周期性弯曲,从而使光强得到调制,一般用来检测微小位移,可以作成工业压力传感器,其精度较高,设计也比较复杂。而光纤扰动入侵检测的目的是检测入侵,不需要很高的精度,因为高精度反而容易产生误报警,因此不能采用上述方法。本文提出一种利用不同入侵对象(如人、风等)的扰动调制频率的范围不同,采用一般多模光纤,在后续电路采用带通滤波器进行带通放大,滤出入侵扰动信号的调制频率,有效实现入侵检测的方法。根据对入侵对象及入侵频率的分析,对0.1~30Hz的带通滤波器电路进行了设计与仿真,有效滤除了电源纹波、温度漂移的影响,并设计了扰动检测系统。在实际应用中,将该入侵检测系统安装在某区域外围或特殊物体上,如篱笆或需检测对象上,能够有效地检测入侵、篡改、替换等非授权活动。

这种“感知”实质上是外界信号对光纤中传播的光波实施调制。根据被外界信号调制的光波的物理特征参量的变化情况,可以将光波的调制分为光强度调制、光频率调制、光波长调制以及光相位和偏振调制等五种类型。外界扰动(如振动、弯曲、挤压等情况)对光纤中光通量的影响属于功能型光强调制。对微弯曲的检测一般采用周期微弯检测方法,需要借用传感板人为地使光纤周期性弯曲,从而使光强得到调制,一般用来检测微小位移,可以作成工业压力传感器,其精度较高,设计也比较复杂。而光纤扰动入侵检测的目的是检测入侵,不需要很高的精度,因为高精度反而容易产生误报警,因此不能采用上述方法。本文提出一种利用不同入侵对象(如人、风等)的扰动调制频率的范围不同,采用一般多模光纤,在后续电路采用带通滤波器进行带通放大,滤出入侵扰动信号的调制频率,有效实现入侵检测的方法。根据对入侵对象及入侵频率的分析,对0.1~30Hz的带通滤波器电路进行了设计与仿真,有效滤除了电源纹波、温度漂移的影响,并设计了扰动检测系统。在实际应用中,将该入侵检测系统安装在某区域外围或特殊物体上,如篱笆或需检测对象上,能够有效地检测入侵、篡改、替换等非授权活动。

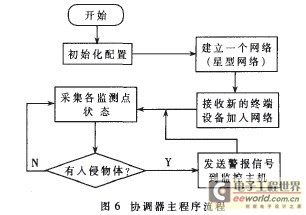

并产生报警。上述电路中最主要的为带通滤波器。调制信号经LED由电信号变为光信号,光信号经光纤传输后,到PIN由光信号变电信号后进行放大,放大器输出频率为100kHz、幅度为500mV的脉冲。实验证明扰动信号在输出波形上表现为波形幅度的缩小,变化范围为mV量级,由放大器的放大倍数可估算扰动造成的光通量的变化,为几十μV左右。根据人行动的特点,其运动频率应该在0.1~30Hz范围内,根据上述考虑,设计了一个带通滤波器,将0.1Hz以下的低频滤掉,这样就将光电流与系统的缓慢漂移略去,将高于30Hz的信号滤掉,就可以滤掉载频以及电源纹波。图4为带通滤波器仿真电路图,图5为滤波器仿真输出与输入比较图。从图5中可以看出,采用有源带通滤波器的设计可以将频率为20Hz的模拟的扰动信号检测出来。在实际电路中根据仿真电路设计了滤波器硬件电路,实现对一定频率的扰动信号的检测。单次扰动信号和连续扰动信号时滤波器输出波形如图6、图7所示。在没有扰动信号时,滤波器无输出,当有一定频率的扰动信号时,滤波器输出脉冲信号,此信号经整形放大后可以驱动继电器产生报警,或通过无线传输到远端做进一步处理。

并产生报警。上述电路中最主要的为带通滤波器。调制信号经LED由电信号变为光信号,光信号经光纤传输后,到PIN由光信号变电信号后进行放大,放大器输出频率为100kHz、幅度为500mV的脉冲。实验证明扰动信号在输出波形上表现为波形幅度的缩小,变化范围为mV量级,由放大器的放大倍数可估算扰动造成的光通量的变化,为几十μV左右。根据人行动的特点,其运动频率应该在0.1~30Hz范围内,根据上述考虑,设计了一个带通滤波器,将0.1Hz以下的低频滤掉,这样就将光电流与系统的缓慢漂移略去,将高于30Hz的信号滤掉,就可以滤掉载频以及电源纹波。图4为带通滤波器仿真电路图,图5为滤波器仿真输出与输入比较图。从图5中可以看出,采用有源带通滤波器的设计可以将频率为20Hz的模拟的扰动信号检测出来。在实际电路中根据仿真电路设计了滤波器硬件电路,实现对一定频率的扰动信号的检测。单次扰动信号和连续扰动信号时滤波器输出波形如图6、图7所示。在没有扰动信号时,滤波器无输出,当有一定频率的扰动信号时,滤波器输出脉冲信号,此信号经整形放大后可以驱动继电器产生报警,或通过无线传输到远端做进一步处理。

评论