google恶意软件警告提示怎么处理?google恶意软件警告处理方法按google说明:如果您检查过网站并确认网站已恢复安全,便可以提交重新审核的请求:请注意,您需要先验证网站的所有权,然后才能

2009-04-27 11:23:07

今天一起来分析MDK C常用警告原因及处理方法。MDK C常用警告原因及处理方法1、警告原因:#ifndef key_h#ifndef key_hvoid key(void);#endif应该修改

2022-04-29 09:10:24

keil 是使用比较广泛的单片机开发环境,在使用的过程中,工程编译完毕后可能会出现错误或者警告。对于错误必须要改,但是对于警告而言,你可以忽略。但值得一提的是,搞技术的人多多少少都有点强迫症,如果把

2017-08-09 17:14:59

直到现在我才注意到这一点。每当我制作时,win10 反恶意软件可执行文件都以高 CPU % 和内存大小运行。当 make 完成时,它会下降。这有什么原因吗?有什么办法可以改变吗?

2023-04-13 08:27:22

7-MicroWIN SMART 软件安装出错处理方法解决方法:1、如果电脑安装了PC Access smart,先卸载 PC Access smart。2、在C盘的program files里找到

2020-12-22 16:20:58

我刚刚安装了 STM32CubeIDE 并开始创建一个项目。我很快就离开了,回来时发现申请已经关闭。该图标再也看不到可执行文件了,刚才我想到我的安全系统将其检测为威胁。事实上,它被 BitDefender 检测为恶意软件。还有其他人遇到这个吗?

2022-12-09 06:57:23

一系列的过滤器。3. 捕获警告方法一当你指定为 error 的时候,就会将匹配警告转换为异常。之后你就可以通过异常的方式去捕获警告了。import

2022-03-31 16:12:47

后,信息将被记录并传递给网络犯罪分子的服务器。SpyLocker不仅专注于移动银行应用程序,还尝试获取您的Google,Skype,eBay和PayPal帐户凭据。恶意软件甚至可以通过将所有接收

2017-08-09 16:49:13

只是一个可以夹在普通镜框上的Google Glass。开发Google Glass软件跟开发手机浏览器软件类似,但不能使用JavaScript,所有信息需要通过服务器处理后由Google的服务器传送

2013-06-28 02:21:16

/ SenseCircuit(1).prj丢失。警告:ProjectMgmt- 文件C:/ Users / Amuka / Google Drive / Project Lab 1 FPGA

2019-07-29 14:29:30

关于广告帖的定义及处理方法的公告 因为管理员无法24小时监看论坛,后台也出现了一些技术疏漏,使得有部分读者可能看到了一些伤眼睛的不当留言内容;在此小编要特别向大家致歉,也感谢实时提出举报的网友们

2014-07-04 11:26:25

openLANE的RTL2GDS fow,基于google skywater 130nm opensource PDK

2020-12-21 06:58:47

数据存放到PC机的SQL Server 2000数据库中,并以Google Earth(GpsGoogleEarth)的形式呈献给监控人员。基于Google Earth的软件设计解析:基于Google

2020-08-27 14:40:29

美国网络安全公司迈克菲公司21日发布的最新安全报告显示,今年第三季度新出现的手机恶意软件攻击几乎都指向谷歌公司的安卓操作系统,该系统面临的安全形势相当严峻。 报告显示,第三季度专门针对安卓系统

2012-02-05 16:49:25

干掉电脑里所有的恶意软件!![给电脑彻底洗个澡]Winlogon.exe被恶意软件劫持的时候,有些明显的恶意文件连Unlocker都无法去除(在解锁的时候系统已经重新启动了).信不信由你,这个只有

2008-06-16 13:46:09

部分由于可疑活动而被列出了 1 次。Google 访问此网站时发生了什么? 我们在过去 90 天内对该网站进行了测试。在我们所测试的 152 个网页中,有 20 个网页导致了恶意软件未经用户许可便下载

2012-07-21 22:12:15

以下信息提供了有关推测性处理器漏洞的常见问题解答。

你能用通俗易懂的话解释这个问题吗?

·这两种攻击都利用了现有的旁路技术,并可能导致通过使用恶意软件访问少量数据。

·使用这种方法并在本地运行的恶意

2023-08-25 07:15:47

数据库中,并以Google Earth(GpsGoogleEarth)的形式呈献给监控人员。基于Google Earth的软件设计解析:基于Google Earth的软件的编写主要有两种方式:一种是内嵌

2018-08-28 15:32:55

正在学习AD6.9。对于原理图设计时出现的各种错误、警告。希望大家能分享下解决最基本错误警告的方法。

2012-12-13 21:44:08

想做一个温度湿度传感器,可以将数据通过wifi上传到Google Drive之类的云端,然后通过智能手机下载,查看实时温度湿度。按我的理解,需要TCP/IP, HTTPS协议。至少需要什么样的处理器,才能够比较流畅的运行这个应用呢?

2013-06-01 05:59:54

研究当今恶意程序的发展趋势,系统比较了在注册表隐藏和检测方面的诸多技术和方法,综合分析了它们存在的不足,提出了一种基于注册表Hive文件来进行恶意程序隐藏检测的方

2008-12-16 01:14:15 19

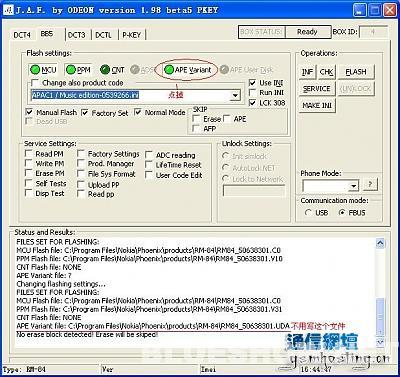

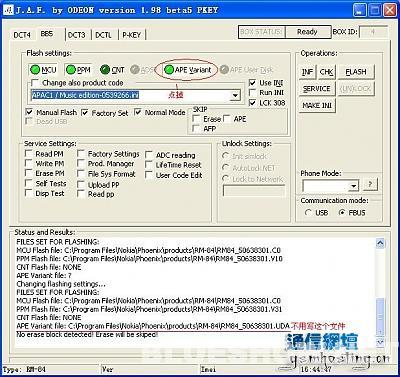

19 诺基亚N70定屏幕软件处理方法

2008-09-01 17:23:09 1112

1112

IBM公司预测今年电脑病毒、恶意软件有增无减

美国IBM公司近日发表预测报告说,2005年电脑病毒、垃圾邮件、间谍软件等将更加猖獗,

2009-08-24 09:17:08 933

933 iPhone刷机常见警告号及其解决方法

相信大家都会遇到过这种情况,当尝试使用iTunes更新或恢复iPhone或iPod touch时,iTunes中可能会显示一条警告消

2010-01-30 13:46:17 1700

1700 该文档详细介绍了在Keil编译环境下的常见错误警告,及其解决方法

2016-08-29 14:22:42 4

4 长期以来,安卓系统为人所诟病的一点是,容易受到恶意软件的攻击。尽管受到攻击的不仅仅只有谷歌的安卓操作系统,但是从手机安全研究人员源源不断地提交着关于该系统的恶意软件报告的情况来看,该系统似乎正在成为培养恶意软件的黑土。

2017-07-11 09:52:53 1976

1976 首先祝程序猿们节日快乐,但愿今天不用再加班 然后,我们来看看一个有意思的统计排行 互联网安全公司Check Point近日发布了十大计算机恶意软件排行榜,其中Locky勒索软件首次进入前三,成为目前

2017-09-20 10:48:47 0

0 随着互联网技术和计算机技术的高速发展,人们获取资源和服务变得更加方便快捷了,但与之伴随而来的安全问题也日益突出,特别是在使用广泛的移动终端上,窃取信息、恶意吸费等恶意软件层出不穷。由于受到资源和计算

2017-11-11 18:09:19 12

12 GCC有很多的编译选项,警告选项;指定头文件、库路径;优化选项。本文针整理一下GCC的警告选项以及gcc编译警告整理和解决方法为中心而展开的讨论。

2017-11-14 11:19:54 19955

19955 学习方法将警告分类为有效警告和误报警告。然而,现有警告分类方法并未考虑大量误报警告造成警告数据类不平衡问题,以及误分类代价不等的问题。鉴于此,分别将BP神经网络和基于过采样、阈值操作、欠采样方法的代价敏感神经网络

2017-11-20 14:47:36 1

1 恶意应用申请权限之间的关联性,挖掘它们之间的关系,判断应用的恶意性,为Android用户提供安全保障。并通大量实验数据以及与其它方法进行比较得出,本文提出的方法的准确率高达78.6%,能够较为准确的判断出一个应用是否是恶意应用。

2017-11-23 16:31:07 2

2 基于行为分析的检测是一种动态分析技术,可以很好的弥补静态分析法在这方面的不足。由于恶意软件的行为与正常软件的行为具有很大的区别,通过对样本运行过程中的行为进行捕捉,分析和提取出样本的行为特征,以此

2017-11-29 10:14:20 0

0 近年来,恶意软件对物理机和云平台上虚拟机均构成巨大的安全威胁。在基础设施即服务(IaaS)云平台上部署传统的杀毒软件、防火墙等恶意软件检测工具存在以下问题:1)检测工具可能被破坏或者关闭;2)单一

2017-12-15 15:48:26 0

0 ,采用信息增益、卡方检验和Fisher Score的特征选择方法,评估了支持向量机(SVM)、决策树、K一邻近(KNN)和朴素贝叶斯(NB)分类器四类算法在Android恶意软件分类检测方面的有效性。通过对20916个恶意样本及17086个正常样本的行为日志的整体分类效果进行评估,结果显

2017-12-20 10:15:47 0

0 现有恶意代码的检测往往依赖于对足够数量样本的分析.然而新型恶意代码大量涌现,其出现之初,样本数量有限,现有方法无法迅速检测出新型恶意代码及其变种.在数据流依赖网络中分析进程访问行为异常度与相似

2018-01-03 10:57:37 0

0 内核恶意软件对操作系统的安全造成了严重威胁,现有的内核恶意软件检测方法主要从代码角度出发,无法检测代码复用、代码混淆攻击,且少量检测数据篡改攻击的方法因不变量特征有限导致检测能力受限.针对这些

2018-01-05 11:39:24 0

0 Google 去年利用人工智能移除超过 70 万款恶意应用应用商店的出现,改变了我们使用手机的方式。不过你知道吗,实际上每年都有大量恶意 App 在应用商店里出现,而 Google 就在去年处决

2018-02-17 20:48:00 501

501 完整准确地提取函数调用图是基于函数调用图进行恶意程序相似性分析的基础。为此,提出一种动静结合的恶意程序函数调用图提取方法。在对程序进行静态反汇编的基础上抽取恶意程序的可执行路径,使用隐藏信息主动发现

2018-02-24 13:52:24 0

0 提出一种高效的基于段模式的检测恶意URL的方法,该方法首先解析已标注的恶意URL中的域名、路径名和文件名3个语义段,然后通过建立以三元组为词项的倒排索引快速计算恶意URL每个语义段的模式,最后

2018-02-27 11:18:07 1

1 网络信息安全公司 Dr.Web 专家警告,一种极危险的恶意木马软件 Triada 正透过低端 Android 智能手机散布,而始作俑者并非用户从非官方管道安装软件,而是恶意软件在手机出厂前已植入 Android 系统,用户未开机就已中招。

2018-06-17 09:45:00 2652

2652 。 随着机器学习算法的广泛应用,许多研究者尝试借助机器学习方法进行Android恶意软件检测研究。通过训练机器学习分类器可模拟Android软件的行为,从而准确地区分良性软件和恶意软件。训练机器学习分类器的特征包括Android软件的静态特征和动态特征,通过对An

2018-04-17 15:57:44 0

0 FPGA常见的警告以及处理方法 1.Found clock-sensitive change during active clock edge at time on register 原因

2018-05-21 14:53:16 10723

10723 该恶意软件被命名为“Cosiloon”,它会在用户使用浏览器上网的时候,在网页上方覆盖显示一个广告。avast称这个恶意软件已经悄然存在了至少三年之久,而且预装在手机的固件层面,对于普通用户来说几乎不可能将其完全清除。avast观察到,由于这些手机都未经过Google认证,已经导致数千用户中招。

2018-05-28 12:30:00 3353

3353 安全公司Avast在Google Play商店发现了至少26个应用程序,其中包括广告软件在受到危害的系统上强制展示广告,使用特殊行为使用户难以消除感染。这些应用程序基于Cordova开发框架

2018-06-08 11:47:00 3933

3933

官员们认为,隐藏眼镜蛇至少从2009年开始使用这两种形式的恶意软件,针对包括美国在内的全球媒体、航空航天、金融和关键基础设施组织进行攻击,且都认为 Joanap 和 Brambul 这两种形式的恶意软件都能允许黑客远程访问设备并窃取敏感数据,或进行其他网络攻击活动。

2018-06-05 15:47:12 4251

4251 FortiGuard 实验室此前就对名为 PyRoMine 的这款基于 Python 的恶意软件进行了分析,并预测该恶意软件将出现新版本,因此一直对其进行追踪。

2018-07-16 15:23:01 3925

3925 最近几年,计算力的提升、算法改进和大数据的出现,让人工智能重新爆发。作为一种技术,人工智能可以用来做许多事。但是,如果把人工智能(AI)应用于恶意软件的开发会发生什么?威胁行为者可以使用AI驱动

2018-09-08 09:30:00 2969

2969 据MELANI称,虚拟货币矿工Monerominer是第六大最主要的恶意软件。这个数字货币矿商因下载更多恶意软件并从中获取信息而声名狼藉。它还携带必要的信息,并强力加密硬盘的有价值的内容,从而要求支付大部分的加密货币。

2018-11-12 10:48:25 1058

1058 近期,将访客重定向至FalloutExploit Kit的HookAds恶意广告活动猖獗。工具包经激活后,会尝试利用Windows的已知漏洞下载DanaBot银行木马、“夜贼(Nocturnal stealer)”信息窃取程序以及GlobeImposter勒索软件等其他恶意软件。

2018-11-19 15:04:04 2448

2448 俄罗斯杀毒软件公司 Dr.Web 近日公开了一个被称为 Linux.BtcMine.174 的新型木马,相比传统恶意 Linux 病毒,它更加复杂,同时也包含了大量恶意功能。

2018-11-25 10:30:03 4071

4071

据McAfee研究显示,今年加密挖掘恶意软件的数量较去年增加了逾4,000%。

2018-12-22 10:33:42 2385

2385 据McAfee研究显示,今年加密挖掘恶意软件的数量较去年增加了逾4,000%。

2018-12-22 10:34:18 3170

3170 黑客针对一家波兰银行,利用虚假谷歌reCAPTCHA验证码发送恶意软件。

2019-02-25 10:01:23 3212

3212 反恶意软件是信息安全的一项基础技术。反恶意软件与恶意软件的战斗,经历了个人计算机时代,互联网时代,移动互联网时代,到现在的人工智能时代和物联网时代,战斗不但没有结束,反而愈演愈烈。

2019-03-07 11:02:51 891

891 十多年来,一种著名的恶意软件一直在窃取企业的登录凭证和财务信息。如今,该软件又被发现更新了一些新技术,使其更有效地隐藏。

2019-05-06 14:57:26 1649

1649 TA505黑客组织曾发起许多攻击,如Dridex,Locky勒索软件,ServHelper恶意软件,FlawedAmmyy等。

2019-07-09 15:14:34 2654

2654 加密劫持(Cryptojacking)”是一个行业术语,指的是通过安装恶意软件或以其他方式获取计算机的处理能力来挖掘加密货币而无需所有者的同意或知情。

2019-11-12 14:49:39 634

634 虽然最近的Flashback恶意软件变体所使用的漏洞是针对旧的修补漏洞的,但在周末,另一个变体出现了,它似乎利用了Java漏洞(CVE-2012-0507),而Java漏洞目前在OSX中没有匹配。

2020-04-03 15:12:05 1627

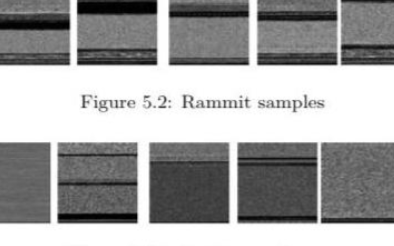

1627 恶意软件是指被设计成对其所在系统造成损害的任何软件。主要类型是蠕虫,木马和广告软件。如今,每年大约有35万个样本被生产出来,这对反病毒公司来说变得越来越困难,因为只有50%的新恶意软件被报告,而从这50%中,只有20%会被现有的反病毒软件检测到。

2020-04-09 21:46:18 1972

1972

新冠病毒的全球大流行,助推了以 Zoom 为代表的云视频服务的发展。然而在用户规模急速扩大的同时,平台方也不可避免地曝光了许多问题。出于隐私安全的考虑,许多企业和机构已经下达了禁止使用 Zoom 软件的规定,搜索巨头 Google 也是其中之一。

2020-04-10 11:43:30 1197

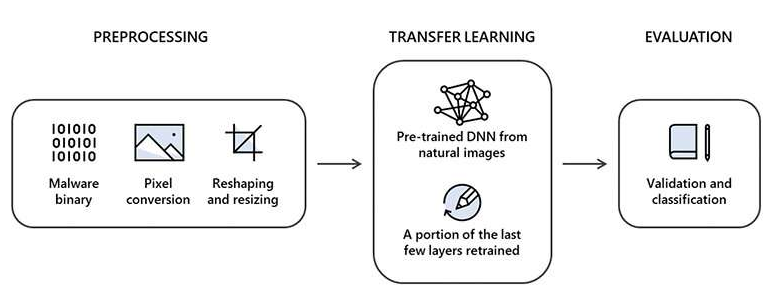

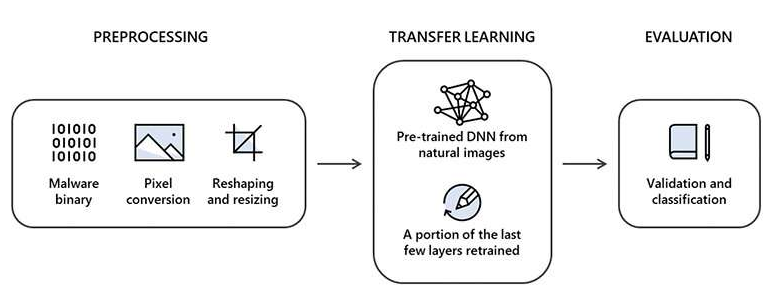

1197 5月12日消息,微软和英特尔宣布合作,探索一种新的检测和分类恶意软件的方法。该项目被称为STAMINA(STAtic Malware-as-Image Network Analysis),该项目依靠

2020-05-12 14:29:50 2300

2300 知名网络安全公司Check Point的研究人员最近发现,谷歌的Google Play商店中的大量实用程序和儿童应用程序都包含隐藏的自动点击型恶意软件,其下载量超过100万次。

2020-05-28 10:17:23 5620

5620 该研究依赖于英特尔在深度移植学习中对静态恶意软件分类的早期工作。深度学习是人工智能的组成部分,它依赖于机器学习(即自行学习的智能计算机网络)。

2020-07-07 17:32:23 2693

2693

根据报告,该恶意软件使用欺诈或SMS网络钓鱼攻击来锁定目标用户。它会向用户发送一条SMS,告诉他们下载伪装成真正的邮政服务应用程序的应用程序

2020-07-10 10:38:36 1699

1699 当地时间9月15日,美国网络安全和基础设施安全局(CISA)发布了一份恶意软件分析报告(MAR),该报告详细介绍了19个恶意文件的细节,其中包含有关伊朗黑客使用的Web Shell的技术细节。

2020-09-18 16:00:41 1669

1669 发现的17个应用程序的下载量约为120,000,其中大多数是扫描仪应用程序。也有一些消息传递应用程序和照片编辑器。收到有关这些应用的Google通知后,该公司将从Play商店中将其删除。

2020-09-30 09:56:27 1626

1626

据外媒报道,谷歌日前下架了17款涉嫌欺诈的Android应用,消息称下架的17款软件感染了名为Joker(Bread)的恶意软件。Zscaler安全研究院 Viral Gandhi表示,这款恶意软件主要窃取SMS消息、联系人列表信息、设备信息,然后以静默的方式签署无线应用协议服务。

2020-10-26 09:52:56 1406

1406 苹果出品的Boot Camp不支持Apple Silicon、知名模拟软件Parallels也尚在适配中,对于那些已经拿到M1处理器Mac的用户来说,想跑Windows软件有什么方法呢?

2020-11-20 09:15:24 5651

5651 恶意软件领域在 2017 年底发生了重大转变。随着基于云的技术的普及,一些网络犯罪团伙也开始瞄准 Docker 和 Kubernetes 系统。这些攻击大多遵循一个非常简单的模式,即威胁行为者扫描

2020-12-02 16:00:01 1961

1961 如果你发现自己的浏览器在浏览页面经常出现一些“异常”的广告,那么就要注意可能是电脑无意中下载了恶意软件。微软今天警告称,一种新的恶意软件会感染用户的设备,然后修改浏览器及其设置,目的是偷偷的在搜索结果页面中插入广告。

2020-12-11 15:56:18 1207

1207 在首批搭载M1芯片的硬件设备面世几个月后,安全员们就发现了第一款基于M1芯片的Macbook所打造的恶意软件。 据悉,最先发现该恶意软件的是一位名叫Partick Wardle的安全研究人员

2021-02-19 10:14:09 1219

1219 在首批搭载M1芯片的硬件设备面世几个月后,安全员们就发现了第一款基于M1芯片的Macbook所打造的恶意软件。

2021-02-19 10:27:59 6012

6012 苹果新出的M1系列,正被恶意软件“盯上”。 现在,一个名为“银丝雀”(Silver Sparrow)的新型恶意软件,已经悄悄入侵了全球153个国家的30000台Mac。 传播之广、行动之隐蔽,几乎

2021-02-22 16:50:04 2216

2216 网络安全公司Intezer发布一份报告称,自2017年以来,使用Go编程语言编码的恶意软件数量急剧增加了2,000%左右。此外,还突显出恶意软件生态系统的总体趋势:恶意软件开发人员已逐渐从C和C ++转向Go(Go语言是由Google在2007年开发和发布的编程语言)。

2021-03-02 15:59:00 1475

1475 SSL/TLS协议的恶意流量检测数据集来源单一,而传统检测方法通常将网络流量的五元组特征作为主要分类特征,但其在复杂网络环境下对于恶意流量的检测准确率较低。为此,提岀一种改进的加密恶意流量检测方法

2021-03-17 14:08:01 13

13 目前恶意代码出现频繁且抗识别性加强,现有基于签名的恶意代码检测方法无法识别未知与隐藏的恶意代码。提出一种结合动态行为和机器学习的恶意代码检测方法。搭建自动化分析 Cuckoo沙箱记录恶意代码的行为

2021-03-23 16:24:19 10

10 为区分恶意 Android移动应用在运行过程中产生的恶意流量和正常流量,提出一种 Android移动应用恶意流量标注方法。针对加密类型的网络流量,根据端口号和流载荷内容的字节熵值进行加密检测,依据

2021-03-24 17:08:37 30

30 近年来,恶意代码变种层出不穷,恶意软件更具隐蔽性和持久性,亟需快速有效的检测方法来识别恶意样本。针对现文中提出了一种基于知识蒸馏的恶意代码家族检测方法,该模型通过逆向反编译恶意样本,利用恶意

2021-04-20 14:49:30 9

9 现有基于卷积神经网络(CNN)的恶意代码分类方法存在计算资源消耗较大的问题。为降低分类过程中的计算量和参数量,构建基于恶意代码可视化和轻量级CNN模型的恶意软件家族分类模型。将恶意软件可视化为灰度

2021-06-02 15:40:31 20

20 提出一种基于隐马尔可夫模型(HMM)的恶意域名检测方法。分析善恶域名在DNS通信中的各类特征,利用 Spark大数据处理平台的高效计算能力对属性特征进行统计,在此基础上,通过HMM

2021-06-08 14:42:14 6

6 基于机器学习的 Android平台恶意软件检测方法提取的权限信息特征维度高且类别区分能力弱,导致检测精度低及复杂度高。为此,提出一种基于特征占比差与加权随机森林的恶意软件检测方法。通过获取

2021-06-10 10:47:41 14

14 为实现恶意软件加密C&C通信流量的准确识别,分析正常网页浏览访问和C&C通信的htps通信过程,发现恶意软件C&C通信的服务器独立性特征,提出htps通信序列建模方法。针对

2021-06-11 14:19:14 7

7 知道如何保护主机免受恶意软件侵害是使用者一直关注的问题,各种类型的恶意软件所构成的威胁已经存在数十年。恒讯科技就整理保护主机免受恶意软件侵害的主要步骤,希望用户能够知道安装反恶意软件软件已经属于常态

2022-01-21 16:54:19 353

353 在Google上搜索的时候,有些结果列表项中带有一条警告,表明Google认为它带有恶意代码。 如果你在2009年1月31日一大早使用Google搜索的...

2022-01-26 17:24:57 1

1 为数十亿用户提供安全的体验,依然是 Google Play 的首要任务之一。去年,我们推出了多项保护隐私的功能,加大了对恶意应用的打击力度,加强了对开发者的保护,并增强了软件开发工具包(SDK

2022-05-20 11:45:59 2332

2332 Linux 已经变成了如此庞大的代码和补丁组合,以至于相对容易放入编写良好的恶意软件。

2022-07-30 16:55:12 469

469 在大多数情况下,删除智能手机中的恶意软件并不困难,因为用户可以借助移动安全应用程序快速识别和删除恶意应用程序。在某些情况下,攻击者会对移动恶意软件进行特殊“保护”,这时就需要采取手动方法。

2022-07-29 15:40:59 1194

1194 恶意软件是阴险的 - 有数百万种可供攻击者选择的 - 尽管尝试了预防,但恶意软件偶尔会通过防火墙和其他安全措施。但是,北卡罗来纳州立大学和德克萨斯大学奥斯汀分校的研究人员已经创造了一种方法来检测使用系统架构来阻止传统安全措施的恶意软件类型。该工具通过跟踪嵌入式系统中的功率波动来工作。

2022-11-11 16:20:45 270

270 根据 AV-TEST 提供的数据显示,在 2022,他们在 Windows 平台上发现了近 7000 万个新的恶意软件样本;macOS 上只有大约 1.2 万个恶意软件,相比之下 macOS 上的恶意软件数量只有 Windows 的零头

2023-01-04 11:23:11 744

744 在 2015 年,Google 为了防止恶意软件篡改 Chrome 浏览器,影响用户正常上网、修改搜索结果、重定向到其他页面,或者在用户访问的页面中注入额外的广告(非网站自身的广告),推出了一个清理

2023-03-15 16:53:48 330

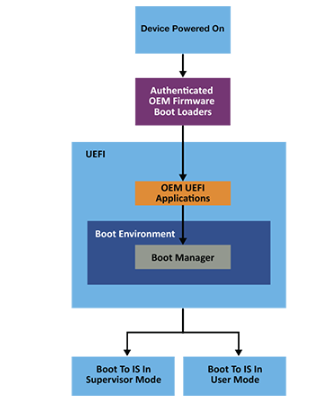

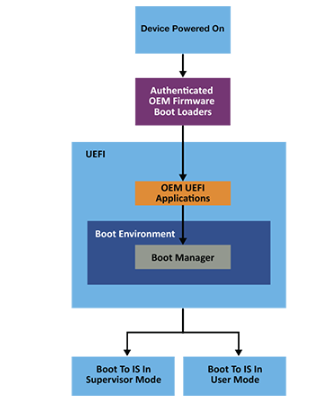

330 一种特别阴险的恶意软件形式是通过rootkit(或bootkit)攻击注入系统的固件,因为它在操作系统启动之前加载并且可以隐藏普通的反恶意软件。Rootkit 也很难检测和删除。防御 rootkit 攻击的一种方法是使系统能够使用安全启动设备,该设备旨在检测预操作系统环境中的未授权固件。

2023-04-24 09:57:48 1366

1366

手机也需要防病毒和反恶意软件!恶意软件可以轻松感染智能手机和平板电脑,因此在设备上安装可靠的反恶意软件应用非常重要。

**2、不要下载来历不明的应用**

仅从可信来源下载移动应用。不要在主要应用商店之外下载。受信任的应用商店包括以下地方:

2023-05-18 10:46:43 609

609 3月初,SANS研究所分享了他们基于2022年对勒索软件和恶意软件入侵的调查得出的一些有见地的发现。SANS研究所的使命是赋予网络安全专业人员以实用技能和知识,使世界变得更安全。这项调查包括来自

2023-03-29 11:09:31 518

518

无文件恶意软件攻击大多无法检测到。它们经过精心设计,可以绕过NGAV、EPP和EDR/XDR/MDR等检测和响应网络安全工具。

随着无文件恶意软件攻击的持续增加,依赖基于检测的工具的组织面临的风险比他们想象的要大得多。组织要降低这种风险,需要使其网络环境不适合无文件威胁。

2023-04-18 10:23:14 338

338

报告指出,Meduza Stealer 的管理员一直在使用 “复杂的营销策略” 在推广该恶意软件。他们使用了一些业界最知名的防病毒软件对 Meduza 窃取文件进行静态和动态扫描。随后分享检测结果的屏幕截图称,这种强大的恶意软件可以逃避顶级防病毒解决方案的检测。

2023-07-13 10:32:25 445

445

2023 年 8 月 29 日,在 Google Cloud NEXT’23 大会上,Google 正式宣布推出新款计算优化型实例——搭载 AmpereOne 系列处理器的 C3A 私有预览版

2023-08-31 15:37:25 384

384 电子发烧友网站提供《赛门铁克恶意软件分析服务.pdf》资料免费下载

2023-09-08 09:39:55 0

0

正在加载...

电子发烧友App

电子发烧友App

评论