在下不懂怎么做的,请各位都指点一下,先谢谢了24L01无线RFID读写系统(一)、任务设计并制作24L01 无线RFID 读写系统。设置一个主机一个从机。从机读取RFID 卡片信息,并通过无线方式

2015-05-31 10:43:02

,其中射频识别(RFID , radio frequency identification) 卡就是一种典型的非接触式IC卡,它是利用无线通信技术来实现系统与IC 卡之间数据交换的,显示出比一般接触式

2019-06-11 06:55:11

手机中内置RFID识别技术可在超市购物时直接通过手机看到结算费用,甚至可用手机马上支付相关费用。这一超市收银台上的标志即表明已采用了RFID技术。 信产部电子产品与信息管理司司长张琪日前透露

2019-07-01 06:56:12

RFID(RadioFrequencyIdentification,射频识别)指应用射频识别信号对目标物进行识别。射频识别技术是一种内建无线电芯片的技术,芯片中可储存一系列信息。射频识别产品的体积可

2019-10-09 06:28:27

、智能化带来了新的契机。 RFID(Radio FrequencyIdentification)无线射频识别,是兴起于20世纪90年代的一项自动识别技术。典型RFID系统由射频电子标签、读写器或阅读器

2016-07-07 13:49:45

RFID(电子标签、射频识别)技术未来将会渗透进我们的生活方方面面。它的工作原理是 "低频段基于变压器耦合模型(初级与次级之间的能量传递及信号传递),在高频段基于雷达探测目标的空间耦合

2019-08-27 08:30:15

RFID作为安防及物联网的关键技术之一,目前相关的产品和系统解决方案日渐丰富,市场应用也逐渐深入,应用领域不断拓展延伸。伴随着智能交通发展RFID技术也迎来了新机遇,在诸多无线连接通信及识别技术中

2019-09-04 07:14:46

RFID技术是什么?RFID技术有哪些典型应用?RFID技术如何同现有无线电业务和平共处?

2021-05-25 06:40:23

刚刚接触RFID技术。请问RFID,技术比较知名的公司有哪些。这个行业的领导者是哪家公司啊?请各位大侠赐教。非常感谢

2015-02-25 16:25:10

IC 卡,其中射频识别(RFID , radio frequency identification) 卡就是一种典型的非接触式IC卡,它是利用无线通信技术来实现系统与IC 卡之间数据交换的,显示出比

2019-07-09 06:49:32

什么是RFID技术,基本工作原理和组成部分是什么,是什么让零售商如此推崇RFID,RFID的典型应用是什么 .什么是RFID?自2004年以来,与RFID技术相关的文章在各个媒体上不断涌现,相关

2019-08-05 07:57:21

通过无线网络技术的支持,在此基础上配合 RFID技术,就能实现对医嘱执行过程中的每一步进行实时检查和确认,完成对患者身份、药品、血袋等的唯一识别,这对保证患者安全、切实提高医疗质量、减少医疗差错将发挥巨大的作用

2019-08-08 06:44:14

RFID(Radio Frequency Identification)射频识别技术如今已成为各国关注的焦点,其系统的基本组件包括RFID电子标签、RFID读写器和天线。其中,天线是一种以电磁波

2019-06-26 08:25:38

RFID原理是什么?RFID技术面临哪些挑战?

2021-05-26 06:06:21

射频识别标签(RFID)技术是一种综合了自动识别技术(Auto-ID)和无线电射频通信技术的新技术。它可望在网络、生活、经济、文化、道德和伦理、法律、军事等等诸多方面带来彻底的变革,成为继

2019-07-29 06:14:12

射频识别即RFID(Radio Frequency IDentification)技术,又称电子标签、无线射频识别,是一种通信技术,可通过无线电讯号识别特定目标并读写相关数据,而无需识别系统与特定

2013-05-18 15:32:11

RFID的原理是什么?RFID射频技术有哪些应用?

2021-09-24 14:40:46

RFID技术是一种基于射频原理实现信息交换的自动识别技术,它以无线电通信技术和大规模集成电路技术为核心,利用射频信号及其空间耦合,驱动Ic芯片发射其存储的唯一编码,并准确获取其信息数据。

2019-07-15 06:57:40

1.前言 射频识别(radio frequency identification,以下简称RFID)是一种将数据存储在电 子 数 据 载体(如集成电路)上,并通过磁场或电磁场以无线方式进行

2019-07-26 07:33:13

RFID标签技术有哪些影响因素?

2021-05-21 06:31:47

RFID(电子标签、射频识别)技术未来将会渗透进我们的生活方方面面。它的工作原理是 "低频段基于变压器耦合模型(初级与次级之间的能量传递及信号传递),在高频段基于雷达探测目标的空间耦合模型

2019-08-09 08:19:22

RFID测试技术分析每个RFID通信系统都必须通过监管要求并符合所用标准,然而,今天,系统优化将这个快速增长产业中的胜者与输者分离开来。本文讨论的是RFID通信系统的设计师所面对的测试挑战:监管测试,标准一致性和优化。[/hide]

2009-11-13 16:35:56

一、引言 本文是“RFID分类研究总论”的续篇,侧重于分析研究在“RFID分类研究总论”中提出的“RFID技术分类研究”子项的内容。本文所采用的研究方法、立场与观点与前篇文章保持一致。从内在逻辑关系

2019-07-29 06:08:51

RFID的意义:物联网的核心技术:传感、RFID、无线、云计算感知层:传感器、RFID、NFC底层高速发展,推动物联网发展物联网三层架构:RFID应用:内容总纲:1、认识射频识别技术(RFID)2

2021-08-06 07:31:32

RFID的意义:物联网的核心技术:传感、RFID、无线、云计算感知层:传感器、RFID、NFC底层高速发展,推动物联网发展物联网三层架构:内容总纲:1、认识射频识别技术(RFID)2、射频技术

2021-07-19 09:01:05

RFID系统由哪几部分构成?RFID系统基本模型是什么?

2021-09-28 08:18:04

,他们希望所有使用无线技术的设备都能够实现无缝连接,为自己的生活带来更多便利。这也促成了无线技术正向着相互融合的趋势不断发展,诸如蓝牙和WiFi,RFID与3G等技术的搭配,为各类终端设备的连接提供了丰富多样的解决方案。

2019-08-29 06:33:18

RFID技术存在着通信距离短等缺点,借助WSN无线传感网络除了可以弥补RFID技术的这些缺点之外,还可以准确地为WSN的节点赋以ID编号。 本文介绍了WSN技术及其用途、通行协议ZigBee

2019-07-15 07:24:06

无线射频识别RFID中间件技术,不看肯定后悔

2021-05-26 06:34:49

的恶劣环境中有效。看看它是如何工作的,有什么优点和缺点。无线射频识别技术(RFID)是利用电磁或静电耦合在射频识别电磁波谱的射频部分,以唯一地识别物体、动物或人。由于能够跟踪移动物体,它已经在包括牲畜

2021-12-24 10:37:01

什么是无线射频识别技术(RFID)?无线射频识别技术在规模化奶牛场中有哪些应用?RFID在奶牛场应用中暴露的问题有哪些?

2021-05-20 06:44:32

RFID读写器(Radio Frequency Identification的缩写)又称为“RFID阅读器”,即无线射频识别,通过射频识别信号自动识别目标对象并获取相关数据,无须人工干预,可识别高速

2019-05-29 07:41:07

无线网状网、ZigBee、RFID技术能实现吗?无线网状网、ZigBee、RFID技术有什么不同?

2021-05-26 07:06:01

网络技术的发展已经改变了人们的生活,很多人要问:让网络无处不在是一个梦想吗?在不远的将来,我们能利用无线网状网、ZigBee、RFID技术实现吗?那时,它又会以怎样的姿态呈现在我们面前呢?场景一:在

2019-06-19 07:11:04

作RFID传感器的价格低廉无线阅读器,为客户、产业和***的运用创造了RFID--传感器网络。这一专利为研发下一代无线电技术奠定了基础,将客户手中的价格低廉的无线阅读器、无线网络、地理定位和在各种市场

2018-10-26 16:20:10

1.射频(RF)技术简介RF(Radio Frequency)技术被广泛应用于多种领域,如:电视、广播、移动电话、雷达、自动识别系统等。专用词RFID(射频识别)即指应用射频识别信号对目标物进行识别

2019-06-20 08:34:25

)技术,又称无线射频识别,是一种通信技术,可通过无线电讯号识别特定目标并读写相关数据,而无需识别系统与特定目标之间建立机械或光学接触。射频一般是微波,1-100GHz,适用于短距离识别通信。RFID

2018-11-26 19:38:31

现在常见的定位技术有:RFID、蓝牙、WIFI、超宽带(UWB)、超声波等。河北云酷超宽带(UWB)定位系统是一种以极低功率在短距离内高速传输数据的无线定位技术。蓝牙技术蓝牙是通过测量信号强度来设置

2018-10-25 10:27:52

` 本帖最后由 峩、那么可笑 于 2015-5-18 16:51 编辑

RFID技术作为构建“物联网” 的关键技术近年来受到人们的关注。本专题主要给大家介绍RFID技术的必备知识,包括RFID

2015-05-18 16:47:48

RFID无线射频识别技术(Radio Frequency Identification,RFID)的应用由来已久,最早可追溯到第二次世界大战时,英国空军飞机使用的敌我飞机识别系统。最近RFID无线

2019-09-30 06:10:19

令人期待的射频识别技术RFID 射频识别技术是从八十年代起走向成熟的一项自动识别技术。它利用射频方式进行非接触双向通信,以达到识别目的并交换数据。它和同期或早期的接触式识别技术不同,RFID系统

2009-11-13 22:38:18

数据采集器也是十分可行性的。 无线射频识别(RFID)技术是一种非接触式的自动识别技术,它通过射频信号从目标对象读写相关数据实现自动识别。RFID基本系统由标签、阅读器以及读写器天线3部分组成。 RFID

2013-05-15 11:47:39

RFID(Radio Frequency Identification,射频识别)技术是近来受到普遍关注的一项自动识别技术,已经在物流、供应链管理等领域投人实际应用,并获得显著的效益。RFID是一种

2019-05-29 08:07:47

技术在中外军事物流领域的应用状况,通过比较研究,建立了基于RFID 技术的军事物流信息系统框架模型,然后通过模型的可行性分析,为当前RFID 技术的改进方向提出了新的军事需求。最后对该模型的战略应用及经济价值做了积极展望。关键词: 军事物流; 射频识别; 军需保障 [/hide]

2009-10-19 14:38:30

1.1 RFID简介无线射频识别技术(Radio Frequency Identification,RFID)是20世纪90年代开始兴起的一种自动识别技术。该技术是一种非接触的自动识别技术,其

2019-07-22 07:18:23

和控制系统。RFID是将各种信息化技术综合集成,服务于ITS的重要技术手段。RFID(Radio Frequency Identification,无线射频识别)技术,最初作为二战时期用于敌我飞机识别

2019-07-12 06:23:27

正从WWW网络朝GGG网络转型;在物品信息网络领域,由于无线射频技术(RFID)的快速发展和物品电子标示代码标准的广泛推进,也将逐步形成一个物品的互联网--“物联网”。随着信息技术的发展,国际上各类

2019-06-21 06:52:45

国际纸业开发基于RFID的智能包装转自:广东包装 国际纸业是首先对智能包装进行开发研究的公司之一,目前它已经成功地将RFID芯片嵌入其生产的瓦楞包装产品中。 除了在其公司内部应用RFID技术

2018-08-24 16:39:39

数字信号计算机才能处理。 2)RFID(Radio FrequencyIdentification)标签也是一种传感器技术,RFID技术是融合了无线射频技术和嵌入式技术为一体的综合技术,RFID在自动识别

2013-11-04 10:53:28

客观实时的记录,对患者身份的核对方法也过于简单,传统的“三查七对”方法执行起来并不理想,存在发生医疗差错的隐患,服错药、打错针、甚至开错刀等医疗差错时有发生。随着无线网络技术和射频识别技术(RFID

2019-07-19 07:43:19

识别技术(RFID)的发展,将两者结合起来能够有效地预防和避免医疗差错的发生。通过无线网络技术的支持,在此基础上配合 RFID技术,就能实现对医嘱执行过程中的每一步进行实时检查和确认,完成对患者身份

2019-07-19 07:23:09

1 引 言传感技术与RFID的融合运用还刚刚起步,中国作为世界的制造业大国与消费大国之一,应牢牢抓住这一机遇,自主探索,推动本土RFID产业的发展,提升社会信息化的水平。RFID,即无线射频识别技术

2019-07-18 07:55:00

如何利用短距离无线通讯技术设计汽车RFID系统?要注意哪些事项?

2019-08-06 06:15:52

RFID技术利用无线射频方式进行非接触双向通信,可达到识别并交换数据的目的。与磁卡和IC卡等接触式识别技术不同,RFID系统的电子标签和读写器之间无需物理接触就可完成识别,属于非接触识别。RFID技术得以飞速发展,并逐渐成为自动物体识别应用中的主要技术。

2019-08-13 07:42:51

怎么实现基于RFID技术的离散MES设计?

2021-06-07 06:02:37

无线射频识别技术(radio frequency identification,RFID)是一种使用射频通信实现的非接触式自动识别技术。RFID技术的发展和广泛应用将对供应链管理(supply chain management,SCM)产生革命性影响。

2019-10-08 06:16:49

【摘要】:<正>近年来,随着RFID、WSN、WIFI及蓝牙等短距离通信技术与产业的不断发展,解决信息化最后一公里,实现"物联网"的可行性越来越大

2010-04-24 10:02:35

RFID(Radio Frequency Identification)是一种非接触的自动识别技术,它通过无线射频方式进行双向数据通信,对目标对象加以识别并获取相关数据。它综合了多种技术的应用,其涉及的关键技术包括无线通信、芯片设计制造、系统集成、信息安全以及数据变换与编码等。

2019-08-13 07:37:45

射频识别技术已被应用到许多领域,如护照、交通运输、产品追踪、汽车以及动物识别等。射频识别即RFID(Radio Frequency IDentification,缩写RFID)技术,又称电子标签

2019-05-29 06:51:20

RFID又称无线射频识别,通过无线电讯号识别并读写特定目标数据,不需要机械接触或者特定复杂环境就可完成识别与读写数据。如今,大家所讲的RFID技术应用其实就是RFID标签,它已经存在于我们生活中

2019-07-01 04:20:28

无线射频识别(RFID)技术是什么?怎样去设计RFID的中间件?RFID中间件的功能及实现原理是什么?

2021-05-18 06:11:05

无线射频识别(RFID)技术是一种非接触式的自动识别技术,它通过射频信号从目标对象读写相关数据实现自动识别。RFID基本系统由标签、阅读器以及读写器天线3部分组成。RFID技术利用射频信号作为

2019-08-06 07:04:50

,没有一个较为通用的应用标准,所以对于标签种类众多的应用场合及RFID技术研究开发院所,开发一个能够支持多种RFID 标签标准的阅读器就显得很有必要.利用软件无线电的特性,将不同的RFID标准用软件代码来

2019-05-28 07:55:15

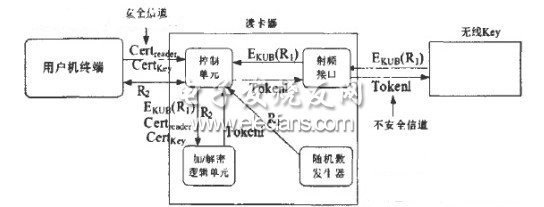

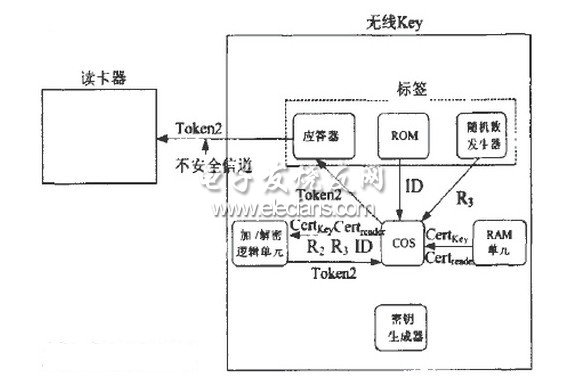

RFID技术是当前研究的一个热点,其采用无线信号进行无接触的双向信息传输,一方面具有极大的方便性和灵活性,另一方面增加了信息被窃取的风险。无线信道与具有保密性的有线信道不同,无线信道的一个特征是其

2019-10-14 06:52:11

RFID (Radio Frequency Identification device)是一种通过无线电波传送有关产品与流程数据的技术,利用无线电信号能对物体进行准确的自动识别,而无须光学的接触。RFID的核心部分即所谓

2010-06-02 11:08:19 0

0 基于ZigBee和RFID技术的冷链无线监控系统_张学龙

2017-03-16 08:00:00 1

1 无线射频识别技术(RFID)基础知识

2018-02-28 16:21:56 15

15 NFC=Near Field Communication,中文术语是近距离无线通信,是一种采用13.56MHz频带的近距离无线通信技术,允许电子设备之间进行非接触式点对点式数据传输与交换(在10cm

2018-08-15 11:24:00 1394

1394 RFID无线射频识别技术(Radio Frequency IdentificaTIon,RFID)的应用由来已久,最早可追溯到第二次世界大战时,英国空军飞机使用的敌我飞机识别系统。

2019-11-15 15:03:47 721

721

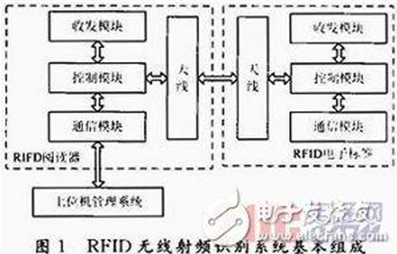

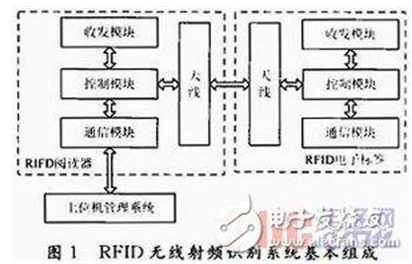

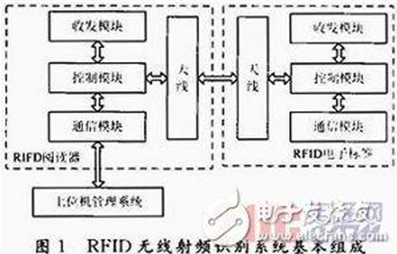

RFID无线识别系统主要由RFID电子标签、RFID阅读器、天线以及上位机管理系统组成。

2020-04-23 11:18:19 1511

1511

RFID技术,即射频技术,又称无线射频识别技术。其是无线智能家居的通信技术之一,在智能家居领域应用非常广泛。现在我们就更具体地来了解一下这一智能家居无线技术—RFID射频技术吧!

2020-08-11 15:32:41 1718

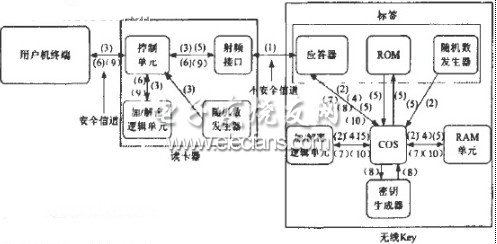

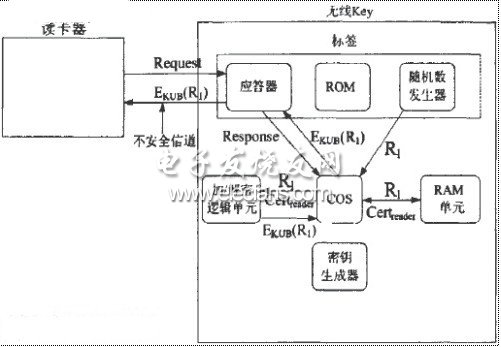

1718 电子发烧友网为你提供基于RFID 技术的无线Key 模型资料下载的电子资料下载,更有其他相关的电路图、源代码、课件教程、中文资料、英文资料、参考设计、用户指南、解决方案等资料,希望可以帮助到广大的电子工程师们。

2021-04-09 08:44:31 1

1 RFID(Radio Frequency Identification)系统是一种基于无线识别技术的自动识别和数据采集系统。尽管对于新手来说,RFID可能是一个陌生的术语,但它正在快速地渗透和影响着我们的日常生活。

2023-06-12 11:19:01 378

378

“summer什么是RFID技术?RFID技术其实就是指无线电射频技术,其技术主要借助于磁场或者是电磁场原理,通过无线射频方式实现设备之间的双向通信,从而实现交换数据的功能,该技术最大特点就是不用

2022-05-12 09:39:26 685

685

电子发烧友App

电子发烧友App

评论