还记得去年是一场声援宝宝,追捕马蓉宋喆的大戏吗

抢占奥运会风头的男人

宋喆遭遇了围追堵截。这次全民捉jian,不仅是娱乐圈的狂欢,科技圈也大发神威。如果没有广大黑客爱好者的参与,狗仔队很难在几天之内扒出宋喆的身世、爱好、开房记录等等。

iPhone-----随身携带的定时炸弹

别说话,掏出你的iPhone(如果你有的话)

打开:设置--隐私--定位服务--系统服务--常去地点。看到了吗,一般你去的最多的地方是你家和你的公司。如果你觉得不够详细,点进去还有地图。就是这么惊悚。

【苹果手机会默认开启“常去地点”的功能,完整记录你的生活轨迹】

如果黑客搞到了你的iCloud号,用任意一台iPhone登录,都可以获得你常去的位置信息。对全面公敌的围追堵截,你就不感到惊讶了吧。

所有信息都建立在iCloud被破解的基础上

iCloud的安全性,很大程度上依赖于你的密码强度还有密保邮箱的密码强度上。宋喆的邮箱密码相对较弱,这导致黑客可以轻而易举的修改他的邮箱密码。从网上流传的马蓉自拍图来看,这些图片来源很可能是马蓉和宋喆的iPhone手机。

宋喆的血泪史至少告诉我们一个道理:

看好自己的老婆,别动别人的老婆。

看好自己的密码,别动别人的密码。

相关推荐

在当前的很多企业中,基础设施团队和安全团队是分离的,基础设施团队主要关注事后恢复,负责例行备份和事后....

发表于 2023-09-28 17:24•

1305次阅读

电子发烧友网报道(文/黄山明)随着万物互联时代的到来,人们对智能家居的发展有了新的需求,消费者对智能....

发表于 2023-09-11 09:30•

749次阅读

9月6日,在北京举行的2023年中国国际服务贸易交易会人工智能融合发展与安全应用论坛上,国家工业信息....

发表于 2023-09-07 18:50•

649次阅读

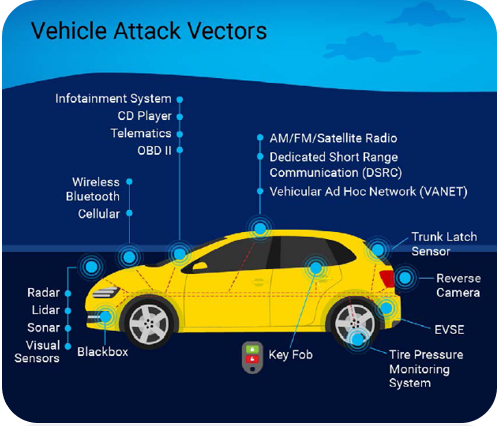

如何筑牢信息安全防线,成为了制约智能网联汽车发展的一大难题。本期“专家访谈"栏目,邀请到广电计量信息....

发表于 2023-09-05 16:27•

340次阅读

反诈题材电影《孤注一掷》火了!这部国内首次曝光境外网络诈骗全产业链内幕的现实题材作品,已经吸引了超过....

发表于 2023-08-23 10:15•

281次阅读

特斯拉查明数据泄露原因 信息安全不容忽视,要知道连特斯拉这样的超级企业都难免中招。特斯拉之前发生的大....

发表于 2023-08-21 18:00•

821次阅读

在机场办理手续和导航位置的时候可能会存在着压力 —— 办理登机牌,通过安检,然后评估是否还有足够的时....

发表于 2023-08-07 17:07•

1227次阅读

作者|爱吃小鱼干小编|吃不饱01嵌入式软件应用程序所面临的日益增多的网络威胁嵌入式软件应用面临着越来....

发表于 2023-07-31 17:59•

557次阅读

密码是国家的重要手段,是国家重要的战略资源,也是保障网络和信息安全的核心技术和基础基地。芯盛智能mp....

发表于 2023-07-20 10:42•

340次阅读

近日,捷易科技荣获国家信息安全权威认证机构中国信息安全认证中心颁发的信息安全管理体系证书。本次获得信....

发表于 2023-07-01 10:05•

197次阅读

6月,由中国基本建设优化研究会主办、北京蓝象标准咨询服务有限公司承办的“信息安全技术和信息技术应....

发表于 2023-06-30 17:01•

259次阅读

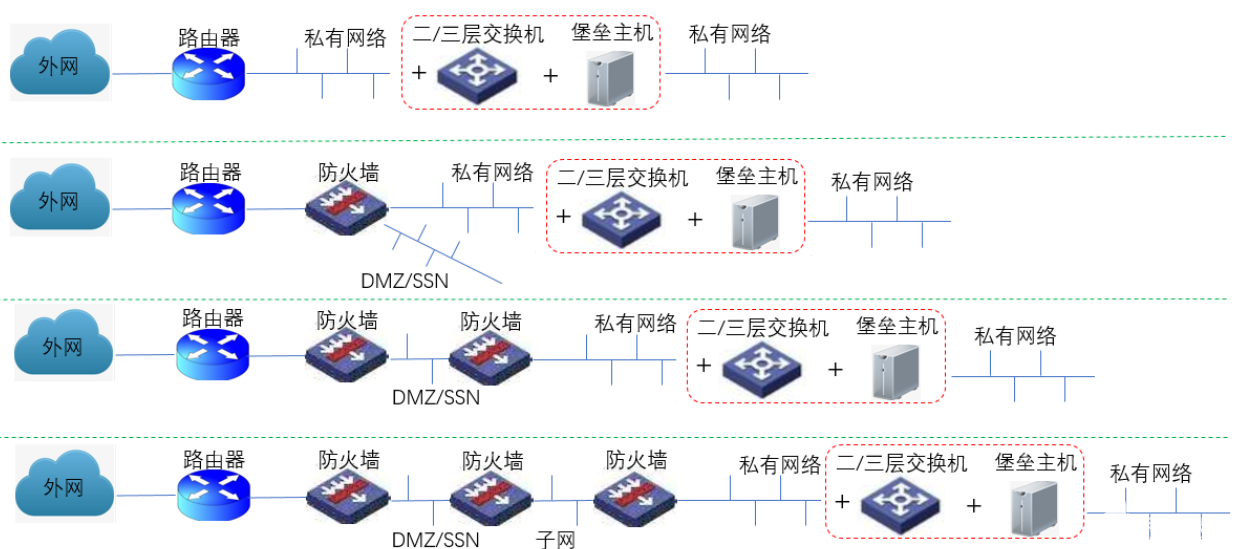

某工程职业学院信息系统的安全体系设计,从信息安全等级保护技术体系,信息安全等级保护管理体系,线下安全....

发表于 2023-06-29 16:21•

453次阅读

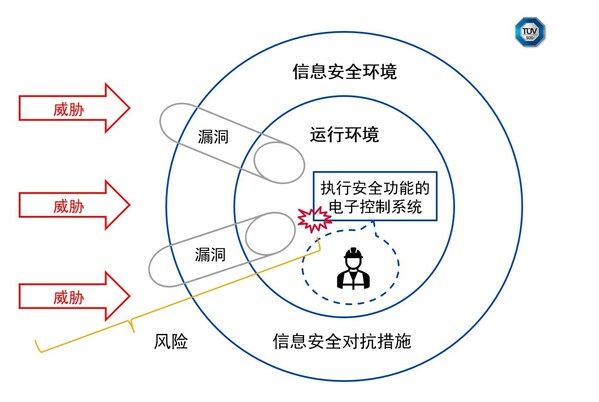

安全(Security):安全是指保护系统、组织或个人免受潜在的威胁、风险或危害的能力。它通常包括防....

发表于 2023-06-20 09:58•

1603次阅读

随着越来越多的组织开始采用生成人工智能(AI),谷歌(Google)希望我们都更加关注安全问题。为此....

发表于 2023-06-15 17:19•

113次阅读

广电计量拥有完善的汽车信息安全测试能力,具备国际先进的信息安全测试工具,组建了一支由博士领衔的高水平....

发表于 2023-06-09 15:05•

363次阅读

广电计量依据《信息安全技术—远程人脸识别系统技术要求》(GB/T 38671-2020)标准,可对人....

发表于 2023-05-30 10:44•

319次阅读

近日,四维图新旗下杰发科技正式加入中国汽车基础软件生态委员会(China Automotive Ba....

发表于 2023-05-26 09:18•

420次阅读

5月,上海,斑马智行荣获由DEKRA德凯颁发的ISO/SAE 21434汽车网络安全认证证书。斑马智....

发表于 2023-05-26 09:12•

433次阅读

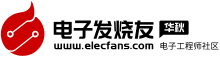

实现智能制造安全性的动态方法 北京2023年4月26日 /美通社/ --TUV南德意志集团(以下简称....

发表于 2023-04-27 10:45•

329次阅读

相关背景 2023年4月20-21日,由盖世汽车与上海市国际展览(集团)有限公司(SIEC)共同....

发表于 2023-04-25 18:27•

657次阅读

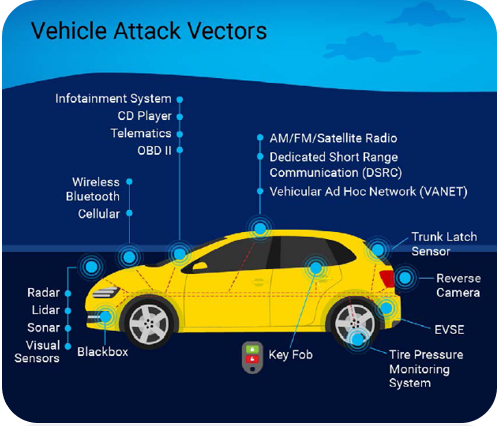

随着智能化和网联化技术快速发展和应用,汽车逐渐演变成能与外界进行信息交互的智能系统,并且随着OTA应....

发表于 2023-04-20 13:58•

672次阅读

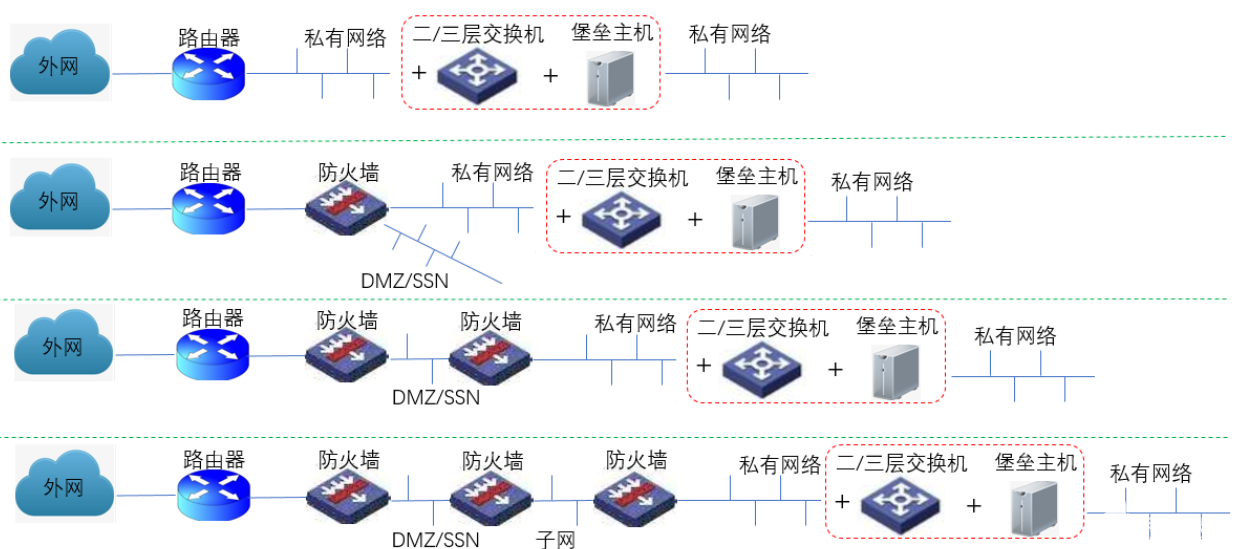

随着云计算、大数据技术的发展,我们国家对于网络信息安全越来越重视,而《网络安全法》的出台,也使得许多....

发表于 2023-04-15 17:39•

363次阅读

审核编辑 黄宇

发表于 2023-03-30 11:25•

378次阅读

日前,由工业和信息化部、四川省人民政府共同主办,以“新征程 新思路 高质量发展”为主题的2023年中....

发表于 2023-03-04 11:16•

181次阅读

一、漏洞描述 小米路由器是一款高配的智能路由器,具备强大的扩展,并且具备高速传输的特点,其传输速度最....

发表于 2023-03-01 15:09•

591次阅读

汽车信息安全知识点和方案汇总来了,收藏这一篇就够啦!

发表于 2023-02-23 14:45•

1608次阅读

什么是云安全?在谈论云安全或云计算安全时,我们首先应该知道“这是一门网络安全学科”,包括一套详细且可....

发表于 2023-02-21 16:54•

1845次阅读

注1:本文为湖南底网安全团队原创文章,转发请注明出处 注2:该文已同步在今日头条"湖南底网安全"主页....

发表于 2023-02-16 18:32•

1458次阅读

注1:本文为湖南底网安全信息技术有限公司团队原创文章,转发请注明出处 注2:该文已同步在今日头条"湖....

发表于 2023-02-16 18:26•

1410次阅读

近日,深圳市网络与信息安全行业协会正式发布《2023年网络与信息安全行业全景图》(以下简称“全景图”....

发表于 2023-02-16 09:15•

227次阅读

为什么说芯片安全是信息安全的基石?因为即便汽车走向智能化、网联化,其实质依然是电子工业的发展,核心上....

发表于 2023-02-13 13:57•

1755次阅读

这是一个我们联系…我们合作…我们发布…我们创造的社群… AutoCS是一个致力于汽车信息....

发表于 2023-02-06 16:59•

570次阅读

数字钥匙功能面临的挑战,从功能安全的角度,进入启动系统的功能失效不会导致严重的危害场景,但是会极大的....

发表于 2023-02-06 15:05•

99次阅读

此类漏洞指在通过用户输人构造命令、数据结构或记录的操作过程中,由于缺乏对用户输人数据的正确验证,导致....

发表于 2023-02-03 14:53•

223次阅读

1 SOAR概念介绍 SOAR的概念最初是Gartner在2015年提出的,指的是 “Securit....

发表于 2023-01-21 21:50•

2126次阅读

现在,有这么一个机器,通过无线连接到云端 ,接受云端的指令

然而机器自身没有发现问题,怎么知道机器....

发表于 2023-01-03 14:33•

181次阅读

“安全让一切变得简单”赋能嵌入式开发人员,快速实现欧盟新法合规 欧盟委员会于 2022 年 9 月公....

发表于 2022-12-23 17:40•

505次阅读

随着《密码法》的颁布施行,密码产业进入爆发式增长期。市场用户侧、供给侧、监管侧对于“密评密改”的标准....

发表于 2022-12-15 10:36•

318次阅读

针对刚才提到的这些有可能信息安全的一些点。我们有什么考虑呢?我们就当前比较火的中央计算区域控制器下的....

发表于 2022-12-07 15:25•

694次阅读

2022年11月22日,由中国汽车工业协会软件分会、中国汽车基础软件生态委员会指导编制,中国汽车基础....

发表于 2022-11-24 11:18•

891次阅读

2022年11月17日,由中汽研汽车检验中心(天津)有限公司(以下简称“天津检验中心”)联合中汽研华....

发表于 2022-11-21 20:28•

745次阅读

天津2022年11月18日 /美通社/ -- 2022年11月17日,由中汽研汽车检验中心(天津)有....

发表于 2022-11-21 16:55•

673次阅读

什么是量子计算机呢?量子力学研究原子和基本粒子,如电子、光子的运动规律,量子计算机通过控制这些粒子的....

发表于 2022-11-17 12:18•

586次阅读

11月15日,由中国计算机学会抗恶劣环境计算机专委会、信息产业信息安全测评中心、安全牛联合发起的第十....

发表于 2022-11-16 15:35•

564次阅读

损害场景分析。针对每一个识别出的资产的完整性、可用性和保密性,以及其它信息安全属性,分析每个属性的可....

发表于 2022-11-11 21:46•

650次阅读

近日,国内领先的车规芯片企业芯驰科技与智能汽车信息安全领跑企业云驰未来宣布达成战略合作,双方将依托各....

发表于 2022-11-11 10:13•

315次阅读

嵌入式系统的编程不同于其它类型的应用。首先,你有资源限制,然后必须针对鲁棒性、实时性、可靠性以及长时....

发表于 2022-11-03 10:47•

359次阅读

以信息网络为基础,以技术创新为驱动的新型基础设施是支撑生产要素广泛流动、生产方式深刻变革、生活方式创....

发表于 2022-07-28 09:47•

265次阅读

作为智慧城市新型基础建设设施之一,智慧杆是集智能照明、视频采集、5G微基站、交通管理、环境监测等诸多....

发表于 2022-07-24 16:39•

148次阅读

文阮志敏7月6日,广州广电计量检测股份有限公司(简称“广电计量”,002967.SZ)经过严格审查,....

发表于 2022-07-21 14:54•

225次阅读

▌STM32中国线上技术周简介

在STM32诞生15周年之际,意法半导体将首次举办 “STM32中国线上技术周”。通过...

发表于 2022-07-05 14:02•

13122次阅读

▌STM32中国线上技术周简介

在STM32诞生15周年之际,意法半导体将首次举办 “STM32中国线上技术周”。通过本...

发表于 2022-06-27 09:47•

6553次阅读

华南理工大学国际校区攻防实训室的建成,对于学校网络信息安全人才培养具有重要的意义。

为老师提供仿真....

发表于 2022-06-16 09:44•

165次阅读

WhiteSource是一家AST(应用程序安全测试)领域的专业供应商,专注于信息安全咨询与缺陷研究....

发表于 2022-04-02 14:44•

193次阅读

目前市场相对成熟、能代表未来信息安全发展方向的产品大致有如下几类。(1)用户身份认证。用户身份认证是....

发表于 2022-03-31 10:20•

128次阅读

通常情况下,主要面临以下几种信息安全风险和威胁。(1)信息泄露:信息被泄露或透露给某个非授权的实体。....

发表于 2022-03-30 09:36•

251次阅读

3.8信息安全技术信息安全通常指的是信息网络的硬件、软件及系统相关数据受到保护,不受偶然因素或恶意原....

发表于 2022-03-29 10:10•

199次阅读

亲爱的,关注我吧9/21文章共计2761个词预计阅读7分钟来和我一起阅读吧引言之前一直没去了解过vm-pwn,做一些题目对vm-p...

发表于 2022-02-17 07:30•

475次阅读

随着物联网IOT的高速发展,越来越多的智能终端在用户层面普及,大到电网的无线供配电,小到家里的智能开关、智能音...

发表于 2022-01-25 06:10•

826次阅读

Misc杂项题目签到saleae24cu***aspDaysBank题目赛题类型主要包括:逆向、漏洞挖掘与利用、Web 渗透、密码、隐写、...

发表于 2021-07-28 08:36•

885次阅读

1.信息安全管理中根据控制的预定意图可分为:预防性访问控制(事前控制)、检查性访问控制(事中控制)、纠正性访问控制(事...

发表于 2021-07-19 08:13•

1384次阅读

`

福利大礼包...

发表于 2019-03-14 18:12•

6465次阅读

摘要

在根据相关法规大力推进被称作生物识别护照第一轮实施的同时,欧洲自2008年底开始了生物识别文件的第二轮实施。...

发表于 2018-12-03 13:58•

2763次阅读

1. 概述

面向机动车和驾驶员的信息安全技术已有逾25年的历史。随着汽车越来越多地采用电子控制系统,利用电子装置保护...

发表于 2018-12-03 13:57•

2320次阅读

摘要: 增长黑客系列:今天比昨天增长多少?快使用环比函数来分析日志 在我们平时分析业务时,一个最重要的指标就是,...

发表于 2018-01-25 13:36•

3826次阅读

王宝强事件中:宋喆信息是如何泄露的,你保护好个人信息安全了吗

王宝强事件中:宋喆信息是如何泄露的,你保护好个人信息安全了吗

评论