完善资料让更多小伙伴认识你,还能领取20积分哦,立即完善>

电子发烧友网技术文库为您提供最新技术文章,最实用的电子技术文章,是您了解电子技术动态的最佳平台。

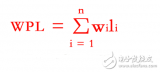

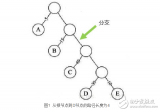

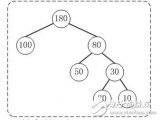

哈夫曼树又称最优二叉树。它是 n 个带权叶子结点构成的所有二叉树中,带权路径长度 WPL 最小的二叉树。若在一棵树中存在着一个结点序列 k1,k2,……,kj, 使得 ki是ki+1 的双亲(1《=i《j),则称此结点序列是从 k1 到 kj 的路径。...

定义:作为对象的创建模式,单例模式确保某一个类只有一个实例,而且自行实例化并向整个系统提供这个实例。这个类称为单例类。单例模式分成饿汉模式和懒汉模式。 饿汉模式代码如下: 懒汉模式代码如下: 饿汉模式与懒汉模式的区别: 饿汉式是典型的空间换时间,当类装载的时候就会创建类的实例,不管你用不用,先创建出...

哈夫曼树是一种树形结构,用哈夫曼树的方法解编程题的算法就叫做哈夫曼算法。树并不是指植物,而是一种数据结构。下面我们;来看看哈夫曼算法的原理分析以及构造哈夫曼树的算法...

根据给定的数据集创建一个决策树就是机器学习的课程,创建一个决策树可能会花费较多的时间,但是使用一个决策树却非常快。创建决策树时最关键的问题就是选取哪一个特征作为分类特征,好的分类特征能够最大化的把数据集分开,将无序变为有序。这里就出现了一个问题,如何描述一个数据集有序的程度?在信息论和概率统计中,熵...

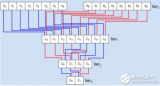

方向梯度直方图(Histogram of Oriented Gradient, HOG) 特征是一种在计算机视觉和图像处理中用来进行物体检测的特征描述子。HOG特征通过计算和统计图像局部区域的梯度方向直方图来构成特征。 在一副图像中,局部目标的表象和形状能够被梯度或边缘的方向密度分布很好地描述。其本...

摘要:在银行金融界及非金融界,越来越多地用到了DES 算法, DES 全称为Data Encryption Standard即数据加密算法。下面来说说DES算法的应用误区及安全性分析。...

RSA算法是一个基于初等数论定理的公钥密码体制加密算法,它的实现过程为:选取2个大素数p与q,然后算出n=pq,φ(n)=n-p-q+1,再选取一个正整数e,使之满足(e,φ(n))=1,1《E《Φ(N);再求出正整数D,使之满足1《D,而密钥是。明文消息m满足0≤m...

A提取消息m的消息摘要h(m),并使用自己的私钥对摘要h(m)进行加密,生成签名sA将签名s和消息m一起,使用B的公钥进行加密,生成密文c,发送给B。...

加密的目的,是不希望第三者看到当前两个通讯用户的通讯内容。在公钥加密、解密里面描述的通讯过程看似简单,但想想这个问题:在过程2中,A怎么B给他的回信在传递过程中,有没有被人修改?这就涉及到数字签名的概念。...

不对称加密算法不对称加密算法使用两把完全不同但又是完全匹配的一对钥匙—公钥和私钥。在使用不对称加密算法加密文件时,只有使用匹配的一对公钥和私钥,才能完成对明文的加密和解密过程。加密明文时采用公钥加密,解密密文时使用私钥才能完成,而且发信方(加密者)知道收信方的公钥,只有收信方(解密者)才是唯一知道自...

RSA、ElGamal、背包算法、Rabin(Rabin的加密法可以说是RSA方法的特例)、Diffie-Hellman (D-H) 密钥交换协议中的公钥加密算法、Elliptic Curve Cryptography(ECC,椭圆曲线加密算法)。使用最广泛的是RSA算法(由发明者Rivest、Sh...

Hash,一般翻译做“散列”,也有直接音译为“哈希”的,就是把任意长度的输入(又叫做预映射, pre-image),通过散列算法,变换成固定长度的输出,该输出就是散列值。这种转换是一种压缩映射,也就是,散列值的空间通常远小于输入的空间...

3DES,也称为3DESede或TripleDES,是三重数据加密,且可以逆推的一种算法方案。975年美国IBM公司成功研究并发布了DES加密算法,但DES密码长度容易被暴力破解,通过对DES算法进行改进,针对每个数据块进行三次DES加密,也就是3DES加密算法。...

DES算法为密码体制中的对称密码体制,又被称为美国数据加密标准,是1972年美国IBM公司研制的对称密码体制加密算法。 DES算法具有极高安全性,到目前为止,除了用穷举搜索法对DES算法进行攻击外,还没有发现更有效的办法。...

DES算法的入口参数有三个:Key、Data、Mode。其中Key为7个字节共56位,是DES算法的工作密钥;Data为8个字节64位,是要被加密或被解密的数据;Mode为DES的工作方式,有两种:加密或解密。...

蒙哥马利模乘的优点在于减少了取模的次数(在大数的条件下)以及简化了除法的复杂度(在2的k次幂的进制下除法仅需要进行左移操作)。模幂运算是RSA 的核心算法,最直接地决定了RSA 算法的性能。...

一、激活函数(Activation Function) 为了让神经网络能够学习复杂的决策边界(decision boundary),我们在其一些层应用一个非线性激活函数。常用的函数有sigmoid、tanh、ReLU(Rectified Linear Unit 线性修正单元)和以及这些函数的变体。 ...

分号 不要在行尾加分号, 也不要用分号将两条命令放在同一行。 行长度 每行不超过80个字符 以下情况除外: 长的导入模块语句 注释里的URL 不要使用反斜杠连接行。 Python会将圆括号, 中括号和花括号中的行隐式的连接起来, 你可以利用这个特点. ...

什么是Hibernate?直接的翻译称为”冬眠”. 框架提供的功能是数据持久化操作. Hibernate是一个轻量级的, 以ORM设计思想构建的, 持久化框架. 此框架无侵入性. 极大的提高了开发效率. 框架提供了缓存机制和强大的查询能力. 支持多种数据库的访问. 并在一定程度上实现0SQL开发. ...